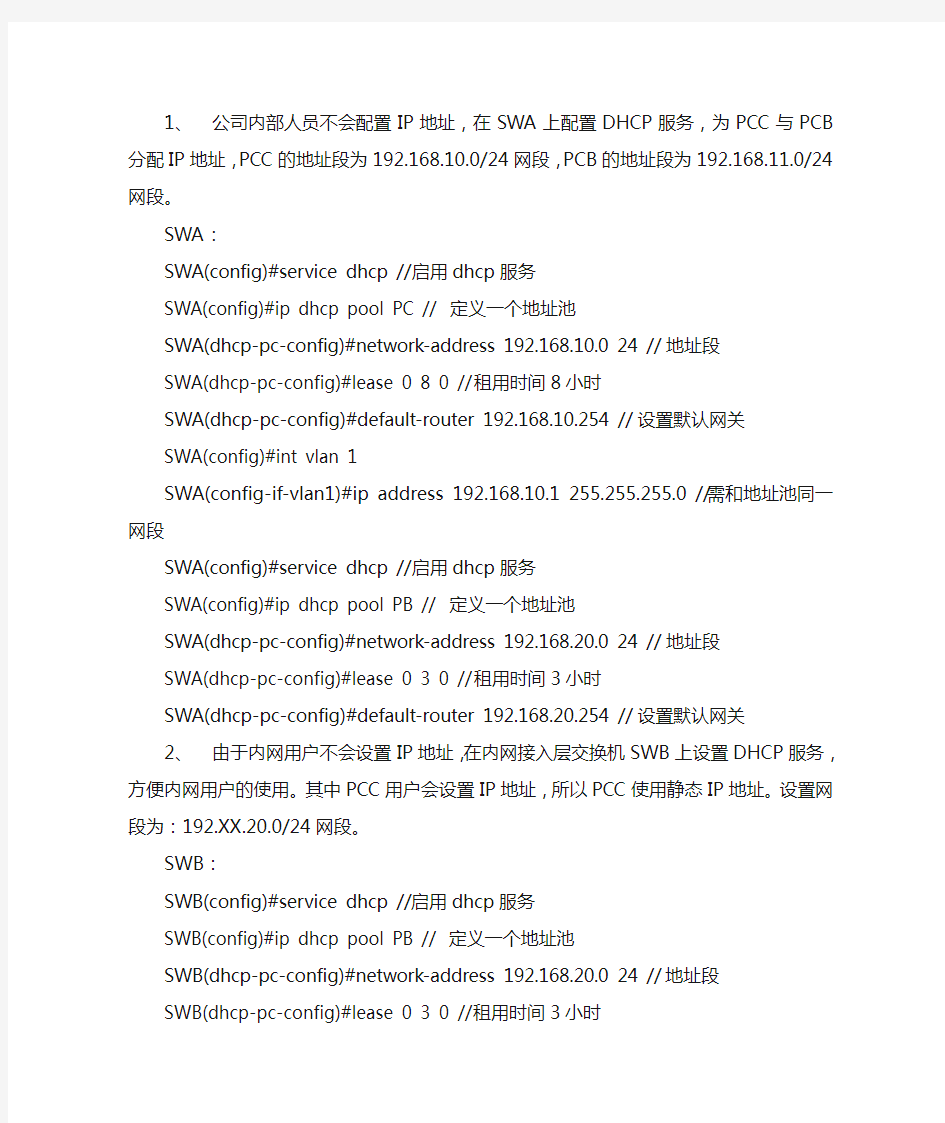

1、公司内部人员不会配置IP地址,在SWA上配置DHCP服务,为PCC与PCB分

配IP地址,PCC的地址段为192.168.10.0/24网段,PCB的地址段为

192.168.11.0/24网段。

SWA:

SWA(config)#service dhcp //启用dhcp服务

SWA(config)#ip dhcp pool PC // 定义一个地址池

SWA(dhcp-pc-config)#network-address 192.168.10.0 24 //地址段

SWA(dhcp-pc-config)#lease 0 8 0 //租用时间8小时

SWA(dhcp-pc-config)#default-router 192.168.10.254 //设置默认网关

SWA(config)#int vlan 1

SWA(config-if-vlan1)#ip address 192.168.10.1 255.255.255.0 //需和地址池同一网段

SWA(config)#service dhcp //启用dhcp服务

SWA(config)#ip dhcp pool PB // 定义一个地址池

SWA(dhcp-pc-config)#network-address 192.168.20.0 24 //地址段

SWA(dhcp-pc-config)#lease 0 3 0 //租用时间3小时

SWA(dhcp-pc-config)#default-router 192.168.20.254 //设置默认网关

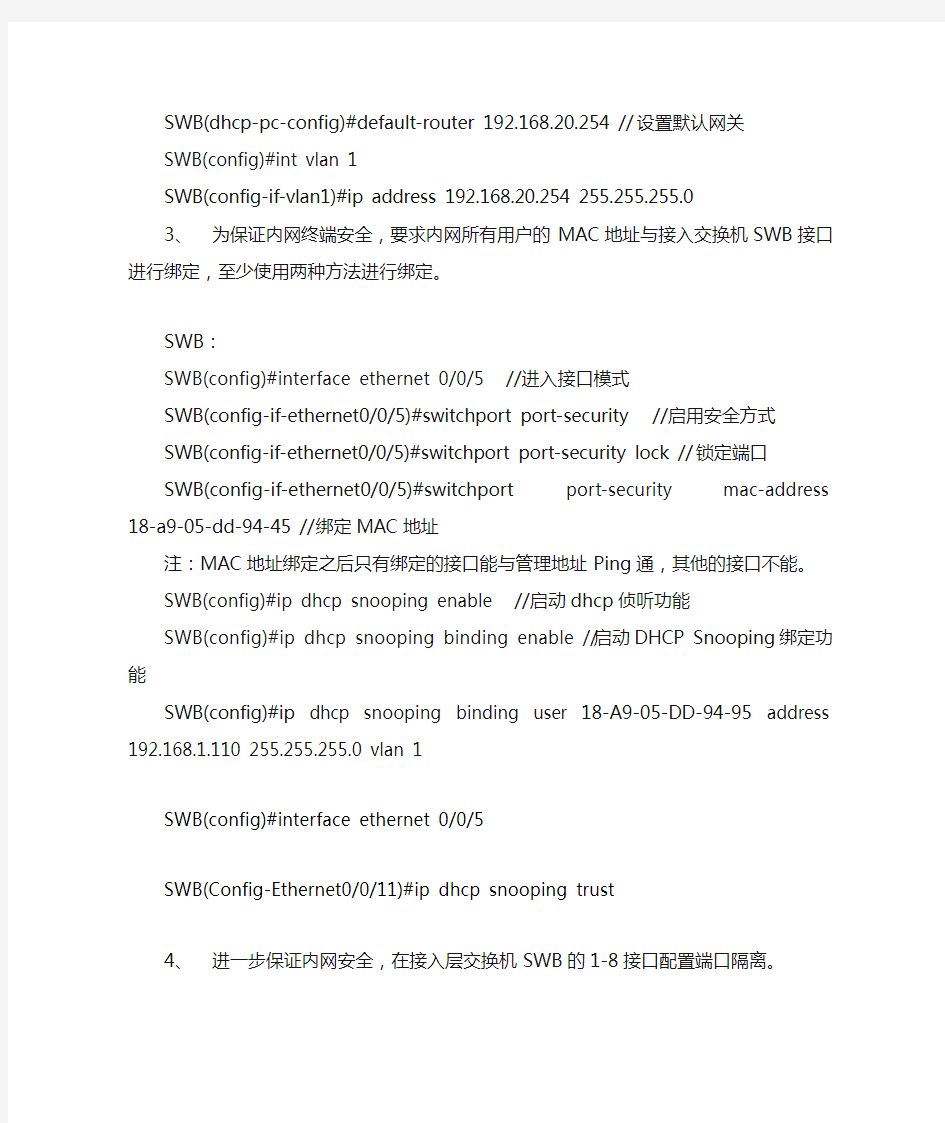

2、由于内网用户不会设置IP地址,在内网接入层交换机SWB上设置DHCP服务,

方便内网用户的使用。其中PCC用户会设置IP地址,所以PCC使用静态IP 地址。设置网段为:192.XX.20.0/24网段。

SWB:

SWB(config)#service dhcp //启用dhcp服务

SWB(config)#ip dhcp pool PB // 定义一个地址池

SWB(dhcp-pc-config)#network-address 192.168.20.0 24 //地址段

SWB(dhcp-pc-config)#lease 0 3 0 //租用时间3小时

SWB(dhcp-pc-config)#default-router 192.168.20.254 //设置默认网关

SWB(config)#int vlan 1

SWB(config-if-vlan1)#ip address 192.168.20.254 255.255.255.0 3、为保证内网终端安全,要求内网所有用户的MAC地址与接入交换机SWB接口

进行绑定,至少使用两种方法进行绑定。

SWB:

SWB(config)#interface ethernet 0/0/5 //进入接口模式

SWB(config-if-ethernet0/0/5)#switchport port-security //启用安全方式

SWB(config-if-ethernet0/0/5)#switchport port-security lock //锁定端口

SWB(config-if-ethernet0/0/5)#switchport port-security mac-address 18-a9-05-dd-94-45 //绑定MAC地址

注:MAC地址绑定之后只有绑定的接口能与管理地址Ping通,其他的接口不能。

SWB(config)#ip dhcp snooping enable //启动dhcp侦听功能

SWB(config)#ip dhcp snooping binding enable //启动DHCP Snooping 绑定功能

SWB(config)#ip dhcp snooping binding user 18-A9-05-DD-94-95

address 192.168.1.110 255.255.255.0 vlan 1

SWB(config)#interface ethernet 0/0/5

SWB(Config-Ethernet0/0/11)#ip dhcp snooping trust

4、进一步保证内网安全,在接入层交换机SWB的1-8接口配置端口隔离。

SWB:

SWB(config)#isolate-port group 1 //建立隔离组

SwitchB(config)#isolate-port group 1 switchport interface ethernet 0/0/1-8 //对1-8号端口进行隔离

5、由于内部人员总是下载数据,所以将内部的PCB进行流量限制,流量限制在

5M/s。在内网接入层设备SWB上配置。

SWB:

SWB(config)#interface ethernet 0/0/7 //进入接口模式

SWB(config-if-ethernet0/0/7)#bandwidth control 5000 both //设置宽带流量

6、在RS上开启端口镜像,将0/1与0/10的数据镜像到0/5上。同时在SWA上

开启端口镜像,将0/1的数据镜像到0/2上。使用DCNIDS监控内网所有

HTTP数据包,并将所捕获的数据生成报告。将IDS服务器架设到某台PC

上,并提供搭建成功IDS正常运行截图与所生成的风险评估柱状图报表

RS:

RS(config)#monitor session 1 source interface ethernet 1/1;1/10

both

RS(config)#monitor session 1 destination interface ethernet 1/5

SWA:

SWA(config)#monitor session 1 source interface ethernet 0/0/1

both

SWA(config)#monitor session 1 destination interface ethernet 0/0/2

7、由于PCC用户上班时间总是浏览与工作无关网页,所在在RS上设置在早9

点至晚6点期间不允许PCC登录互联网,其他时间可以。

RS(config)#time-range 1 // 定义一个时间范围并取名

RS(config-time-range-1)#periodic daily 09:00:00 to 18:00:00 //

定义范围

RS(config)#ip access-list extended nointernet //配置拓展ACL

RS(config-ip-ext-nacl-nointernet)#deny ip host-source

192.168.10.1 any-destination time-range 1 //配置在9点到18

点范围内拒绝来自PCC到外网的所有数据

8、要求在SWA上设置,将PCB的MAC 地址、IP地址与SWA绑定

SWA:(三元组绑定)

SWA(config)#ip dhcp snooping enable //启动DHCP Snooping功能

SWA(config)#ip dhcp snooping binding enable //启动DHCP Snooping 绑定功能

SWA(config)#ip dhcp snooping binding user 18-A9-05-DD-94-45 address 192.168.1.110 255.255.255.0 vlan 1 interface ethernet 0/0/5 9、由于PCA的员工经常在公司下载电影,占用带宽,所以要限制PCA的流量带

宽

通过Qos,在SWA上设置PCA 的流量不能超过5M

SWA:

SWB(config)#ip access-list extended ftp //建立一条防问控制列表

SWB(config-ip-ext-nacl-ftp)#permit tcp 192.168.1.2 0.0.0.255 any-destination //允许一台主机到任何目的

SWB(config)#mls qos //启用Qos

SWB(config)#class-map 5m //配置匹配列表

SWB(config-classmap-5m)#match access-group ftp

SWB(config)#policy-map 5m //建立策略

SWB(config-policymap-5m)#class 5m //策略匹配列表

SWB(config-policymap-5m-class-5m)#polic 5000 3000 exceed-action drop

SWB(config)#interface ethernet 0/0/2 //进入接口模式

SWB(config-if-ethernet0/0/2)#service-policy input 5m //接口应用策略

10、总公司网络内总有ARP病毒捣乱,为了防止此情况,在SWB开启防ARP

扫描,针对9-15接口。

SWB:

SWB(config)#anti-arpscan enable //启动ARP扫描功能

SWB(config)#interface ethernet 0/0/9-15 //进入端口配置模式

SWB(config-if-port-range)#anti-arpscan trust port //设置为ARP 信任端口

11、为了内网安全,在SWB上将PCC,PCB的IP,MAC绑定

SWB:

SWB(config)#interface ethernet 0/0/9

SWB(config-if-ethernet0/0/9)#switchport port-security //启动安全相关命令

SWB(config-if-ethernet0/0/9)#switchport port-security lock //启动安全锁定

SWB(config-if-ethernet0/0/9)#switchport port-security mac-address 18-A9-05-DD-94-45 //绑定MAC地址

SWB(config)#interface ethernet 0/0/10

SWB(config-if-ethernet0/0/10)#switchport port-security //启动安全相关命令

SWB(config-if-ethernet0/0/10)#switchport port-security lock //启动安全锁定

SWB(config-if-ethernet0/0/10)#switchport port-security mac-address 18-A9-05-DD-94-45 //绑定MAC地址

12、分公司A属于SWA,在SWA上所有up的端口开启环路检测

SWA:

SWA(config)#interface ethernet 0/0/1-8 //进入端口配置模式

SWA(config-if-port-range)#loopback-detection specified-vlan 1

//开启环路检测

13、为了保证分公司A的内部安全,在SWA上将PCA与PCB所在的端口进行端

口隔离。

SWA:

SWA(config)#isolate-port group 1 //建立隔离组

SWA(config)#isolate-port group 1 switchport interface ethernet 0/0/2 ;0/0/4

14、PCD用户不会设置IP地址,所以在FWB上开启DHCP,RS开启DHCP中继,

为PCD分配IP地址。将FWB的DHCP配置过程进行截图。

RS:

RS(config)#ip forward-protocol udp bootps

RS(config)#int vlan 10 //进入vlan模式

RS(config-if-vlan10)#ip helper-address 192.168.1.1 //中继代理

服务器地址

15、SWB与RS之间有端口汇聚;配置以后可以相互学习vlan信息。

SWB:

SWB(config)#port-group 2

SWB(config)#int ethernet 0/0/23-24

SWB(config-if-port-range)#port-group 2 mode passive

RS:

RS(config)#port-group 2

RS(config)#int ethernet 0/0/23-24

RS(config-if-port-range)#port-group 2 mode active

RS(config)#interface port-channel 1

RS(config-if-port-channel1)#switchport mode trunk

16、SWA上开启DHCP服务,为vlan100的主机分配地址与默认网关,为PC1

固定分配192.xxx.100.10,地址租期永久有效。

SWA:

SWA(config)#interface vlan 100

SWA(config-if-vlan1)#ip address 192.168.100.1 255.255.255.0

SWA(config)#ip dhcp excluded-address 192.168.100.254

SWA(config)#ip dhcp excluded-address 192.168.100.1

SWA(config)#service dhcp

SWA(config)#ip dhcp pool A

SWA(dhcp-a-config)#network-address 192.168.100.0 24

SWA(dhcp-a-config)#lease 3

SWA(dhcp-a-config)#default-router 192.168.100.254

SWA(config)#ip dhcp pool B

SWA(dhcp-b-config)#host 192.168.100.10 24

SWA(dhcp-b-config)#hardware-address 00-03-0D-E0-01-0D

SWA(dhcp-b-config)#lease infinite

SWA(dhcp-b-config)#default-router 192.168.100.254

17、配置SWA的端口 F0/0/5上,将属于网段 10.xxx.80.0 内的报文带宽限

制为 10M 比特/秒,突发值设为 4M 字节,超过带宽的该网段内的报文一律丢弃。

SWA:

SWA(config)#ip access-list extended ftp //建立访问控制列表

SWA(config-ip-ext-nacl-ftp)#permit tcp 192.168.80.0 0.0.0.255

any-destination //建立规则

SWA(config)#mls qos //启动Qos 功能

SWA(config)#class-map 1 //建立匹配列表

SWA(config-classmap-1)#match access-group ftp //匹配访问列表

SWA(config)#policy-map 1 //建立策略

SWA(config-policymap-1)#class 1 //策略匹配列表

SWA(config-policymap-1-class-1)#policy 10000 4000 exceed-action drop

SWA(config)#interface ethernet 0/0/5 //进入接口模式

SWA(config-if-ethernet0/0/5)#service-policy input 1 //应用于接

口

神州数码交换机路由器命令汇总(部分) 2016年3月23日星期三修改_________________________________________________________________________ 注:本文档命令为最简命令,如不懂请在机器上实验 注:交换机版本信息: DCRS-5650-28(R4) Device, Compiled on Aug 12 10:58:26 2013 sysLocation China CPU Mac 00:03:0f:24:a2:a7 Vlan MAC 00:03:0f:24:a2:a6 SoftWare Version 7.0.3.1(B0043.0003) BootRom Version 7.1.103 HardWare Version 2.0.1 CPLD Version N/A Serial No.:1 Copyright (C) 2001-2013 by Digital China Networks Limited. All rights reserved Last reboot is warm reset. Uptime is 0 weeks, 0 days, 1 hours, 42 minutes 路由器版本信息: Digital China Networks Limited Internetwork Operating System Software DCR-2659 Series Software, Version 1.3.3H (MIDDLE), RELEASE SOFTWARE Copyright 2012 by Digital China Networks(BeiJing) Limited Compiled: 2012-06-07 11:58:07 by system, Image text-base: 0x6004 ROM: System Bootstrap, Version 0.4.2 Serial num:8IRTJ610CA15000001, ID num:201404 System image file is "DCR-2659_1.3.3H.bin" Digital China-DCR-2659 (PowerPC) Processor 65536K bytes of memory,16384K bytes of flash Router uptime is 0:00:44:44, The current time: 2002-01-01 00:44:44 Slot 0: SCC Slot Port 0: 10/100Mbps full-duplex Ethernet Port 1: 2M full-duplex Serial Port 2: 2M full-duplex Serial Port 3: 1000Mbps full-duplex Ethernet Port 4: 1000Mbps full-duplex Ethernet Port 5: 1000Mbps full-duplex Ethernet Port 6: 1000Mbps full-duplex Ethernet

神州数码交换机“生成树”配置 SwitchA配置: SwitchA(config)#spanning-tree(开启生成树)SwitchA(config)#spanning-tree mode mstp (选择生成树模式) SwitchA(config)#spanning-tree mst configuration (进入生成树实例配置) SwitchA(config-mstp-region)#name MSTP (设置MSTP域名为MSTP) SwitchA(config-mstp-region)#revision-level 2 (设置MSTP修正级别) SwitchA(config-mstp-region)#instance 0 vlan 10 (创建实例0将Vlan10划分进去) SwitchA(config-mstp-region)#instance 1 vlan 20 (创建实例1将Vlan20划分进去) SwitchA(config)#spanning mst 0 priority 0

(配置实例0的优先级为0,也是交换机的优先级,根交换机) SwitchA(config)#spanning mst 1 priority 4096 注:这儿的优先级越低越优先,优先级默认为32768,只能为4096的倍数。 SwitchB配置: SwitchB(config)#spanning-tree(开启生成树)SwitchB(config)#spanning-tree mode mstp (选择生成树模式) SwitchB(config)#spanning-tree mst configuration (进入生成树实例配置) SwitchB(config-mstp-region)#name MSTP (设置MSTP域名为MSTP) SwitchB(config-mstp-region)#revision-level 2 (设置MSTP修正级别) SwitchB(config-mstp-region)#instance 0 vlan 10 (创建实例0将Vlan10划分进去) SwitchB(config-mstp-region)#instance 1 vlan 20 (创建实例1将Vlan20划分进去) SwitchA(config)#spanning mst 0 priority 4096 SwitchA(config)#spanning mst 1 priority 0

第7章综合实训 7.1 综合实训一 1.背景介绍 下图为园区网络的拓扑图,网络中使用了两台三层交换机DCRS-5526A和DCRS-5526B 提供内部网络的互联,网络边缘采用了一台路由器DCR-1702用于连接到internet,DCR-2611用于模拟Internet中的路由器。 DCRS-5526A上连接一台PC,PC处于Vlan100中。DCRS-5526B连接一台FTP服务器和一台打印服务器,两台服务器处于VLAN200中,DCRS-5526A与DCRS-5526B之间使用交换机间链路相连。DCRS-5526A与DCRS-5526B使用具有三层特性的物理端口与DCR-1702相连。在internet上有一台与DCR-2611相连的外部Web服务器。 说明:本实验采用的设备均为神州数码公司网络产品。其中DCRS-5526为三层交换机。 综合实训实验图如图7.1所示。 图7.1 综合实训1实验图 为了实现网络资源的共享,需要PC机能够访问内部网络中的FTP服务器,以实现文件的上传和下载,并且PC机需要连接到打印服务器以进行远程的打印操作,PC机需要能够通过园区网络连接到internet的Web服务器,并能够进行Web网页的浏览。 其中各计算机的IP地址及网关配置说明 计算机IP 子网掩码网关 PC机192.168.100.100 255.255.255.0 192.168.100.1 FTP服务器192.168.200.10 255.255.255.0 192.168.200.1 打印服务器192.168.200.20 255.255.255.0 192.168.200.1 Web服务器100.1.1.2 255.255.255.0 100.1.1.1

第一部分交换机配置 一、基础配置 1、模式进入 Switch> Switch>en Switch#config Switch(Config)#interface ethernet 0/2 2、配置交换机主机名 命令:hostname <主机名> 3、配置交换机IP地址 Switch(Config)#interface vlan 1 Switch(Config-If-Vlan1)#ip address 10.1.128.251 255.255.255.0 Switch(Config-If-Vlan1)#no shut 4、为交换机设置Telnet授权用户和口令: 登录到Telnet的配置界面,需要输入正确的用户名和口令,否则交换机将拒绝该Telnet用户的访问。该项措施是为了保护交换机免受非授权用户的非法操作。若交换机没有设置授权Telnet用户,则任何用户都无法进入交换机的Telnet配置界面。因此在允许Telnet方式配置管理交换机时,必须在Console的全局配置模式下使用命令username

神州数码交换机基本配置 恢复交换机的出厂设置 命令:set default 功能:恢复交换机的出厂设置。 命令模式:特权用户配置模式。 使用指南:恢复交换机的出厂设置,即用户对交换机做的所有配置都消失,用户重新启动交换机后,出现的提示与交换机首次上电一样。 注意:配置本命令后,必须执行write 命令,进行配置保留后重启交换机即可使交换机恢复到出厂设置。 举例: Switch#set default Are you sure? [Y/N] = y Switch#write Switch#reload 进入交换机的Setup配置模式 命令:setup 功能:进入交换机的Setup配置模式。 命令模式:特权用户配置模式。 使用指南:在Setup配置模式下用户可进行IP地址、Web 服务等的配置。 举例: Switch#setup Setup Configuration ---System Configuration Dialog--- At any point you may enter Ctrl+C to exit. Default settings are in square brackets [ ]. If you don't want to change the default settings, you can input enter. Continue with configuration dialog? [y/n]:y Please select language [0]:English [1]:中文 Selection(0|1) [0]:0 Configure menu [0]:Config hostname [1]:Config interface-Vlan1 [2]:Config telnet-server [3]:Config web-server [4]:Config SNMP [5]:Exit setup configuration without saving [6]:Exit setup configuration after saving

路由 ssh aaa authentication login ssh local aaa authentication enable default enable enable password 0 123456 username admin password 0 123456 ip sshd enable ip sshd auth-method ssh ip sshd auth-retries 5 ip sshd timeout 60 TELNET R1_config#aaa authentication login default local R1_config#aaa authentication enable default enable R1_config#enable password 0 ruijie R1_config#line vty 0 4 R1_config_line#login authentication default R1_config_line#password 0 cisco 方法2,不需要经过3A认证 R1_config#aaa authentication login default none R1_config#aaa authentication enable default enable R1_config#enable password 0 cisco R1_config#line vty 0 4 R1_config_line#login authentication default CHAP认证单向认证,密码可以不一致 R2_config#aaa authentication ppp test local R2_config#username R2 password 0 123456 R2_config_s0/2#enc ppp R2_config_s0/2#ppp authentication chap test R2_config_s0/2#ppp chap hostname R1 R1_config#aaa authentication ppp test local R1_config#username R1 password 0 123456 R1_config_s0/1#enc ppp R1_config_s0/1#ppp authentication chap test R1_config_s0/1#ppp chap hostname R2

神州数码交换机路由器知识要点 https://www.doczj.com/doc/5a2749729.html, 2010年02月27日来源:本站原创作者:佚名收藏本文交换机 1. 交换机恢复出厂设置及其基本配置. 1) //进入特权模式 2) del config.text 2. Telnet方式管理交换机. 1) //进入全局配置模式 2) enable password 0 [密码] 3) Line 0 4 4) Password 0 [密码] 5) Login 3. 交换机文件备份、升级、还原。 1) rgnos.bin系统文件 2) config.text配置文件 4. Enable密码丢失的解决办法 1) 重启 2) CTRL+C 3) 选择 4 (file) 4) 1 (移除) 5) Config.text 6) Laod (重启) 5. 交换机Vlan的划分

1)Vlan 10 2) In vlan 10 3) Ip add [IP] [子网掩码] 6. 交换机端口与Mac绑定和过滤 1) //进入串口 2) sw mode trunk sw port-security 3) sw port-security mac-address [MAC] mac-address-table static address [MAC] vlan-ID interface ethernet [要绑定的端口] 7. 生成树实验 1) spanning-tree 8. 交换机链路聚合 1) Int aggregateport 1 2) sw mode trunk 3) //进入串口 4) port-group 1 9. 交换机端口镜像 1) monitor session 1 source interface fastEthernet 0/2 both //被镜像的 2) monitor session 1 destination interface fastEthernet 0/3 //镜像端口 10. 多层交换机静态路由实验 1) ip route [存在的IP段] [子网掩码] [下一跳IP] 11. RIP动态路由 1) router rip

10级网络设备常规实训【router】文档 -2011-2012学年第一学期- 实训老师:沈广东刘海涛 编辑:蒋立彪沈广东 目录 一、路由器基本配置-------------------------------------------03 二、使用访问控制列表(ACL)过滤网络数据包-------06 三、路由器的NAT功能--------------------------------------08 四、路由器DHCP 配置--------------------------------------10 五、本地局域网互联(路由协议配置)------------------14 六、使用DCVG-204实现VOIP ---------------------------19 七、跨路由使用DCVG-204---------------------------------22

一、路由器基本配置 一、试验目的: 1.掌握路由器本地设置的方法。 2.掌握路由器设置命令。(设置端口IP) 3.掌握路由器远程设置的方法。(telnet 服务) 二、试验设备 1.DCR-1700路由器1台 2.Console 线、直通双绞线 3.DCRS-3926S交换机1台 三、试验拓扑结构 :192.168.1.2/24 192.168.1.254 线 //思考1:如果路由器要直接和PC连接,是用直通线?还是交叉线? 三、实验任务及步骤 1.Console 口连接 2.任务模式:enable 特权配置模式 Config 全局配置模式 3.测试计算机与路由器的连通性 PC机配置: Route 配置: Router#delete this file will be erased,are you sure?(y/n)y no such file Router#reboot Do you want to reboot the router(y/n)? //恢复出厂设置并重启 Router_config#hostname RouterA RouterA _config# //修改主机名 RouterA _config#interface fastEthernet 0/0 (//进入100M端口,) //思考2:若想进入10M口如何? // RouterA _config#interface ethernet 0/1 进入10M口

1. 基本配置: 开启SSH服务:debug ssh-server 设置特权模式密码:enable password [8]

神州数码交换机配置基本命令 交换机基本状态: hostname> ;用户模式 hostname# ;特权模式 hostname(config)# ;全局配置模式 hostname(config-if)# ;接口状态 交换机口令设置: switch>enable ;进入特权模式 switch#config terminal ;进入全局配置模式 switch(config)#hostname ;设置交换机的主机名 switch(config)#enable secret xxx ;设置特权加密口令 switch(config)#enable password xxa ;设置特权非密口令 switch(config)#line console 0 ;进入控制台口 switch(config-line)#line vty 0 4 ;进入虚拟终端 switch(config-line)#login ;允许登录 switch(config-line)#password xx ;设置登录口令xx switch#exit ;返回命令 交换机VLAN设置: switch#vlan database ;进入VLAN设置 switch(vlan)#vlan 2 ;建VLAN 2 switch(vlan)#no vlan 2 ;删vlan 2 switch(config)#int f0/1 ;进入端口1 switch(config-if)#switchport access vlan 2 ;当前端口加入vlan 2 switch(config-if)#switchport mode trunk ;设置为干线 switch(config-if)#switchport trunk allowed vlan 1,2 ;设置允许的vlan switch(config-if)#switchport trunk encap dot1q ;设置vlan 中继switch(config)#vtp domain ;设置发vtp域名 switch(config)#vtp password ;设置发vtp密码 switch(config)#vtp mode server ;设置发vtp模式 switch(config)#vtp mode client ;设置发vtp模式 交换机设置IP地址: switch(config)#interface vlan 1 ;进入vlan 1 switch(config-if)#ip address ;设置IP地址 switch(config)#ip default-gateway ;设置默认网关 switch#dir Flash: ;查看闪存 交换机显示命令: switch#write ;保存配置信息 switch#show vtp ;查看vtp配置信息 switch#show run ;查看当前配置信息 switch#show vlan ;查看vlan配置信息 switch#show interface ;查看端口信息 switch#show int f0/0 ;查看指定端口信息 完了最最要的一步。要记得保存设置俄,

配置Telnet方式登录 一、组网需求 1. PC通过Telnet登录交换机并对其进行管理。 2. 分别应用本地认证和Radius+本地认证方式对用户名密码进行验证。 3. 只允许192.168.1.2/24这个IP或只允许192.168.1.0/24这个IP地址段的PC进行Telnet 登录。 二、组网图 PC机和交换机之间保证路由可达,PC机可以Ping通交换机的管理地址。 三、配置步骤 1. 登录到交换机,配置本地的用户名密码 switch>enable switch#config terminal switch(config)#username test privilege15password0 test 2. 配置Telnet用户登录时的验证方式(本地验证或 Radius+本地验证) 本地验证 switch(config)#authentication line vty login local Radius + 本地验证 switch(config)#authentication line vty login radius local 注:开启Radius + 本地验证,需要根据现场情况配置Radius-Server参数,具体配置见本手册“安全认证功能配置”部分的描述。 3. 配置允许Telnet管理交换机的地址限制(单独IP 或 IP地址段) 限制单个IP允许Telnet登录交换机 switch(config)#authentication securityip192.168.1.2 限制允许IP地址段Telnet登录交换机 switch(config)#access-list1permit192.168.1.0 0.0.0.255 switch(config)#authentication ip access-class 1 in 四、配置关键点 1. 对于三层交换机,可以有多个三层虚接口,它的管理Vlan可以是任意一个具有三层接口

神州数码系列交换机升级指南 1 适用机型 本文档描述DCN 交换机软件版本升级步骤及注意事项。当以下型号的交换机升级1.3.X.X 版本及更高版本时适用: DCS-3600-26C DCS-3600-52C DCS-3950-26C DCS-3950-28C DCS-3950-52C DCS-3950-28CT DCS-3950-52CT DCRS-5200-28 DCRS-5200-52 2 交换机系统文件介绍 交换机系统文件包括两类文件:引导文件与系统映像文件。 引导文件是指引导交换机初始化等的文件,即我们通常说的ROM文件。在上述机型中,该文件有两份,保存在flash中,固定文件名为mini.rom和boot.rom。对于mini.rom,其主要功能为: (1)负责引导img; (2)某些特殊情况下(比如,错误地升级了nos_release.rom和img,或者升级过程中断电,导致系统的img/bootrom无法启动)升级用户boot.rom和img;mini.rom模式下前面板的网络端口不可用,只能用xmodem升级,速度很慢,因此除非必须,否则不建议使用这个升级。 对于boot.rom,其主要功能为: (1)提供rom的前面板网口升级功能; (2)研发调试。 引导文件一般不强制要求升级,是否升级请参见对应的版本发布说明。 系统映像文件是指交换机硬件驱动和软件支持程序等的压缩文件,即我们通常说的IMG 文件。交换机系统映像文件保存在flash中,文件名缺省为nos.img。 3 软件升级准备工作 在交换机系统文件升级之前需要做一些准备工作,我们推荐以下操作步骤: (1) 查询系统当前运行的Bootrom版本和IMG软件版本; (2) 备份当前运行的引导文件、系统映像文件,便于升级失败时能够进行版本回退; (3) 备份当前系统的startup-config配置文件,便于在不同版本命令行存在差异时能够及时恢复原有的配置。 4 Shell模式下软件升级 4.1 升级说明

神州数码交换机DCRS-5650-28和路由器DCR-2626命令总结 神州数码交换机DCRS-5650-28命令总结 1. 交换机恢复出厂设置及其基本配置. 1) //进入特权模式 2) del config.text 2. Telnet方式管理交换机. 1) //进入全局配置模式 2) enable password 0 [密码] 3) Line 0 4 4) Password 0 [密码] 5) Login 3. 交换机文件备份、升级、还原。 1) rgnos.bin系统文件 2) config.text配置文件 4. Enable密码丢失的解决办法 1) 重启 2) CTRL+C 3) 选择 4 (file) 4) 1 (移除) 5) Config.text 6) Laod (重启) 5. 交换机Vlan的划分 1) Vlan 10 2) In vlan 10 3) Ip add [IP] [子网掩码] 6. 交换机端口与Mac绑定和过滤 1) //进入串口 2) sw mode trunk 3) sw port-security mac-address [MAC] IP-address [IP 7. 生成树实验 1) spanning-tree 8. 交换机链路聚合 1) Int aggregateport 1 2) sw mode trunk 3) //进入串口 4) port-group 1 9. 交换机端口镜像 1) monitor session 1 source interface fastEthernet 0/2 both //被镜像的 2) monitor session 1 destination interface fastEthernet 0/3 //镜像端口10. 多层交换机静态路由实验 1) ip route [存在的IP段] [子网掩码] [下一跳IP] 11. RIP动态路由

VLAN配置命令 8.2.2.1 vlan 命令:vlan [vlan-id] no vlan [vlan-id] 功能:创建vlan 并且进入vlan 配置模式,在vlan 模式中,用户可以配置vlan 名称和为该vlan 分配交换机端口;本命令的no 操作为删除指定的vlan。 参数:[vlan-id]为要创建/删除的vlan 的vid,取值范围为1~4094。 命令模式:全局配置模式 缺省情况:交换机缺省只有vlan1。 使用指南:vlan1 为交换机的缺省vlan,用户不能配置和删除vlan1。允许配置vlan的总共数量为4094 个。另需要提醒的是不能使用本命令删除通过gvrp 学习到的动态vlan。 举例:创建vlan100,并且进入vlan100 的配置模式。 switch (config)#vlan 100 switch (config-vlan100)# 8.2.2.2 name 命令:name [vlan-name] no name 功能:为vlan 指定名称,vlan 的名称是对该vlan 一个描述性字符串;本命令的no 操作为删除vlan 的名称。 参数:[vlan-name]为指定的vlan 名称字符串。 命令模式:vlan 配置模式 缺省情况:vlan 缺省名称为vlanxxx,其中xxx 为vid。 使用指南:交换机提供为不同的vlan 指定名称的功能,有助于用户记忆vlan,方便管理。 举例:为vlan100 指定名称为testvlan。

switch (config-vlan100)#name testvlan 8.2.2.3 switchport access vlan 命令:switchport access vlan [vlan-id] no switchport access vlan 功能:将当前access 端口加入到指定vlan;本命令no 操作为将当前端口从vlan 里删除。 参数:[vlan-id]为当前端口要加入的vlan vid,取值范围为1~4094。 命令模式:接口配置模式 缺省情况:所有端口默认属于vlan1。 使用指南:只有属于access mode 的端口才能加入到指定的vlan 中,并且access 端口同时只能加入到一个vlan 里去。 举例:设置某access 端口加入vlan100。 switch (config)#interface ethernet 0/0/8 switch (config-ethernet0/0/8)#switchport mode access switch (config-ethernet0/0/8)#switchport access vlan 100 switch (config-ethernet0/0/8)#exit 8.2.2.4 switchport interface 命令:switchport interface [interface-list] no switchport interface [interface-list] 功能:给vlan 分配以太网端口的命令;本命令的no 操作为删除指定vlan 内的一个或一组端口。 参数:[interface-list] 要添加或者删除的端口的列表,支持”;””-”,如:ethernet 0/0/1;2;5或ethernet 0/0/ 1-6;8。 命令模式:vlan 配置模式 缺省情况:新建立的vlan 缺省不包含任何端口。 使用指南:access 端口为普通端口,可以加入vlan,但同时只允许加入一个vlan。

一、路由器工作模式: 用户模式:Router> 特权模式:Router # 全局配置模式:Router (config)# 接口配置模式:Router (config-if)# 路由配置模式:Router(config-router)# Line配置模式:Router(config-line)# 二、路由器口令设置: Router>enable;进入特权模式 Router#configterminal;进入全局配置模式 Router(config)#hostname xxx;设置路由器的主机名 Router(config)#enable secret level 15 0 xxx ;设置特权明文加密口令xxx Router (config)#enable password xxx;设置特权非密口令 Router(config)#line console 0;进入控制台口 Router(config-line)#line vty 0 4;进入虚拟终端 Router(config-line)#login;允许登录 Router(config-line)#password xx ;设置登录口令xx Router#exit;返回命令 三、路由器VLAN设置: 配置WAN接口 选择接口:Router(config)#i nterface s0/0/0 配置IP地址Router(config-if)#ip address 192.168.10.1 255.255.255.0 设置时钟频率:Router(config-if)#clock rate 64000(另一端无需配置)启用端口:Router(config-if)#no shutdown 四、路由协议设置: 静态路由:Router(config)#ip route network 目标网络网络掩码下一跳IP Router(config)#ip route 192.168.1.0 255.255.255.0 10.1.1.1 默认路由:Router(config)#ip route 0.0.0.0 0.0.0.0 10.1.1.1

交换机基本状态: hostname> ;用户模式 hostname# ;特权模式 hostname(config)# ;全局配置模式 hostname(config-if)# ;接口状态 交换机口令设置: switch>enable ;进入特权模式 switch#config terminal ;进入全局配置模式 switch(config)#hostname ;设置交换机的主机名 switch(config)#enable secret xxx ;设置特权加密口令 switch(config)#enable password xxa ;设置特权非密口令 switch(config)#line console 0 ;进入控制台口 switch(config-line)#line vty 0 4 ;进入虚拟终端 switch(config-line)#login ;允许登录 switch(config-line)#password xx ;设置登录口令xx switch#exit ;返回命令 交换机VLAN设置: switch#vlan database ;进入VLAN设置 switch(vlan)#vlan 2 ;建VLAN 2 switch(vlan)#no vlan 2 ;删vlan 2 switch(config)#int f0/1 ;进入端口1 switch(config-if)#switchport access vlan 2 ;当前端口加入vlan 2 switch(config-if)#switchport mode trunk ;设置为干线 switch(config-if)#switchport trunk allowed vlan 1,2 ;设置允许的vlan switch(config-if)#switchport trunk encap dot1q ;设置vlan 中继switch(config)#vtp domain ;设置发vtp域名 switch(config)#vtp password ;设置发vtp密码 switch(config)#vtp mode server ;设置发vtp模式 switch(config)#vtp mode client ;设置发vtp模式 交换机设置IP地址: switch(config)#interface vlan 1 ;进入vlan 1 switch(config-if)#ip address ;设置IP地址 switch(config)#ip default-gateway ;设置默认网关 switch#dir Flash: ;查看闪存 交换机显示命令: switch#write ;保存配置信息 switch#show vtp ;查看vtp配置信息

一:RIP路由协议 1.RIP的工作原理: (1)采用的协议类型:RIP采用的协议类型为距离矢量路由协议,主要是以跳数做为度量值。 (2)路由表的行成:使用相同RIP协议之间路由器以广播形式发送路由表信息,相邻的路由器学习后经过周期时间后再发送给相邻的路由器,从而网络中所有使用相同RIP协议的路由器之间可以相互学习到整个网络的所有网段,这个状态称之为收检。网络收检后路由器为了维护路由表,并且及时发现网络拓扑的改变,仍每隔一段时间发送路由更新信息。 (3)RIP的更新时间:默认每隔30s从每个启动RIP协议的接口不断发送路由更新信息。它采用的协议类型为UDP 端口号为520 (4)水平分割:就是为了防止环路的产生,主要原理是从一个接口学习到的路由信息不再从这个接口发出去。 2.RIP使用的版本: (1)RIP v1: 有类路由协议 广播发送路由信息 不支持部连续子网。 不支持长掩码 不能够禁用路由汇总 (2)RIP v2: 无类路由协议 组播方式发送路由信息 支持长掩码 支持部连续子网 可以禁止路由汇总 3.RIP配置命令: Router(config)#router rip /启用RIP进程 Router(config-router)#version 2 /RIP版本号为RIP v2 Router(config-router)#no auto-summary /禁止路由汇总 Router(config-router)#network 网段 /发布网络号 Router#show ip protocols /查看路由协议 二:OSPF路由协议 1.OSPF路由协议概述:OSPF是链路状态路由协议,OSPF将自治系统分割多个小的区域,OSPF的路由器只在区域内学习完整的链路状态信息,不必要了解自治系统内所有的链路状态。设置OPPF协议的路由器之间相互建立邻接关系,互相传递链路状态信息,从而了解整个网络的拓扑结构,在链路状态信息中,包含路由器的各个链路,这些链路与哪个路由器相连,连接的路径成本等信息。在链路状态路由协议收敛后,同域中所有路由器都可以了解本区域完整的链路信息。