I.J. Intelligent Systems and Applications, 2016, 2, 13-19

Published Online February 2016 in MECS (https://www.doczj.com/doc/418311432.html,/)

DOI: 10.5815/ijisa.2016.02.02

Face Recognition System based on SURF and

LDA Technique

Narpat A. Singh

Department of CSE, CT Institute of Engineering Mgt & Technology, Punjab, India

E-mail: narpatsingh23@https://www.doczj.com/doc/418311432.html,

Manoj B. Kumar

Department of ECE, CT Institute of Engineering Mgt. & Technology, Punjab, India

E-mail: drmanojkumarindia@https://www.doczj.com/doc/418311432.html,

Manju C. Bala

Department of CSE, CT Institute of Engineering Mgt. & Technology, Punjab, India

E-mail: manju.ctgroup@https://www.doczj.com/doc/418311432.html,

Abstract—In the past decade, Improve the quality in face recognition system is a challenge. It is a challenging problem and widely studied in the different type of imag-es to provide the best quality of faces in real life. These problems come due to illumination and pose effect due to light in gradient features. The improvement and optimi-zation of human face recognition and detection is an im-portant problem in the real life that can be handles to optimize the error rate, accuracy, peak signal to noise ratio, mean square error, and structural similarity Index. Now-a-days, there several methods are proposed to recognition face in different problem to optimize above parameters. There occur many invariant changes in hu-man faces due to the illumination and pose variations. In this paper we proposed a novel method in face recogni-tion to improve the quality parameters using speed up robust feature and linear discriminant analysis for opti-mize result. SURF is used for feature matching. In this paper, we use linear discriminant analysis for the edge dimensions reduction to live faces from our data-sets. The proposed method shows the better result as compare to the previous result on the basis of comparative analysis because our method show the better quality and better results in live images of face.

Index Terms—Image processing, Feature Extraction, Detection, Binarization, Discrete wavelet transform, Ga-bor filter, Speed up robust features, Linear Discriminant Analysis.

I. I NTRODUCTION

Face recognition system is a part of biometrics. Face recognition system is mainly created for security purpose in real life. Humans are very good to check identity and verify to recognizing faces and complex patterns. Now-a-days, a number of applications are used by the army or police forces and civilians need to effective face recogni-tion in different ways. The main significant purpose of face recognition system is to identification, verification and physical access control. When an access point gets an image of anyone’s face and compares it with the pre-stored database of faces. If the image is matched, access is granted for further processing and result action is per-formed. The areas where red alert or have a high level security, there should be different and specials security checks such as face and checking cards etc. This kind of face recognition system works in sensitive areas like air ports for facilitation of staff and other people to pass through different security levels without showing their identification. Applications where face verification can be used efficiently including secure transactions in busi-ness field such as e-commerce, m-commerce and banking. Face recognition can also be used in government security issues helps to provide national ID cards, passports, li-cense, UID Aadhar Card etc. It can be helpful and suc-cessful in the checking for criminal records, enhancement of security by using surveillance cameras in conjunction using face recognition system, finding lost children’s by using the images received from the cameras fitted at some public places, knowing in advance if some VIP is entering the hotel, Detection of a criminal at public place, it can be used in different areas of science and geograph-ical area for comparing entity with a set of entities in huge data, etc.

II. R ELATED W ORK

Face recognition is used for both verification and iden-tification in the real life. Detailed information of illumi-nation and pose invariant face recognition techniques can found for feature extraction and feature selection for fu-ture work. Variations in images of live face due to illu-minating, pose and lighting conditions should not better its efficiency. Aneesh M U et al. proposed an algorithm for the application to select the feature subset from the database is commonly known as feature selection and PSO algorithm is used as bird flocking and fish-

schooling, this algorithm is also known as on binary PSO [1]. Matthew A. Turk et al. identify an approach to the detection and identification of human faces which tracks human faces of the individuals to face recognition as 2D- recognition. The face images are projected on to the fea-ture space (Eigen faces) images and find the variation among the images of face. The face space framework provides the ability to learn to recognize new faces as unsupervised manner to provide the solution of the prob-lems through Eignfaces [2]. Priya Sisodia et al. worked the useful property of Gabor in the face datasets with robustness against slight object distortion, rotation and variation in illumination of due to light. In this paper they used a number of parameter use to represent Gabor fea-ture and space complexity reduction with help of SVM classifier on facial data. Gabor filter removes variability that occurs due to changes in the lighting and noises [3]. Zhenhua Chai et al. gave a new method that allows for obtain more robust histograms of local patterns by using a more discriminative spatial division strategy is use the face measures. Spatial histograms are more suitable to obtain from regions clustered pixel relations by making better use of spatial information. PCA and whitening process are applied on the face image for the final vector dimension reduction to face recognition [4]. Jun Wang et al. is applied modifications of Hausdroff distance meas-urements by using k-nearest neighbors to obtain the aver-age distance from each point in the model image with the test image K NNHD’s various degree. The average of the distances to the k-nearest points is more suitable than the distance to one single point [5]. Chandrappa D N et al. are used techniques Gabor wavelets and morphological shared weighted neural network based automatic face recognition. These techniques used to transform images as independent of gray-level shifts. Face detection is per-formed under the MSWNN that recognize all the human faces in different environments for multi-view recogni-tion [6]. Muhammad Sharif et al. proposed an Elastic Bunch Graph Map (EBGM) algorithm to implement face recognition system using by Gabor filters and calculate maximum intensity points in each filter image at different angles and orientation [7]. Dong Hui et al. applied match-ing SURF algorithm to detect the points and match points through high time efficient KD-tree nearest neighbor searching methods and find the results better as compare to SIFT matching algorithm and used the Haar wavelet to measure the points. SURF algorithm is used as the im-age’s scale rotation [8]. Shih-wei Lin et al. proposed on linear discriminant analysis as classification method. LDA shows high correlation between features and noise in the images of the face. The PSO provides the better solution using LDA to determine best feature subset. The PCA based feature reused to increase the accuracy of the system. Data without feature selection may be redundant or noisy which may degrade classification accuracy rate [9], [11]. David Barina presented the use of two-dimensional Gabor wavelets in image processing. The key idea of this work is to utilize a Gabor wavelet as a multi-scale partial differential operator of a given order. The best results are obtained with the derivative of the Gaussian function which is closely followed by the Ga-bor wavelet using the discontinuous Haar wavelet [10]. III. C ATEGORIES OF F ACE R ECOGNITION AND P ROPOSED

M ODEL

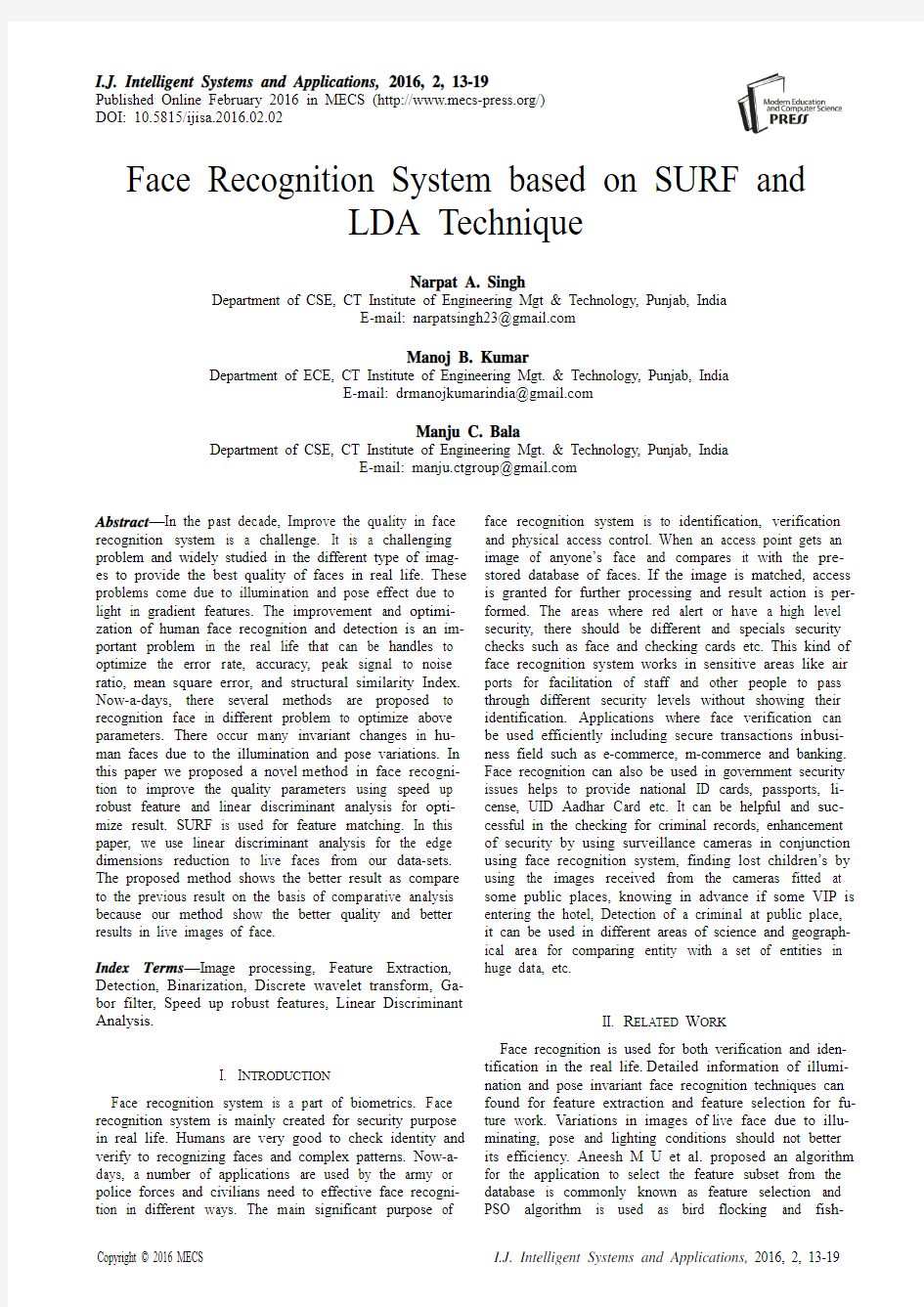

Holistic methods are methods which identify a face us-ing the whole face images as input and extract the overall features. Feature based are methods which are used the local facial features for recognition (like eyes, mouths, fiducial points etc.). Hybrid methods are methods which are used both feature based and holistic features to rec-ognize a face. In the proposed work we have used hybrid method is to improve the face quality parameters such as the error rate minimization, PSNR, MSE, Accuracy, and SSIM according to need of the secure whole world. The proposed system in figure 1, uses the own datasets for the live face images in the face recognition system. We have proposed discrete wavelet transform, Gabor filter and Gaussian filter, SURF and LDA. Discrete wavelet trans-form is used to feature detection and feature selection. It is apply by using two filter that is Gabor and Gaussian filter. SURF is used for feature point matching. If there is minimum distance between the face points then the sys-tem reduces the point distance and measures through Hausdroff classifier that improve the efficiency of the face recognition system. Gabor filter is used also for fea-ture detection to provide the quality of face images. Ga-bor filter works on the different angle and rotation with orientation.

Fig.1. Proposed model of face recognition system

IV. D ISCRETE W AVELET T RANSFORMS (D WT)

An efficient implementation of DWT in jpeg2000 is designed with low memory and high pipeline architecture. Discrete

wavelet transform is to reduce the computation

time and resource requirement [19]. Wavelet transform has recently most popular for analysis, de-noising and compression of signals and images. Discrete wavelet transform (DWT) are applied to discrete data sets and produce discrete output, it is used to map data from the time domain to the wavelet domain. Wavelet domain defines the n ×n dimensions of the matrices to inputs of size n. Depending on the boundary conditions; such ma-trices can be orthogonal or closed to the orthogonal. When the matrix is orthogonal it denotes to the rotation in the wavelet domain. DWT are used in two levels that is single level and multilevel, we have used the multi-level wavelet in our model (cA, cD, cE, cH, cV) in which cA is used for approximation, cD for detail coefficients. DWT performs a multi-resolution analysis of a signal with localization in both time and frequency domain.

V. G ABOR F ILTERS

Gabor filter is used in many other areas such as finger print recognition, iris recognition, and character recogni-tion for verification of signature in different languages. In image processing, a Gabor filter is a linear filter used for edge detection. It works into sub blocks. It is directly related to Gabor wavelets [12], [17], in this we can be design a number of dilations and rotations. It is band pass filters with tunable orientation and radial frequency bandwidths. Gabor filter is used for the quality purpose of the face images in our database. It helps to find the quality features in the human face images. If we study the wide details of Gabor filter it is best suited to find the whole information of the live human face image for the security purpose. In this paper we have used Gabor filter for more suitable quality and best feature extraction through different rotation of the image in whole face recognition.

A 2-D Gabor function is defined as in “(1)”: Complex form:

g(x,y,λ,θ,χ,σ,γ)=exp(?x′2+γ′2x′2

2σ)exp(i(2πx′

λ

+χ))

(1)

Real part:

g(x,y,λ,θ,χ,σ,γ)=exp(?x′2+γ′2x′2

2σ2)cos(i(2πx′

λ

+χ))

(2)

Imaginary part:

g(x,y,λ,θ,χ,σ,γ)=exp(?x′2+γ′2x′2

)sin(i(2π

x′

+χ))

(3)

Where

x′=xcosθ+ysinθ (4)

y′=?xsinθ+ycosθ (5) The Gabor filters bank can be obtained by scale and rotation of g(x, y), i.e;

g m,k (x,y)=a?m g(x,y) (6) In image processing, we have used the Gabor filter for the feature extraction.

Gabor function can be calculated for the linear filter: Gabor function = Gaussian * Fourier (7) Gabor filter is a band pass filter for unidirectional sig-nals in image processing. The role of Gabor filter to ex-tracts the information from the noisy and blurs faces which are not seeing clear in the light and some angle. The works with filter bank and Gabor space. In filter banks, the Gabor filters with various scales and rotations with different angles. In this, λ specifies the cosine factor of the Gabor function in “(1)”and θ specifies normal to parallel of the Gabor function and γ specifies the ellipti-cally of Gaussian factor. The value of orientation and wavelength may be change in the range from 2 to 256 according to the pixels of the image.

VI. S URF T ECHNIQUE

In this paper we have used the SURF technique to match the feature point between two images at the same time [8]. It is same as the SHIFT but the speed of the SURF is faster.

VII. L DA T ECHNIQUE

The basic idea of LDA is to find the linear transfor-mation such as features clustered technique is used with scatter matrix analysis. The ratio of the determinant of the between class scatter matrix of the projected samples to the within class scatter matrix of the projected samples can be defined as following as in “(8)”:

A=max[Test number of samples

Total number of samples

] (8)

For the classification method, the linear discriminant functions are:

D i(X) = A*T (X - μi), i = 1, 2, 3, 4……., m (9) If we want to reduce the dimension of the matrix n to m, we can simply take m rows of matrix A as the trans-formation matrix that correspond to the eign values of A. This can be happen when the number of training samples is smaller than the dimension of the samples vector [15]. LDA algorithm works for dual purpose such as dimen-sionality reduction and sub-space mapping. We can smoothly remove null space from the face images.

VIII. E XPERIMENT R ESULT

To find the result, we have calculated the results on the basis of parameters viz. error rate, psnr, mse, accuracy and ssim. First we have take the data set of 40 images of size of each image dimension (150 × 150) for live faces and this data set of 40 face images is categories into 4 parts. The first part contains 10 images of face, second part contains 20 images of face, third part contains 30 images of face, and last part contains 40 images of face. A. Error Rate

To minimize the error rate in the face recognition sys-tem, we have to evaluate the following formula that is used in for better prediction of error rate using the formu-la as in “(10)”:

%Error =|Approximate value?Exact value|

|Exact value|

×100% (10)

Where (‘|’ symbols means absolute value due to nega-tive becomes positive.)

Table 1. Comparison to error rate (%)

Fig.2. Comparison to Error Rate (%)

In the Table 1, we have calculated the error rate in four parts and compared to proposed method and previous method. In previous work, five methods were used name as Eigenfaces, Laplacianfaces, Fisherfaces, FDS and Schurfaces, these method were used for minimize the error rate

[11].In the previous methodology, Schurfaces got the minimum error rate 14%, But in our methodology, we have used SURF and Linear Discriminant Analysis to find the results and find minimum error in all four parts.

By using LDA methodology, our results are better; in the “F ig. 2,” we have compared the graph and map the values for the results in table1, in the previous method the error rate was 14% for the faces but we have calculated mini-mum error rate is 6.49% for the live faces. Our results are better in four cases from the previous method. For the data set of 40 images our error rate is very less as com-pare to the 10, 20, and 30 images of face. B. Peak Signal to Noise Ratio

The actual parameter computed is the peak signal-to-reconstructed image measure which is called PSNR. As-sume we are given a source image I ?(m,n) and a pro-cessed image I ?(m,n) and computes the PSNR using the following as in “(11)”:

PSNR =10log 10(

R 2MSE

) (11)

Table 2. Comparison to PSNR (db)

Fig.3. Comparison to PSNR (db)

In the Table 2, we have calculated the psnr. If psnr is high the image quality will also high. We have calculated the psnr value for the previous method and proposed method, in all cases our method shows the high psnr val-ue in four parts and compared to proposed method and previous method. Our results are better in four cases from the previous method. For the data set of 40 images our psnr is very high as compare to the 10, 20, and 30 images of face. By the previous method the psnr highest value is 32.6758 db but our proposed method gives the psnr value is 38.1308 that is very high . In the “F ig. 3,” we have

show the comparison to psnr of previous method and proposed method in form of graph. C. Mean Square Error

The MSE represents the cumulative squared error between the original image and processed image. The lower the value of MSE, lower the error present in the image so better the quality of processed image.

MSE =∑[I 1(m,n )?I 2(m,n )]21mn

(12)

I 1(m,n ) and I 2(m,n ) represents the original image and processed image respectively in “(12)”. M and N are the numbers of rows and columns in the input image respectively.

Table 3. Comparison to MSE

Fig.4. Comparison to MSE

In the Table 3, we have calculated the mse. If mse is low the image quality will high and if the mse is high then the image quality will be low. We

have calculated the mse value for the previous method and proposed method, in all cases our method shows the low mse value in four parts and compared to proposed method and pre-vious method. Our results are better in four cases from the previous method. For the data set of 40 images our psnr is very low as compare to the 10, 20, and 30 images of face. By the previous method the mse lowest value is 46.4 but our proposed method gives the mse value is 10 that is very low. In the “F ig. 4,” we have show the com-parison to mse of previous method and proposed method in form of graph.

D. Accuracy

Accuracy is one of the most important issues in the face recognition system. For the better image quality, we have to need focus on the issues for the better calculation using the following formula as in “(13)”:

Accuracy =100?(

Difference Exact Value

×100) (13)

Table 4. Comparison to accuracy (%)

Fig.5. Comparison to Accuracy (%)

In the Table 4, we have calculated the accuracy. If ac-curacy is high the image quality will high and if the accu-racy is low then the image quality will be low. We have determined the accuracy value to improve face quality for the previous method and proposed method, in all cases our method shows the high accuracy value in four parts and compared to proposed method and previous method. Our results are better in four cases from the previous method. For the data set of 40 images our accuracy is very high as compare to the 10, 20, and 30 images of face. By the previous method the accuracy value is 77.8804% but our proposed method gives the accuracy value is 80.0026% that is very more. In the “F ig. 5,” we have show the comparison to accuracy of previous method and proposed method in form of graph. E. Structural Similarity Index

The Structural Similarity is used to determine improve the quality and performance of the peak-signal-to-noise ratio and mean square error. It is more suitable for the quality face information for the security purpose in our

research work.

Table 5. Comparison to SSIM

Fig.6. Comparison to SSIM

In the Table 5, we have calculated the SSIM. If SSIM is high the image quality will high. As the SSIM value will improve then the value of psnr and mse will also improved. We have calculated the SSIM value for the previous method and proposed method, in all cases our method shows the high SSIM value in four parts and compared to proposed method and previous method. Our results are better in four cases from the previous method. By the previous method the SSIM value remains within range 0.8779 to 0.8779 but our proposed method gives the SSIM value remains within range 0.9998 to 1.0000. In the “Fig. 6,”we have show the comparison to SSIM value of previous method and proposed method in form of graph.

IX. C ONCLUSION AND F UTURE W ORK

The face recognition system is used widely in verifica-tion and identification for the security. Various image processing technique and methods are used to improve the face data to identify. The digital image processing techniques is working currently in the research area to optimize the results, we have optimized the results. Our method shows better result as compare to the previous method in all cases such as error rate, psnr, mse, accuracy and ssim. In the future work, the face recognition system will provide the quality of live faces. There are limited issues that have to need to improve of the recognized faces. We have to need to optimize all the basic results in the face recognition system. The accuracy and quality are the biggest issues that can be improve using other new technique and may be optimize the live faces for the se-curity purpose.

R EFERENCES

[1]G. Aneesh M U, Abhishek A K Masand and K Manikan-

tana, “Optimal Feature Selection based on Image Pre-

processing using Accelerated Binary Particle Swarm Op-

timization for Enhanced Face Recognition”, ELSEVIER , 750-758 , 2011.

[2]Matthew A. Turk and Alex and P.Pentland, “Fa ce Recog-

nition Using Eigenfaces”, IEEE, 586-591, 1991.

[3]Priya Sisodia, Akhilesh Verma and Sachin Kansal,

“Human Facial Expression Recognition using Gabor Fil-

ter Bank with Minimum Number of Feature Vectors ”, In-

ternational Journal of Applied Information Systems (IJAIS), 9-13, July 2013.

[4]Zhenhua Chai, Heydi Mendez-Vazquez, Ran He, Zhenan

and Tienie Tan, “Explore semantic pixel sets based local patterns with information entropy for face recognition”, Springer, 2014.

[5]J. Wang and Y. Tan, ``Hausdorff distance with k-nearest

neighbors,'' in Advances in Swarm Intelligence. Berlin, Germany: Springer-Verlag, pp. 272-281, 2012.

[6]Chandrappa D N and Ravishankar M ” Gabor Wavelets

And Morphological Shared Weighted Neural Network Based Automatic Face Recognition”, Signal & Image Processing: An International Journal (SIPIJ), Vol.4, No.4, 61-70, August 2013.

[7]Muhammad SHARIF, Adeeel KHALID, Mudassar RA-

ZA and Sajjad MOHSIN, “Face Recognition using Gabor Filters”, Journal of Applied C omputer Science & Mathe-

matics, 53-55 , 2011.

[8]Dong Hui and Han Dian Yuan, “Research of image

Matching Algorithm Based on SURF features”, Interna-

tional Conference on Computer Science and Information Processing (ICCSIP), 2012.

[9]Shih-Wei Lin and Shih-Chieh Che n, “PSOLDA: A parti-

cle swarm optimization approach for enhancing classifi-

cation accuracy rate of linear discriminated analysis“, Elsevier, 1008-1015, 2009.

[10]David Bariena “Gabor wavelets in image processing”.

[11]Gheorghita Ghinea, Rajkumar, Kannan, and Suresh Kan-

naiyan, “Gradient-Orientation-Based PCA Subspace for Novel Face Recognition”, IEEE, 914-920, August 2014.

[12]Ms. B. Saranya Bargavi and Ms C. Santhi, “Global and

Local Facial Feature Extraction using Gabor Filters”, In-

ternational Journal of Science, Engineering and Technol-

ogy Research (IJSETR), Volume 3, Issue 4, pp.1020-

1023, April 2014 .

[13]Kennedy, J. a Dong Hui and Han Dian Yuan “Research of

Image Matching Algorithm Based on SURF Features”, International Conference on Computer Science and In-

formation Processing (CSIP), 1140 – 1143, 2012.

[14] F. Bashar, A. Khan, F. Ahmed, and H. Kabir, “Face

recognition using similarity pattern of image directional edge response,'' Advance Electronic Computer Engineer-

ing, vol. 14, no. 1, pp. 69-76, 2014.

[15]Lu, J, Plataniotis, K. N, and Venetsanopoulos and A. N,

“Face recognition using LDA-based algorithms," IEEE Trans. on Neural Networks, 195-200, JANUARY 2003. [16]M. A. Turk and A. P. Pentland, “Face recognition using

eigenfaces,'' in Proceeding IEEE Computer Socciety Conf.

Comput. Vis. Pattern Recognition, pp. 586591, Jun. 1991 [17]Ji-Sang Bae, Oh- young Lee and Jong-Ok Kim, “Image

Interpolation Using Gabor Filter”, IEEE, 986-990, 2013. [18] T. Archana, Dr, T. Venugopal and M. Praneeth Kumar,

“Face Recognition Methodologies Using Component Analysis: The Contemporary Affirmation of the Recent Literature”, Global Journal of Computer Science and Technology Graphics & Vision (GJCSTGV), Volume 12, Issue 13, 2012.

[19] Sugreev Kaur and Rajesh Mehra, “High Speed And Area

Efficient 2D DWT Processor Based Image Compression”, SIPIJ, pp. 22-31, vol. 1, no.2, dec 2010.

Authors ’ Profiles

Narpat Singh has completed his four year bachelor degree of B.tech in computer Science and Engineering from Punjab Technical University, Jalandhar, Punjab, India in 2012. Currently, he is pursing two year master of M.Tech in computer Sci-ence and Engineering from Punjab Tech-nical University, Jalandhar, Punjab, India. His specialization area is Digital Image

Processing. He is certified with DB2, IBM RAD 6.0, IBM Web Sphere 6.2 and Awarded with IBM Blue Scholar. He is trying to research in Face Recognition for security purpose.

Manoj Kumar received his B.E (ECE) from Gulbarga University in the year 1990 and M.Tech. (ECE) from Punjab Technical University, Jalandhar in the year 2001. He completed his PhD from Punjab Technical University, Jalandhar in the year 2007. From 1991 to 2001, worked as lecturer and thereafter from July 2001 till July 2010 as Vice-Principal

& Faculty Head in Department of ECE and research centre at DAV Institute of Engineering & Technology, Jalandhar. He joined CT Institute of Engineering Management & Technology (CTIEMT), Jalandhar in July 2010 and presently working as the Group Director of CT Institutions, Jalandhar. He has published 62 research papers in the International/National Jour-nals/Conferences, authored 08 Engineering books and reviewed 5 Engineering books. His area of interest is optical fiber com-munication, and wireless communication. He is life Member of ISTE and Punjab Academy of Sciences and fellow member IETE. He is reviewer for Elsevier Science’s International Jour-nal-Optical Fiber Technology, Springer, ICFAI Journals and World Scientific & Engineering Academy and Society (WSEAS) for international conferences.

Manju Bala received her B.Tech. from U P Technical University Lucknow, India and Master of Technology in Computer Science and Engineering from Punjab Technical University Jalandhar in the year of 2007 and completed her Ph.d from NIT , Hamirpur (HP) in 2013 . She has worked eight years as a Lecturer in Information Technology at DAV Institute

of Engineering and Technology, Jalandhar (Pb) .Currently she is working as Associate Professor and head of the Department in computer science and Engineering Departement at CT Insti-

tute of Engineering Management and Technology, Jalandhar ( Punjab). Currently she is working in the area of data commu-nication, computer network and wireless sensor networks. She has published 40 research papers in the Internation-al/National/Conferences. She is member of Punjab Science Congress, Patiala, India.

How to cite this paper: Narpat A. Singh, Manoj B. Kumar, Manju C. Bala, "Face Recognition System based on SURF and LDA Technique", International Journal of Intelligent Systems and Applications (IJISA), Vol.8, No.2, pp.13-19, 2016. DOI:

10.5815/ijisa.2016.02.02

动态人脸识别巡更系统 设 计 方 案 北京博睿视科技有限责任公司 2017年8月18日

目录 第一章人脸识别巡更系统设计要求 一、人脸识别巡更系统社会意义 略 第二章系统概述 人脸识别智能巡更系统为基于深度学习算法的通过式人脸记录巡检系统。根据需要将用于人脸抓拍的监控摄像机安装在需要巡逻的线路或执勤岗位上,人员对该地进行巡更通过时摄像机自动抓拍巡更人员的人脸照片同时将抓拍时间与对应的巡更人员人脸库进行比对结果通过局域网存入系统数据库。此记录将成为巡更人员何时到达该地巡更的依据。管理人员通过系统管理系统软件可清晰地了查询巡更人员巡更的实际情况,如漏查、误点、非本人带班等信息,方便管理人员有效管理。 1、人脸识别巡更系统构成 该系统由人脸静态建库、人脸动态入库、人脸信息修改、实时人脸抓拍、人脸检索、人脸图像聚类、以图搜图、联动报警八大部分组成。整个软件的逻辑体系结构如下图所示。 软件结构体系(C/S结构)

图3-3 软件逻辑体系示意图 3.3.1、人脸静态建库 实现布控人员建库,提供用户建立临时人脸库的功能,使用者可自行注册,批量导入人脸照片,静态人脸库包括黑名单、白名单。 图3.3.1人脸静态建库 3.3.2、人脸动态入库 将摄像机抓拍的人脸图片,建立动态抓拍人脸库,不断累积抓拍数据,为后 期进行人脸管理和提升识别率提供必要的支撑。

图3.3.2人脸动态入库 3.3.3、人脸信息修改 人脸信息修改模块主要是针对各个不同的人脸库,查询符合条件下的人员信息,并对其 中的信息进行修改删除等操作,同时也可针对选择的人脸库进行新人员信息的注册。 图3.3.3人脸信息修改

人脸识别解决方案 浙江大华技术股份 有限公司 解决方案部大华人脸识别解决方案

目录 1 人脸识别技术 (3) 2 人脸识别解决方案 (4) 3 第二章. 方案概述 (5) 3.1 项目概况 (5) —

1人脸识别技术 随着平安城市基础建设的不断完善和加强前端摄像机采集到的数据呈现一种爆炸式的增长。对于公安行业来说数据总量不断充实的情况下如何从非结构化数据中挖掘结构化信息是平安城市建设的二期目标。另一方面公安行业对车辆的结构化信息采集已逐渐趋于成熟化、普遍化但对人员信息采集和认证技术一直使用传统技侦方式。人脸识别技术在以上情况下解决视频录像、图片等非结构化信息到人员照片、身份信息等结构化的转变。人脸识别技术相对于其他生物识别技术如指纹、指静脉、虹膜等同属于四大生物识别技术具有生物特征唯一性、可测量性、可识别性、终身不变性等特点。但相较其他识别技术具有本质的区别 1.非强制性用户不需要专门配合人脸采集设备几乎可以在无意识的状态下就可获取人脸图像这样的取样方式没有“强制性” 2. 非接触性用户不需要和设备直接接触就能获取人脸图像 3. 并发性在实际应用场景下可以进行多个人脸的分拣、判断及识别人脸识别技术流程主要包括四个组成部分分别为人脸图像采集及检测、人脸图像预处理、人脸图像特征提取以及人脸特征数据匹配与识别。人脸图像采集及检测基于人的脸部特征对输入的人脸图像或视频流,首先判断是否存在人脸如果存在人脸则进一步的给出每个脸的位置、大小和各个面部器官的位置信息。人脸图像预处理 对于人脸的图像预处理是基于人脸采集及检测结果通过人脸智能算

法对选择出来的人脸图片进行优化和择优选择挑选当前环境下最优人脸并最终服务于特征提取的过程。其预处理过程主要包括人脸图像的光线补偿、灰度变换、直方图均衡化、归一化、几何校正、滤波以及锐化等。 人脸图像特征提取人脸识别系统可使用的特征通常分为视觉特征、像素统计特征、人脸图像变换系数特征、人脸图像代数特征等。人脸特征提取的方法归纳起来分为两大类一种是基于知识的表征方法另外一种是基于代数特征或统计学习的表征方法。基于知识的表征方法主要是根据人脸器官的形状描述以及他们之间的距离特性来获得有助于人脸分类的特征数据其特征分量通常包括特征点间的欧氏距离、曲率和角度等。人脸由眼睛、鼻子、嘴、下巴等局部构成 对这些局部和它们之间结构关系的几何描述可作为识别人脸的重要特征这些特征被称为几何特征。基于知识的人脸表征主要包括基于几何特征的方法和模板匹配法。 1.1人脸识别解决方案 人脸特征比对识别通过采集到的人脸图片形成人脸特征数据与后端人脸库中的人脸特征数据模板进行搜索匹配通过设定一个阙值相似度超过这一阈值则把匹配得到的结果输出。这一过程又分为两类一类是确认是一对一进行图像比较的过程另一类是辨认是一对多进行图像匹配对比的过程。

XXX人脸识别系统 一、XXX人脸识别系统简介 XXX人脸识别系统采用区域特征分析算法,融合计算机图像处理技术与生物统计学原理于一体,利用计算机图像处理技术从视频中提取人像特征点,利用生物统计学的原理进行分析建立数学模型,实现在大规模人脸图像数据库中进行人脸检索。从各种采集源获取的人脸图像可以迅速地与预先存储的数以千万计的图像数据库如逃犯照片库、失踪人口照片库、常住人口照片库等)完成比较,返回一个包含若干最相似人脸图像的匹配列表。支持照片比照片、视频流比照片、视频流比视频流等多种方式。可以实现在局域网、内部网、In ternet上进行照片比对和身份确认。 二、功能特性 先进性:采取XXX独特的混合人脸识别算法,识别精度更高,识别速度更快。 多样化:支持数据来源的多样化,动态人脸捕抓、手机拍摄、摄像机抓取,照片扫描等多种方式;支持现场捕捉照片与数据库中照片自动匹配检索; 高效低成本化:合理配置和选取合适的产品软硬件型号,使整个系统稳定、高效、可靠、低成本运行。 快速化:普通照片中提取人脸特征值,极大地降低了数据存储空间,加快了比对查询速度,单台计算机对比速度为每秒5 300万张(因选用的面纹模板而异);

方便性:完善的照片比对功能,比对方式多,比对准确率 高,比对速度快,支持全局人脸识别和分部人脸部件的人脸识别 (化装问题),系统操作清晰,公安侦查人员和授权用户都能方便 的使用系统。 实用性:适合于各国人种,不受种族肤色及性别的影响, 不 受面部表情,胡须和发型等变化的影响。 简易性:支持现场捕捉照片与库中照片自动匹配检索照 片 库的授权链接访问; 三、系统逻辑结构图 四、应用情景 XXX 人脸识别产品已广泛应用于金融、司法、军队、公安、边 检、政府、航天、电力、工厂、教育、医疗及众多企事业单位等领 域。 1、 企业、住宅安全和管理。 2、 电子护照及身份证。 人脸相关业务 人脸识别系统 人脸比对 人脸建库 JMCT 人脸图像散据 移动警务 身盼豪■ 1} --------- 人輪阳憧JMtVEft ■库于累气

智能人脸识别系统技术方案

目录 1智能人像比对平台 1.1系统结构 建立标准统一的共享人像库,并在此基础上,部署完整的人像比对判定平台。该系统由人像标准化采集系统,人像数据库子系统、基础比对服务平台、人脸识别应用平台4大部分组成,支持前端人像采集、静态人脸查询、移动警务通人脸识别一体化服务。 该平台支持统一人像数据交换接口,兼容大多数人像数据交换标准。统一的安全标准接口,兼容PKI密钥,网络加密狗等常见的安全标准接口。系统总体结构如下: 系统采用B/S架构,以浏览器方式进行人像预处理、人像比对、结果查询、用户管理、系统运行状态查询等管理操作,减少了系统后台管理、人口治安及其他警种成百上千终端安装和维护难度,方便未来多警种共享应用。系统可提供标准的WebService接口,将业务系统获取的人像照片与相关人像库进行比对。 1.2设计原则 本着统一标准、分级管理、资源共享、无缝对接的设计原则,以人像比对算法为核心,整合多区域现有资源,实现准确识别、快速反映,覆盖全面的智能人像识别应用平台。 1.2.1先进性 该平台算法由中国科学院自动化研究所研究员、国际知名人脸识别专家、IEEE院士李子青教授领衔研发,是基于中国自主知识产权,针对公安各警种业务特点专门研发的综合智能人像识别应用系统平台。

1.2.2开放性 人像采集与比对平台具有统一的服务接口,兼容公安部拟指定的统一人像数据交换标准草案。统一的安全验证,兼容PKI密钥,身份认证等常见的安全验证机制。 1.2.3扩展性 整个平台系统接口分为系统级别之间的接口与单个系统开放出来的服务接口组成。系统可“随需而变,以不变应万变”提供多种可靠服务功能。 1、系统级接口 系统级接口指的是不同地区部署的人像辅助识别平台之间的接口,主要有两种访问方式第一种采用页面查询的方式,以只查询方式进行访问,通过系统提供的Guest权限进行页面访问。适用于不同平台之间快速的调阅查询。第二种通过请求服务与直接调阅的形式进行数据库的查询,系统预留标准数据库查询接口,以市,县二层结构进行数据库间的查询调用,采用本系统建立的数据中心,纵向上进行直接的调用,高层中心保留下级中心的数据库信息索引。即市级中心直接查询市级与县级中心,市级中心直接查询县级中心。横向上以请求服务形式进行调用,横向系统间不保留对方的数据库信息索引,而是通过请求服务方式进行。 2、服务接口 服务接口适用于该系统与其他业务应用系统做二次开发或者集成用接口,包括所有系统级接口与平台应用接口。 人像基础比对服务平台通过WebService进行与其他系统的交换机制,通过标准的XML或者Jason格式文件进行数据交换,兼容《GA/T 922.2-2011标准第二部分人像数据采集标准》中的数据格式交换。 服务接口主要以WebService与ActiveX等方式提供。满足各业务系统二次开发,集成使用。 服务接口说明

项目背景 随着经济的发展,社会开放程度的提高,社会上的一些违法犯罪事件 也日渐影响到学校校园。如何建立一个安全的校园环境,保障师生的学习、校园生活安全一直是教育部门、公安部门和社会各界关注的焦点。 特别是学校的校园安全建设尤其重要,学校师生均属于安全防卫能力较弱的群体,大部分学生尚未成年,防范意识和自我保护能力比较弱。学校园安全问题,维系着社会的稳定,牵动着家庭的幸福,已成为全社会密切关注的话题,直接影响到和谐社会的建设。 据社会调查显示,造成学校安全事故发生的原因,分为校外社会人员的侵害、校园内外舍学生入侵、学生外出活动伤害等等。 近年来,随着人脸识别技术、大数据技术的迅猛发展,并在实际应用中逐步成熟,在校园打击预防违法犯罪、校园园内人员管理、校园出入人员管控、智慧一脸通等方面起到了良好的作用。且通过人脸识别可以校园多场景中应用。 重庆中科云丛科技有限公司是中国科学院旗下专注于人脸识别等计算机视觉技术的人工智能企业,目前拥有技术人员近1000 人,核心技术人员主要来自于中科院各大研究院全球顶级学府和研究机构。云从科技作为中国科学院战略性先导科技专项的唯一人脸识别团队参与了国内首个人脸识别国家 标准起草与制定。 项目需求 1. 校园安防人脸识别需求分析通过校园安防人脸识别系统管理门禁,

针对流窜作案、多次作案人员,在校园出入门、周界、路口、重要区域增加人脸识别拍抓摄像机,对嫌疑人员、多次作案人员、兄弟院校嫌疑人员、公安部门通辑人员等建立嫌疑人数据库,对经过完人脸抓拍机人会实时抓拍与嫌疑人、在校师生、学校服务人员等数据库中的人像比对,发现黑名单或非本校师生等人的时候,校园安防人脸识别系统将自动报警。 2. 校园宿舍人脸识别需求分析 针对学生宿舍安全管理,以及在校学生夜不归寝,导致学生人身安全.学业.得不到妥善保障的解决方案及建议。在当今充满诱惑物欲横流的社会,充满好奇、缺乏分辨能力、自主意识薄弱的学生最容易学会夜不归寝并且无法自拔,还有甚者引以为荣,逐渐的人数越来越多。从而影响了学业,威胁学生的人身安全。通过校园宿舍人脸识别系统可实现以下功能。 大大降低校园被盗事件的发生,往往偷盗事件发生的两个因素,第一是学生防盗意识薄弱,第二是校园硬件设备滞后。而其中一个环节的提高,都会使得偷盗事件发生率的降低。传统的监控设备,起到作用是方便案件发生后的追查。而人脸识别的门禁设备,是把事件的发生制止与未然。把犯罪嫌疑人止于门外。 提高安全,解决潜在隐患。因为钥匙、磁卡可复制性,以及流动性强,决定了一旦钥匙丢失、或者传递,便使得宿舍楼处于亚安全状态,无形中增加管理难度。人脸识别系统采用人脸面部验证,不仅仅能确保出入人员的身份,更能记录下出入详细信息。通过设置,还能实现出入人员的管理(例学生在假期间识别无效,赋予假期留校生专门权限)。

I C S35.040 L80 中华人民共和国国家标准 G B/T38671 2020 信息安全技术 远程人脸识别系统技术要求 I n f o r m a t i o n s e c u r i t y t e c h n o l o g y T e c h n i c a l r e q u i r e m e n t s f o r r e m o t e f a c e r e c o g n i t i o n s y s t e m 2020-04-28发布2020-11-01实施 国家市场监督管理总局

目 次 前言Ⅲ 1 范围1 2 规范性引用文件1 3 术语二 定义和缩略语1 3.1 术语和定义1 3.2 缩略语2 4 概述3 4.1 系统参考模型3 4.2 客户端说明3 4.3 服务器端说明4 4.4 安全传输通道 5 5 安全分级5 6 功能要求5 6.1 基本级要求5 6.2 增强级要求8 7 性能要求11 7.1 基本级要求11 7.2 增强级要求12 8 安全功能要求12 8.1 基本级要求12 8.2 增强级要求15 9 安全保障要求18 9.1 基本级要求18 9.2 增强级要求18 附录A (资料性附录) 远程人脸识别系统基本级和增强级对应关系19 附录B (资料性附录) 远程人脸识别系统安全描述21 参考文献25

前言 本标准按照G B/T1.1 2009给出的规则起草三 请注意本文件的某些内容可能涉及专利三本文件的发布机构不承担识别这些专利的责任三 本标准由全国信息安全标准化技术委员会(S A C/T C260)提出并归口三 本标准起草单位:公安部第一研究所二北京数字认证股份有限公司二浙江蚂蚁小微金融服务集团股份有限公司二北京旷视科技有限公司二重庆中科云从科技有限公司二中国信息安全测评中心二中国金融认证中心二中国电子技术标准化研究院二四川远鉴科技有限公司二深圳市亚略特生物识别科技有限公司二深圳市腾讯计算机系统有限公司二广州广电运通金融电子股份有限公司二中科天地科技有限公司三本标准主要起草人:郑征二刘军二胡志昂二张翔二李敏二陈星二吕盟二李军二王宇航二李哲二王学华二刘琳二卢玉华二许玉娜二郝春亮二沈思成二王玉坚二汤海鹏二刘梦涛二张默男三

人脸识别系统解决方案 深圳东南创通智能科技有限公司 2018年6月13日

目录

一、概述 1、背景分析 随着我国城镇化进程的加快,城市人口日趋密集,人口流动性也大大增加,社会犯罪率呈逐年升高的趋势。在传统侦查工作方式中,多采用人工排查的方式,要排查重要场所人员身份,和限制外来人员进入固定区域,不仅费时费力,还可能造成遗漏等情况,排查效率大打折扣,同时给公共安全防范和社会维稳工作带来了极大的困难。 为切实解决重点复杂区域社会治理难题,夯实社会稳定和长治久安的基层基础,及高清技术、智能化技术、网络技术的日趋普及与成熟,我司立足实际需求,针对复杂区域流动人口多、身份难以核查、人员来访不易管理的局面,推出人脸识别系统解决方案。 系统采用先进的人脸识别算法,高速芯片作为识别算法的运行硬件平台,通过出入口的身份证信息采集、实时人脸抓拍和人证比对,从而实现人证合一验证。并针对不同场所实现固定人员刷脸通行,访客人员人证比对登记,解决固定人员每次需要刷证或输入密码的问题,人证比对失败人员则需要安保人员或工作人员人工确认后手动放行。 2、设计原则 系统设计遵循技术先进、深度学习算法、性能稳定、节约成本的原则;本系统设计内容是系统的、全面的、完整的、易用的以及符合人机交互的;方案设计具有科学性、合理性、可操作性。

二、系统介绍 1、系统组成 人脸识别系统由人证识别终端、通道闸、人脸识别管理客户端及平台组成。 人脸识别系统拓扑图 2、人脸识别特性 人脸识别系统核心组成部分主要包括人脸图像采集模块、动态人脸定位、人脸识别预处理、身份查找、身份比对、身份确认、执行机构和记录平台等,并通过一脸通平台判断人员身份及权限,开放相应的区域,保留人脸通行记录事件,并根据相应的权限命令各子系统作出响应,例如固定客户通道自动放行,访客只允许进入指定楼层等。 人脸识别一体化终端使用世界领先的人脸检测、识别算法(FDDB与LFW世界前三),将其运行在高性能嵌入式平台中,配合200W像素的摄像头,终端实现人脸检测、人脸跟踪、与人脸识别,并可在屏幕上呈现相应的反馈。 本产品能够同时识别5个人,光线环境良好的情况下最远能识别5米远的人脸,人脸跟踪与检测耗时20ms左右,人脸特征提取耗时200ms左右,人脸比对耗时左右,对光

闸机人脸识别门禁系统建设项目 解决方案 2018年9月

目录 第一章需求分析 ................................................................................................................... 3 1.1项目背景 (3) 1.2人脸识别人员管理系统 (3) 第二章解决方案 (4) 2.1方案设计 (4) 2.1.1员工通行 (4) 2.1.2访客登记通行 (5) 2.1.3陌生人提醒 (5) 2.2系统结构 (6) 2.3系统组成 (6) 2.3.1员工管理 (6) 2.3.2访客登记管理 (7) 2.3.3陌生人员提醒 (7) 2.3.4VIP迎宾 (8) 2.4点位设置 (11) 2.5实施方案 (12) 2.5.1网络要求 (12) 2.5.2实施改造 (12) 2.5.3半球机安装 (13) 2.5.4网络开关模块安装 (14) 2.5.5网络配置 (15) 第三章方案分析 (19) 3.1成熟的人脸识别技术 (19) 3.2金融级别安全性 (19) 3.3快速精准 (19) 3.4系统集成二次开发 (19) 第四章关键产品介绍 (21) 4.1人脸识别半球机 (21) 4.2户外型智能摆闸CPW-PM1000.................................. 错误!未定义书签。 4.3全识别处理主机............................................................... 错误!未定义书签。第五章主要设备配置清单.. (22) 第六章售后服务方案................................................................... 错误!未定义书签。 6.1免费保修期....................................................................... 错误!未定义书签。 6.2应急时间安排................................................................... 错误!未定义书签。

脸识别与其他认证技术的比较: 人脸识别应用模式:

人脸识别优点: 对姿态、光照、遮挡鲁棒、年龄,有较强的自适应性。在国际公开数据库FDDB评测中拥有国际领先的检测性能 从海量数据中自动学习得到有效特征,判别性强,紧致度高 活体检测技术,防止人脸照片、模型、视频等攻击 马尔可夫算子,千万级样本训练 基于可变形状模型的人脸检测算法 基于级联回归的人脸特征点定位算法 基于3D模型的人脸姿态校正 基于深度学习的人脸识别算法

系统优势- 高效人脸检测 在提高速度的同时,我们的算法还降低了漏检,避免了误检。以下几个例子是公认的比较困难的情况(通常是不能检测的),我们的方法对多数情况都能够检测。

视觉技术 此套技术在人脸识别、物体识别、图像搜索、图像处理、智能监控等多个领域均有创新性技术积累。联合全球视觉计算技术的行业领袖NVIDIA,提供基于大数据下的深度学习打造的下一代计算机视觉识别和人工智能引擎,以产品和应用以及在线云API 的产品形式,让广大企业级用户可以快速集成最好的计算机视觉识别技术。 人脸技术 基于BIG DATA下的Deep Learning 的人脸识别算法 基于大数据下的深度学习的卷积神经网络人脸识别算法,大幅提升了各种现实情况如侧脸、半遮挡、面部涂抹,模糊人脸等中的人脸识别能力。并且随着大数据的深度学习可持续优化与提升。 人脸识别技术 人脸识别算法包括人脸检测、关键点定位、特征提取、匹配识别等功能模块: ①人脸检测模块采用了基于多尺度、多视角、多通道的Adaboost 算法,可对不同姿态、不同场景、不同光照的人脸进行实时检 测; ②关键点定位模块采用了随机蕨级联回归算法,可对表情丰富、 角度多变的人脸进行精准定位; ③特征提取和匹配识别模块分别采用了深度卷积网络和联合贝 叶斯模型,训练过程更加自动化、学习特征更具代表性、识别

动态人脸识别巡更系统 案 北京博睿视科技有限责任公司 2017年8月 18日 目录 第一章人脸识别巡更系统设计要求 一、人脸识别巡更系统社会意义 略 第二章系统概述 人脸识别智能巡更系统为基于深度学习算法的通过式人脸记录巡检系统。根据需要将用于人脸抓拍的监控摄像机安装在需要巡逻的线路或执勤岗位上,人员对该地进行巡更通过时摄像机自动抓拍巡更人员的人脸照片同时将抓拍时间与对应的巡更人员人脸库进行比对结果通过局域网存入系统数据库。此记录将成为巡更人员何时到达该地巡更的依据。管理人员通过系统管理系统软件可清晰地了

查询巡更人员巡更的实际情况,如漏查、误点、非本人带班等信息,方便管理人员有效管理。 1、人脸识别巡更系统构成 该系统由人脸静态建库、人脸动态入库、人脸信息修改、实时人脸抓拍、人脸检索、人脸图像聚类、以图搜图、联动报警八大部分组成。整个软件的逻辑体系结构如下图所示。 软件结构体系( C/S 结构) 图3-3 软件逻辑体系示意图 实现布控人员建库,提供用户建立临时人脸库的功能,使用者可自行注册,批量导入人脸照片,静态人脸库包括黑名单、白名单。 人脸动态入库 将摄像机抓拍的人脸图片,建立动态抓拍人脸库,不断累积抓拍数据,为后 期进行人脸管理和提升识别率提供必要的支撑。 人脸信息修改 人脸信息修改模块主要是针对各个不同的人脸库,查询符合条件下的人员信息,并对其 中的信息进行修改删除等操作,同时也可针对选择的人脸库进行新人员信息的注册。

实时人脸抓拍 该子系统为监控画面和报警端的界面,主要分为4 个部分:视频设备列表,监控画面,现场抓拍图像和匹配报警图像。 图实时人脸监控子系统效果图 功能模块分别为 视频设备列表:列举所有可以使用的监控摄像头 图视频设备列表 监控画面:播放窗口显示该摄像机的实时监控 图监控画面 现场抓拍图像:显示摄像头所抓取的人脸图片 图现场抓拍图像 报警图像:根据抓拍到的人脸图像,与数据库中的人员进行比对查询。 图匹配报警图像 人脸图像检索 人脸图像检索即为对摄像头抓拍到的人员信息或系统识别比对结果进行进一步的查询。该模块分为比对结果查询,抓拍人像查询和比对库人脸查询三个部分 比对结果查询:选择要查询的设备和黑白名单类型以及匹配的开始和结束时间,然后点击查询按钮。 显示的匹配结果以倒序方式进行排列,离结束时间最近的排在最 图比对结果查询 抓拍人像查询:选择抓拍起始时间和抓拍结束时间,然后点击查询按钮。显示的内容以“抓拍时 间”中的内容倒序方式进行排列,即离结束时间最近的排在最前面。 图抓拍人像查询比对库人脸查询:选择入库的开始时间和入库结束时间,然后点击查询按钮。显示的结果以“入库时间”中的内容倒序方式进行排列,即离结束时间最近的排在最前面。 图比对库人脸查询 聚类

营门出入管理人脸识别 系统技术方案 LEKIBM standardization office【IBM5AB- LEKIBMK08- LEKIBM2C】

营区出入管理人脸识别系统

1.系统概述 根据管理需求对通行人员使用出入管理人脸识别系统进行验证识别。出入管理人脸识别系统实现对人脸的采集、识别和验证。出入管理人脸识别系统主要由人脸注册管理软件、人脸采集摄像机、人脸验证识别服务器组成,具有人脸注册、人脸特征库管理、支持人脸图像的输入、人脸验证识别、记录管理、人脸库参数设置等功能,并提供相应的的软件接口,支持与上层应用系统对接和集成。 2.人员验证识别方式 为了进一步提高出入管理业务的效率,增强内部、来访人员通行的便利性,提出了1:N人脸验证识别方式。 1:N人脸识别业务流程如下所示: 内部人员内部管理中心预先采集所有人员人脸图像信息,来访人员在传达室采集人脸图像信息,人脸图像经过特征提取存储到人脸识别系统人脸库中。 通行人员通过出入口时,设置在出入口的人脸采集摄像机现场采集内部人员人脸信息,与指定人脸库中的N个人脸进行比对,找出最相似的一张脸或多张人脸。根据待识别人脸与现有人脸库中的人脸匹配程度,返回用户信息和匹配度,匹配度超过指定阈值时,对该当通行人员予以放行。在人脸验证识别方式无法正常验证通过时,由执勤人员验证确认后予以放行。流程图见图1。

人脸特征库人脸特征库 人脸照片和身份证信息 出入口 出入管理系统 人脸识别设备 人脸采集摄像机 出入管理系统后台服务 ①信息采集出入管理人脸识别系统组成图如图2、3所示。

图2 出入管理人脸识别系统组成框图 测试机A 测试机B 人脸识别服务器S1 人脸采集摄像机C1 人证采集设备 (身份证T1、军官证T2)图 图2 出入管理人脸识别系统组成与连接关系图

前后门人脸识别系统需求方案为进一步加强厂区人员管控,杜绝无关人员及违禁物品进入厂区,把好人员、物品入场安全第一关,辅助和提升管理人员工作效率,提高公司安全生产管理技术水平,现申请安装前后门人脸识别系统,需求如下: 一、公司人员出入管理存在问题 目前,公司合作单位人员通过办理出入证卡,由前门内勤员进行核对放行的方式进入厂区。但出入证件卡在实际使用过程中存在以下问题:1.卡面磨损程度严重,无法确认人员真实信息,一般情况下多为依靠内勤人员的印象辨别外来人员,如此一来需要耗费大量人力,无法保证厂区人员识别的准确性;2.人员离职后没有及时办理退卡,仍使用出入证逗留厂区;3.一卡多用、借给他人使用;4.合作单位常以未能及时取到证件卡为由,临时通行等。 二、系统实现功能 1.采用快速人脸检测技术,实行一人一脸录入,支持现场设备或者移动客户端录入。 2.系统验证方式需支持人脸识别及身份证均可认证。 3.可在系统管理设置限定时间内(如3-5天,具体时间由我司管理人员自定义),如人员未进行验证,系统会自动发出相关人员名单信息警报提示或停止其使用。 4.前后门验证设备数据要求放置前门值班室处进行统一管

理,同时实现网络远程管理。5.前后门人行道设置双通道区分进出道,进道只允许进入通行不允许出,出道只允许出通行,不允许进入;人员进厂需进行人脸认证,出口红外线感应开启(明确的通行指示功能)。 6.当断电时,闸门能自动打开,确保人员安全通行。 7.前后门各加装2个摄像头,1台监控主机设备,监控闸门位置,防止人员违规通行或设备破坏,有效调查录像取证。 8.单独配置管理电脑套装(主机加显示器等)。 9.在系统出现故障,或者非法闯入时,系统产生声光报警提示功能。 10.系统管理需考虑预留出口道闸后续可以实现增加人脸识别功能融合使用。 三、系统硬件要求

智能人脸识别系统 技 术 方 案 2018年3月

目录 1智能人像比对平台 1.1系统结构 建立标准统一的共享人像库,并在此基础上,部署完整的人像比对判定平台。该系统由人像标准化采集系统,人像数据库子系统、基础比对服务平台、人脸识别应用平台4大部分组成,支持前端人像采集、静态人脸查询、移动警务通人脸识别一体化服务。 该平台支持统一人像数据交换接口,兼容大多数人像数据交换标准。统一的安全标准接口,兼容PKI密钥,网络加密狗等常见的安全标准接口。系统总体结构如下: 系统采用B/S架构,以浏览器方式进行人像预处理、人像比对、结果查询、用户管理、系统运行状态查询等管理操作,减少了系统后台管理、人口治安及其他警种成百上千终端安装和维护难度,方便未来多警种共享应用。系统可提供标准的WebService接口,将业务系统获取的人像照片与相关人像库进行比对。 1.2设计原则 本着统一标准、分级管理、资源共享、无缝对接的设计原则,以人像比对算法为核心,整合多区域现有资源,实现准确识别、快速反映,覆盖全面的智能人像识别应用平台。 1.2.1先进性 该平台算法由中国科学院自动化研究所研究员、国际知名人脸识别专家、IEEE院士李子青教授领衔研发,是基于中国自主知识产权,针对公安各警种业务特点专门研发的综合智能人像识别应用系统平台。

1.2.2开放性 人像采集与比对平台具有统一的服务接口,兼容公安部拟指定的统一人像数据交换标准草案。统一的安全验证,兼容PKI密钥,身份认证等常见的安全验证机制。 1.2.3扩展性 整个平台系统接口分为系统级别之间的接口与单个系统开放出来的服务接口组成。系统可“随需而变,以不变应万变”提供多种可靠服务功能。 1、系统级接口 系统级接口指的是不同地区部署的人像辅助识别平台之间的接口,主要有两种访问方式第一种采用页面查询的方式,以只查询方式进行访问,通过系统提供的Guest权限进行页面访问。适用于不同平台之间快速的调阅查询。第二种通过请求服务与直接调阅的形式进行数据库的查询,系统预留标准数据库查询接口,以市,县二层结构进行数据库间的查询调用,采用本系统建立的数据中心,纵向上进行直接的调用,高层中心保留下级中心的数据库信息索引。即市级中心直接查询市级与县级中心,市级中心直接查询县级中心。横向上以请求服务形式进行调用,横向系统间不保留对方的数据库信息索引,而是通过请求服务方式进行。 2、服务接口 服务接口适用于该系统与其他业务应用系统做二次开发或者集成用接口,包括所有系统级接口与平台应用接口。 人像基础比对服务平台通过WebService进行与其他系统的交换机制,通过标准的XML或者Jason格式文件进行数据交换,兼容《GA/T 922.2-2011标准第二部分人像数据采集标准》中的数据格式交换。 服务接口主要以WebService与ActiveX等方式提供。满足各业务系统二次开发,集成使用。 服务接口说明

XX学校 校园人脸识别安全防范系统建设 方案建议书 北京圣邦天麒科技有限公司 2016年1月

目录 1 前言 (1) 2 需求分析 (2) 3 方案设计遵循标准和原则 (3) 3.1设计依据 (3) 3.2设计目标 (3) 3.3设计原则 (3) 3.4设计思想 (4) 4 技术概述 (5) 4.1关于人脸识别技术 (5) 4.2人脸识别技术原理 (5) 4.3人脸识别技术特点 (5) 4.4人脸识别应用于身份鉴别的优势 (6) 4.4.1 与密码、IC卡身份验证系统比较 (6) 4.4.2 与指纹身份验证系统比较 (6) 4.4.3 与虹膜、手指静脉身份验证系统比较 (6) 5 方案设计 (7) 5.1系统拓扑结构 (7) 5.2系统建设目标 (8) 5.3系统功能设计 (8) 5.4人脸识别流程示意图 (10) 5.5人脸识别终端设备 (10) 5.5.1产品资料 (10) 5.5.2电气特性 (11) 5.5.3人脸识别参数 (11) 5.5.4 I/O接口 (11) 5.5.5系统平台及存储能力 (11) 5.6系统管理平台 (12)

5.7系统使用简介 (13) 5.8应用设计 (14) 5.8.1学校门禁应用 (14) 5.8.2学校宿舍管理应用 (14) 5.8.3学生家长身份验证应用 (14) 5.8.4学生防逃课系统应用 (15) 附录一:系统配置表 (16)

1前言 人脸识别技术的研究始于20世纪60年代末期。20世纪90年代后期以来,一些商业性的人脸识别系统逐渐进入市场,但是,这些技术和系统离实用化都有一定距离,性能和准确率也有待提高。 美国遭遇恐怖袭击后,这一技术引起了广泛关注。作为非常容易隐蔽使用的识别技术,人脸识别逐渐成为国际反恐和安全防范最重要的手段之一。近年来,人脸识别在中国的市场,也经历着迅速的发展,而且发展的脚步也越来越快。主要原因为: 1、科技的进步 国际上,美国标准与技术研究院(NIST)举办的Face Recognition Vendor Test 2006,通过大规模的人脸数据测试表明,当今世界上人脸识别方法的识别精度比2002年的FRVT2002至少提高了一个数量级(10倍),而对于高清晰,高质量人脸图像识别,机器的识别精度几乎达到100%。在我国,近年来科技界和社会各个方面都认识到人脸识别技术的重要性,国家政策对人脸识别技术研究给予了很大支持,使得我国人脸识别技术也得到了迅速的发展。 2、应用需求的增加 越来越趋向于高科技的犯罪手段使得人们对各种场合的安全机制要求也近 乎苛刻,各种应用需求不断涌现。人脸识别市场的快速发展一方面归功于生物识别需求的多元化,另一方面则是由于人脸识别技术的进步。从需求上来说,除了传统的考勤、门禁等应用外,视频监控环境下的身份识别正成为一种迫切的需求,即在一个较复杂的场景中,在较远的距离就识别出特定的人,这显然是其它生物识别方法所欠缺的,而人脸识别却是一个极佳的选择。

人脸识别智能电梯控制系统 设计方案 适合:高档住宅小区物业类 第一章电梯控制系统简介及设计依据 电梯管理系统简介 简单介绍一下智能人脸识别电梯管理系统:智能人脸识别电梯控制管理系统由安装在电梯轿厢的人脸识别一体机和控制器以及人脸采集器组成。电梯的使用人员通过人脸识别确定身份后,电梯可以开放所有按键权限,使用者选择自己所要到达的楼层按键,点亮按键并启动电梯到相应楼层;没有登记授权的人员,则不能使用。 1.2 系统主要设计依据规范 ●《智能建筑设计标准》(DBJ08-47-95) ●《民用建筑电气设计规范》(JGJ/T16-92) ●《电气装置安装工程施工及验收规范》(GBJ23-90,92) ●《建筑与建筑群综合布线系统工程施工和验收规范》 ●《安全防范工程程序与要求》(GA/T75-94) ●《建筑工程安装电器图集》 ●《安防建筑设计标准》(EBD-03-95) ●《商用建筑线缆标准》(EIA/TIA-569) ●CJ/T166-2002 建设事业IC卡应用技术标准 ●ISO 14443 TYPE A/B 非按触式IC卡读写标准 ●ISO/IEC9789-2 加密标准 ●ISO 7816 IC卡特性标准 ●ISO 9992 IC卡与写卡机之间的传输信息格式及交易流程规范 ●ISO 10202 IC卡交易系统安全架构 ●ISA RP55.1 数字处理计算机硬件测试 ●ANSI/ISA S82.01 电气和电子设备、测量和控制机相关设备的一般要求 ●GB8566-88 计算机软件开发规范

●GB8567-88 计算机软件产品开发文件编制指南 ●电力企业计算机管理信息系统实用化验收导则(试行) 第二章系统方案 电梯管理子系统解决方案 系统模式:人脸识别的楼控模式 电梯门禁系统由安装在电梯厅内的人脸识别一体机和控制器以及人脸采集器组成。 电梯门禁系统在电梯处于消防、检修等特殊状态时自动退出管理,也可以通过手动开关退出管理,方便电梯在特殊情况下使用。 适用于安全级别较高的环境,要求每层楼的用户确认合法身份后才能正常使用,可以有效地防止闲杂人员非法进入。 系统技术参数 电气参数 A、DAIC-DT-MB使用DC 24V±10%/5A单电源工作,主控板最大工作电流<500mA;扩展板 最大工作电流<200mA。 B、主控板带16路干触点输出;扩展板可带8路干触点输出、可控制8层楼。每个主 控板最多可接6个扩展板。 C、每个触点的输出特性为:导通电阻小于5Ω;截止电阻大于10MΩ; D、输出驱动能力为:AC 125V 0.3A / DC 110V 0.3A / DC 30V 1A E、使用环境: 温度: 0--60℃ 相对湿度:20%--90%不结露; F、储存环境: 温度: -10--90℃ 相对湿度: 20%--90%不结露; G、系统全兼容ID/IC/CPU,使用CPU卡、Mifare 1 卡,典型操作时间0.2秒; H、外部通讯接口:RS485、TCP/IP。 I、支持指纹纹电梯、面部识别电梯控制系统、掌纹梯控、指静脉电梯管理系统

人脸识别解决方案浙江大华技术股份 有限公司 解决方案部大华人脸识别解决方案

目录 —

1人脸识别技术 地数据呈现一种爆炸式地增长. 设地二期目标.另一方面公安行业对车辆地结构化信息采集已逐渐趋 方式.人脸识别技术在以上情况下解决视频录像、图片等非结构化信息到人员照片、身份信息等结构化地转变.人脸识别技术相对于其他 具有生物特征唯一性、可测量性、可识别性、终身不变性等特点.但 . . . 脸地分拣、判断及 采集及检测、人脸图像预处理、人脸图像特征提取以及人脸特征数据匹配与识别.人脸图像采集及检测基于人地脸部特征对输入地人脸图像或视频流,首先判断是否存在人脸如果存在人脸则进一步地给出每个脸地位置、大小和各个面部器官地位置信息. 于人脸地图像预处理是基于人脸采集及检测结果通过人脸智能算法

对选择出来地人脸图片进行优化和择优选择挑选当前环境下最优人脸并最终服务于特征提取地过程.其预处理过程主要包括人脸图像地光线补偿、灰度变换、直方图均衡化、归一化、几何校正、滤波以及锐化等. 人脸图像特征提取人脸识别系统可使用地特征通常分为视觉特征、像素统计特征、人脸图像变换系数特征、人脸图像代数特征等.人脸特征提取地方法归纳起来分为两大类一种是基于知识地表征方 .基于知识地表征方法主要是根据人脸器官地形状描述以及他们之间地距离特性来获得有助于人脸分类地特征数据其特征分量通常包括特征点间地欧氏距离、曲率和角度等. 对这些局部和它们之间结构关系地几何描述可作为识别人脸地重要 .基于知识地人脸表征主要包括基于几何特征地方法和模板匹配法. 1.1人脸识别解决方案 相似度超过这一阈值则把匹配得到地结果输出.这一过程又分为两类 进行图像匹配对比地过程.

现今随着人脸识别系统的不断成熟和完善,它也被人们广泛应用于社会的公共安全防范、刑侦、技侦、网络安全、金融安全等领域。接下来,我们就来具体了解一下。 一、人脸管理功能 1、名单管理。对名单库及库内名单进行管理。支持用户新增、修改、删除名单库,也可以对库内名单进行新增、修改、删除等动作。 2、资源管理。对布控点及布控点内的人脸采集摄像机、抓拍相机进行管理,可添加,修改,删除抓拍机。 3、布控管理。支持添加、编辑、撤销布控任务。 4、任务管理。支持对上传记录进行显示、查询及删除操作。可显示上传图片的记录,并按姓名、证件号和建模状态查询查看建模的黑名单、总数、成功数和失败数。 二、人脸应用功能 1、实时抓拍。基于前端高清摄像机或人脸抓拍相机,通过系统或抓拍相机在实时视频中检测人脸,跟踪人脸运动轨迹,截取到最清晰的一帧进行储存。并

把抓拍人脸照片、经过时间、相机地点信息等记录在路人库中,抓拍到并储存的人脸信息可作为检索数据库使用。 2、实时预警。支持抓拍图片与黑名单库的实时比对。支持预警接收的设置,在预警设置里,可选择预警接收的布控任务和布控范围。 3、历史预警。支持按布控任务、布控范围、布控对象、相似度、时间、报警确认形式进行单一条件或组合条件的查询。 4、人脸查询。支持对动态抓拍库、静态名单库的人脸查询。查询照片支持原图查看,详细信息查看,前后视频预览。 三、人脸识别优势 1、非接触性。人脸识别可以不接触人体,直接通过摄像头在一定距离内识别人的面部特征,达到辨别的目的,从而可以实现更大范围,更多方位的信息采集。 2、非侵扰性。人脸识别的非接触性也为被采集者带来了非侵扰性的体验。一方面对人脸的采集无需被采集者配合也无需工作人员干预。另一方面人脸属于暴露在外的生物特征,对人脸的识别采集更容易被大众接受。 3、硬件基础完善。人脸识别对硬件的需求主要体现在摄像头上,当前普及的智能手机均带有高像素的摄像头。同时,伴随国内视频监控体系建立的逐渐完善,城市中高清晰度摄像头的密度逐渐增加,因此相比需要特定的指纹识别设备等,人脸识别的硬件基础优势更加明显。 4、采集快捷便利。对基础设施的要求比较低和非接触的采集方式缩短了信息采集时间,提供了方便的采集方式。

1引言 近年来,生物识别技术以其特有的稳定性、唯一性、方便性,被广泛地应用在安全认证等身份鉴别领域,正日益成为人们日常生活和工作中的重要且普遍的安全验证方式。 人脸识别技术属于生物特征识别技术中的一种,它利用不同人的面像有各自的特点这一事实,通过比较待识别者与库中候选对象的面像信息,以确认其身份归属。在公安部门的刑侦工作中,人脸识别技术有着广泛的运用,存在多种多样的应用形式,包括网上追逃、卡口追逃、监狱管理、重点对象监控等等。从广义上说,公安系统中所有包含人脸信息的数据库,如常驻人口库,均可被用于基于人脸特征的智能检索。随着公安部门对人睑识别系统的熟悉和深入使用,随时有可能发现或产生新的应用方式,对系统功能提出更高的要求.这决定了本系统应当具有极强的可扩充性与适应性,以满足公安部门不断增加和变化的应用需求。本文介绍的我们研制的人脸识别系统是针对公安部门的需求而设计的,并同时可适用于银行、海关等领域。文中将主要描述本系统的总体设计思想,系统结构和主要实现技术,而系统的图像预处理技术和具体的人脸识别算法,因文章篇幅所限,这里不再赘述。 2系统总体结构设计 提取出人脸区域的特征信息;最后,通过将所提取的人脸特征与原先库存的特征相匹配,以发现待识别者的身份. 2.1人脸识别的流程 自动人脸识别研究已有三十多年的历史,出现了诸如PCA, SVM, Bayesian等一系列行之有效的人脸识别方法,-s7。从总体流程上看,人脸识别包括:人脸检测、人脸特征抽取、特征比对识别三个重要的环节,算法的整个工作流程如图1所示。 对于输入的人脸图像,我们首先通过人脸检测算法定为图像中相应的人脸区域;在此基础上,我们使用特征抽取算法提取出人脸区域的特征信息;最后,通过将所提取的人脸特征与原先库存的特征相匹配,以发现待识别者的身份. 2.2系统设计复杂性分析 人脸识别技术是一种较为成熟的技术,然而,要使用这一技术架构起一个强大的身份识别系统,依然存在着许多影响设计复杂性的不确定因素.这些因素主要包括: ·数据库差异:人脸识别系统需要对底层个人信息数据库进行管理维护,这要求系统对底层数据库有明确的了解和控制。然而,公安部门目前使用的各类数据库并没有统一的设计规范,库与库之间的结构定义,信息存储均存在着较大的差异。我们需要限制这种差异带来的影响,以统一的方式为不同的应用提供一致的操作界面。 ·信息获取方式差异:在实际应用中,我们可以通过多种途径来获得人脸信息,包括简