Lab 3 Wireshark Lab: TCP STEPS

? Start up your web browser. Go the https://www.doczj.com/doc/2c7938967.html,/wiresharklabs/alice.txt and retrieve an ASCII copy of Alice in Wonderland. Store this file somewhere on your computer.

? Next go to https://www.doczj.com/doc/2c7938967.html,/wireshark-labs/TCP-wireshark-file1.html.

? Use the Browse button in this form to enter the name of the file (full path name) on your computer containing Alice in Wonderland (or do so manually). Don’t yet press the “Upload alice.txt file” button.

? Now start up Wireshark and begin packet capture (Capture->Options) and then press OK on the Wireshark Packet Capture Options screen (we’ll not need to select an y options here).

? Returning to your browser, press the “Upload alice.txt file” button to upload the file to the https://www.doczj.com/doc/2c7938967.html, server. Once the file has been uploaded, a short congratulations message will be displayed in your browser window.

? Stop W ireshark packet capture.

? First, filter the packets displayed in the Wireshark window by entering “tcp” (lowercase, no quotes, and don’t forget to press return after entering!) into the display filter specification window towards the top of the Wireshark window.

QUESTIONS

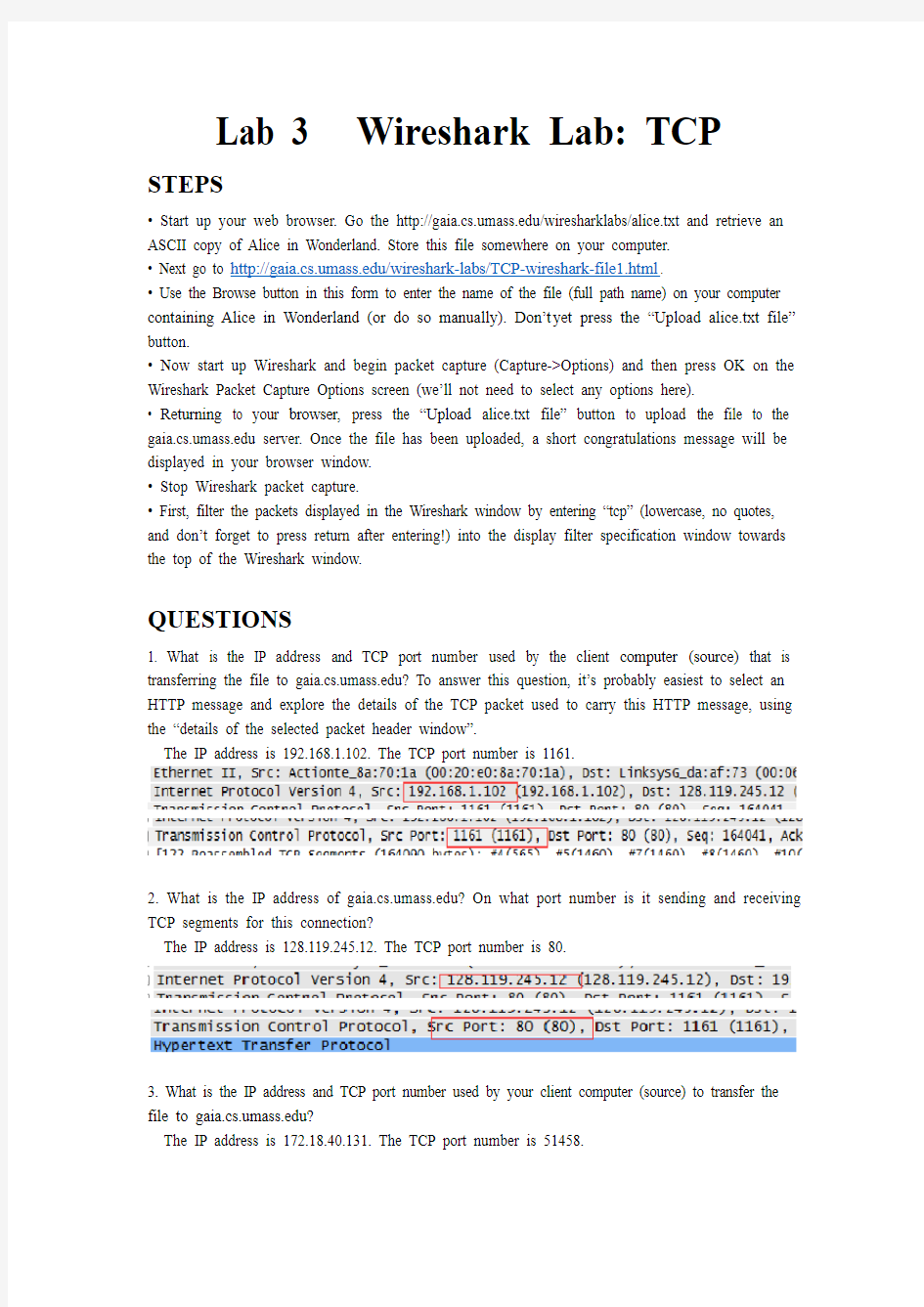

1. What is the IP address and TCP port number used by the client computer (source) that is transferring the file to https://www.doczj.com/doc/2c7938967.html,? To answer this question, it’s probably easiest to select an HTTP message and explore the details of the TCP packet used to carry this HTTP message, using the “details of the selected packet header window”.

The IP address is 192.168.1.102. The TCP port number is 1161.

2. What is the IP address of https://www.doczj.com/doc/2c7938967.html,? On what port number is it sending and receiving TCP segments for this connection?

The IP address is 128.119.245.12. The TCP port number is 80.

3. What is the IP address and TCP port number used by your client computer (source) to transfer the file to https://www.doczj.com/doc/2c7938967.html,?

The IP address is 172.18.40.131. The TCP port number is 51458.

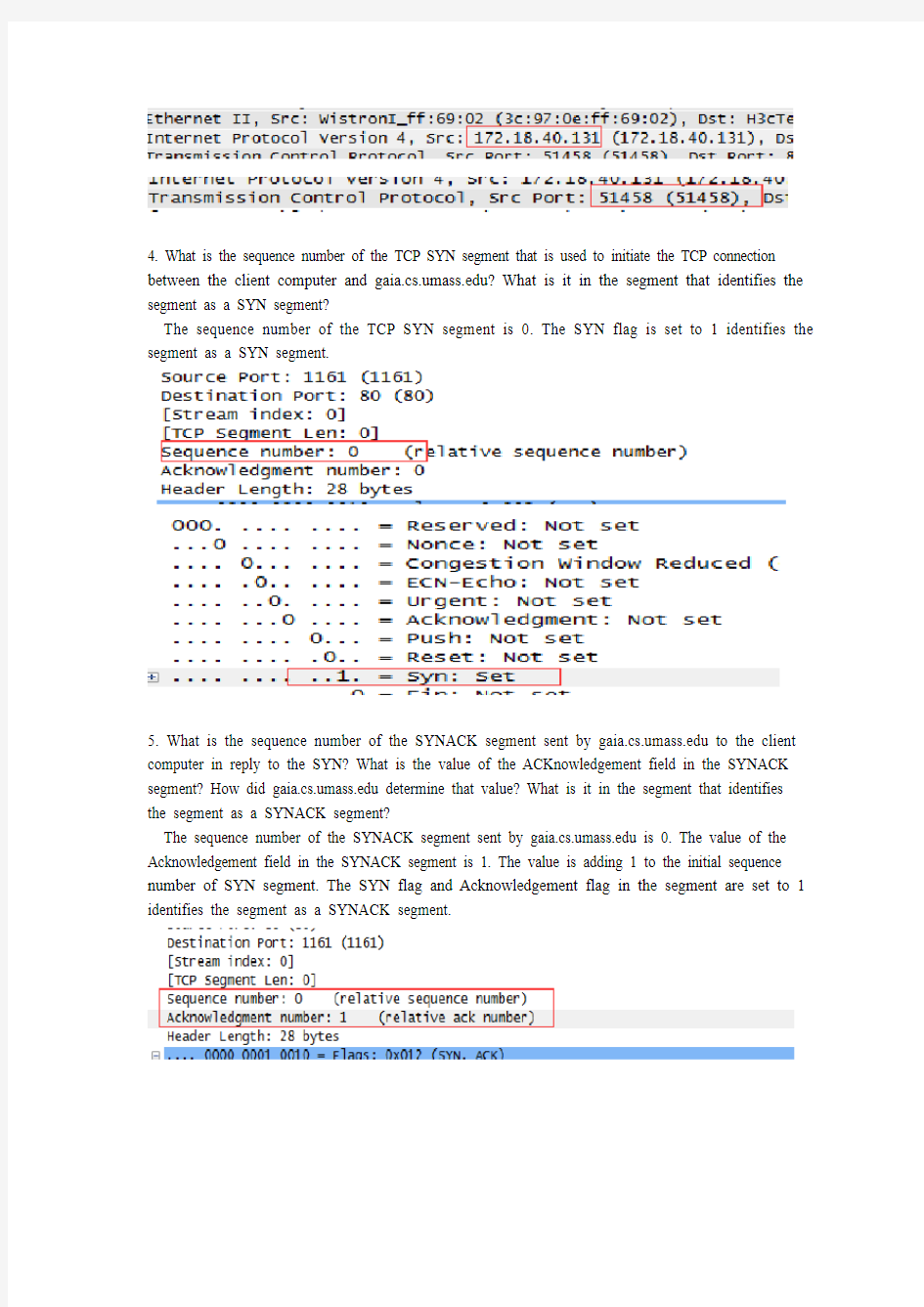

4. What is the sequence number of the TCP SYN segment that is used to initiate the TCP connection between the client computer and https://www.doczj.com/doc/2c7938967.html,? What is it in the segment that identifies the segment as a SYN segment?

The sequence number of the TCP SYN segment is 0. The SYN flag is set to 1 identifies the segment as a SYN segment.

5. What is the sequence number of the SYNACK segment sent by https://www.doczj.com/doc/2c7938967.html, to the client computer in reply to the SYN? What is the value of the ACKnowledgement field in the SYNACK segment? How did https://www.doczj.com/doc/2c7938967.html, determine that value? What is it in the segment that identifies the segment as a SYNACK segment?

The sequence number of the SYNACK segment sent by https://www.doczj.com/doc/2c7938967.html, is 0. The value of the Acknowledgement field in the SYNACK segment is 1. The value is adding 1 to the initial sequence number of SYN segment. The SYN flag and Acknowledgement flag in the segment are set to 1 identifies the segment as a SYNACK segment.

6. What is the sequence number of the TCP segment containing the HTTP POST command? Note that in order to find the POST command, you’ll need to dig into the packet content field at the bottom of the Wireshark window, looking for a segment with a “POST” wit hin its DATA field. The sequence number of the TCP segment containing the HTTP POST command is 1.

7. Consider the TCP segment containing the HTTP POST as the first segment in the TCP connection. What are the sequence numbers of the first six segments in the TCP connection (including the segment containing the HTTP POST)? At what time was each segment sent? When was the ACK for each segment received? Given the difference between when each TCP segment was sent, and when its acknowledgement was received, what is the RTT value for each of the six segments? What is the EstimatedRTT value (see page 249 in text) after the receipt of each ACK?

Assume that the value of the EstimatedRTT is equal to the measured RTT for the first segment, and then is computed using the EstimatedRTT equation on page 249 for all subsequent segments. Note: Wireshark has a nice feature that allows you to plot the RTT for each of the TCP segments sent. Select a TCP segment in the “listing of captured packets” window that is being sent from the client to the https://www.doczj.com/doc/2c7938967.html, server. Then select: Statistics->TCP Stream Graph- >Round Trip Time Graph.

We can get table 1:

Then, we can get table 2 form table 1.

EstimatedRTT=0.02746 s

EstimatedRTT after the receipt of the ACK of segment 2: EstimatedRTT=0.875*0.02746+0.125*0.035557=0.0285 s EstimatedRTT after the receipt of the ACK of segment 3:

EstimatedRTT=0.875*0.0285+0.125*0.070059=0.0337 s

EstimatedRTT after the receipt of the ACK of segment 4:

EstimatedRTT=0.875*0.0337+0.125*0.114428=0.0438 s

EstimatedRTT after the receipt of the ACK of segment 5:

EstimatedRTT=0.875*0.0438+0.125*0.139894=0.0558 s

EstimatedRTT after the receipt of the ACK of segment 6:

EstimatedRTT=0.875*0.0558+0.125*0.189645=0.0725 s

8. What is the length of each of the first six TCP segments?

According to Table 1,we can get that the first TCP segment’s length is 565 bytes. The ot her 5 is 1460 bytes.

9. What is the minimum amount of available buffer space advertised at the received for the entire trace? Does the lack of receiver buffer space ever throttle the sender?

The minimum amount of available buffer space advertised at the received for the entire trace is 5840 bytes. We can see that the sender is never throttle because of the lack of receiver buffer space.

10. Are there any retransmitted segments in the trace file? What did you check for (in the trace) in order to answer this question?

There aren’t any retransmitted segments in the trace file. We can check the Time-Sequence-Graph (Stevens). In the graph, there aren’t two dots in the same y-line.

11. How much data does the receiver typically acknowledge in an ACK? Can you identify cases where the receiver is ACKing every other received segment (see Table 3.2 on page 257 in the text).

The receiver typically acknowledge 1460 bytes in an ACK.

80th is ACKing every other received segment. It acks 76th and 77th two segment.

12. What is the throughput (bytes transferred per unit time) for the TCP connection? Explain how you calculated this value.

The last segment’s sequence number is 164091. So the total data is 164091-1=164090 bytes. The whole time is 5.455830 –0.026477 = 5.429353 s. So the throughput is 164090/5.429353=30.222 KB/sec.

STEPS

? Select a TCP segment in the Wireshark’s “listing of captured-packets” window. Then select the menu : Statistics->TCP Stream Graph-> Time-Sequence-Graph(Stevens). You should see a plot that looks similar to the following plot, which was created from the captured packets in the packet trace tcp-etherealtrace-1 in https://www.doczj.com/doc/2c7938967.html,/wireshark-labs/wireshark-traces.zip

QUESTIONS

13. Use the Time-Sequence-Graph(Stevens) plotting tool to view the sequence number versus time plot of segments being sent from the client to the https://www.doczj.com/doc/2c7938967.html, server. Can you identify where TCP’s slowstart phase begins and ends, and where congestion avoidance tak es over? Comment on ways in which the measured data differs from the idealized behavior of TCP that we’ve studied in the text.

TCP slow start begins at the startof the connection. So when the HTTP POST segment is sent out, the slow start begins. But if we want to identify where TCP’s slow start phase ends and where congestion avoidance takes over, we have to know the value of congestion window size of this sender. Sadly, we can’t get the value directly. All we can do is to estimate it by the amount of data without acknowledgement.Because we know that LastByteSend –LastbyteAcked<= min{CongWin, RcvWin} and the RcvWin is large enough. But even we get the lower bound of the TCP window size, it is still hard to identify where TCP’s slow start phase ends and wher e congestion avoidance takes over. After all, the amount of data without acknowledgement doesn’t equal to the value of congestion window size.

The idealized behavior of TCP that we’ve studied in the te xt: TCP sender will try to send more data. When it get an ACK, it will send more data. But once congestion happened, the Congwin will drop down to a half. But in practice, TCP behavior also depends on the application. For example, i n some web applications, the web object’s size is very small. So before the end of slow start, the transmission is over. Then we will get a long delay and a small throughput.

14. Answer each of two questions above for the trace that you have gathered when you transferred

a file from your computer to https://www.doczj.com/doc/2c7938967.html,.

TCP slow start begins at the startof the connection. So when the HTTP POST segment is sent out, the slow start begins. But if we want to identify where TCP’s slow start phase ends and where congestion avoidance takes over, we have to know the value of congestion window size of this sender. Sadly, we can’t get the value directly. All we can do is to estimate it by the amount of data without acknowledgement. Because we know that LastByteSend –LastbyteAcked<= min{CongWin, RcvWin} and the RcvWin is large enough. But even we get the lower bound of the TCP window size, it is still hard to identify where TCP’s slow start phase ends and where congestion avoidance takes over. After all, the amount of data without acknowledgement doesn’t equal to the value of congestion window size.

The idealized behavior of TCP that we’ve studied in the text: TCP sender will try to send more data. When it get an ACK, it will send more data. But once congestion happened, the Congwin will drop down to a half. But in practice, TCP behavior also depends on the application. For example, in some web applications, the web object’s size is very small. So before the end of slow start, the transmission is over. Then we will get a long delay and a small throughput.

计算机网络实验报告精 编W O R D版 IBM system office room 【A0816H-A0912AAAHH-GX8Q8-GNTHHJ8】

计算机网络实验报告实验时间:2018年5月16日 参加人员:袁志伟朱兴旺周瑞锦刘小旭 一、实验名称:VLAN划分与配置 了解vlan的作用,掌握在一台交换机上划分VLan的方法和跨交换机的VLan的配置方法,掌握Trunk端口的配置方法。理解三层交换的原理,熟悉Vlan接口的配置 二、实验内容 首先,在一台交换机上划分VLan,用ping命令测试在同一VLan和不同VLan中设备的连通性。然后,在交换机上配置Trunk端口,用ping命令测试在同一VLan和不同VLan中设备的连通性。最后,利用交换机的三层功能,实现Vlan间的路由,再次用ping命令测试其连通性。 三、实验步骤 实验组网架构

图二 Trunk 端口的配置组网图 E0/11 E0/1 E0/1 E0/11 E0/13 E0/1S1 S2 Vlan2 Vlan2 Vlan3 Vlan3 注:S1中vlan2包括端口e0/1 到e0/5,vlan3包括端口e0/7到e 0/11; 注:vlan2包括端口e0/1到e0/5,vlan3包括端口e0/7到e0/11 E0/1 E0/2 E0/10 E0/11 Vlan2 Vlan3 S1 PA PB

图三 VLan 间通信的配置组网图 实施步骤 1.Vlan 的基本配置 步骤1 按照组网图一连接好设备,为交换机划分Vlan 。参考配置命令如下:

实验三 IP协议分析 一、实验目的和要求 ?熟练掌握Ethereal的使用方法 ?能对捕获到的包进行较深入的分析 ?掌握IP层的作用以及IP地址的分类方法 ?掌握IP数据包的组成和网络层的基本功能。 二、实验内容 常见网络命令使用;启动Ethereal并设置相应的选项,进行一次简单的ICMP,观察捕获到的数据包,过滤出IP数据包,分析每个IP分组的细节,查看IP数据包的结构与含义,观察IP协议的功能。 三、实验设备 PC机、Ethereal软件、WinpCap软件 四、背景知识 1、IP 地址的编址方法 IP 地址是为每个连接在互联网上的主机分配的唯一识别的 32 位标识符。IP 地址的编址方法共经历了三个阶段: (1)分类的IP 地址 这是一种基于分类的两级IP 地址编址的方法。 表1 IP 地址的分类 如表1 所示,IP 地址分为A,B,C,D,E 五类,其中A、B、C 类地址为可分配主机地址,而D 类地址为组播地址,E 类地址保留以备将来的特殊使用。IP 地址采用点分十进制方式记录,每个地址表被视为4 个以点分隔开的十进制整数,每个整数对应一个字节。 A、B、C 三类地址由两部分组成:网络地址和主机地址,这三类地址的网络地址部分的长度不一 样。每个A 类地址的网络中可以有 1600 万台主机;每个B 类地址的网络中可以有65534 台主机; 每个C 类地址的网络中可以有254 台主机。这样对于一个共有几十台计算机的局域网来说即使分配一个C 类地址也是一种浪费。为此,提出了子网和子网掩码的概念。

(2)划分子网的IP 地址 子网就是将一个A 类、B 类或 C 类网络分割成许多小的网络,每一个小的网络就称为子网。划分子网采用“网络号”+“子网号”+“主机号”三级编址的方法。在划分了子网的网络地址中,子网掩码用于确定网络地址。 子网掩码是一个和IP 地址对应的 32 位二进制数。子网掩码中与IP 地址的网络地址对应的部分为 1,与主机地址对应的部分为0。这样把网络接口的IP 地址与该接口上的掩码相与就得到该接口所在网络的网络地址,而把该IP 地址与掩码的反码相与则可得到主机地址。 (3)无分类域间路由选择CIDR 无分类域间路由选择CIDR 是根据划分子网阶段的问题提出的编址方法。IP 地址采用“网络前缀”+“主机号”的编址方式。目前CIDR 是应用最广泛的编址方法,它消除了传统的A、B、C 类地址和划分子网的概念,提高了IP 地址资源的利用率,并使得路由聚合的实现成为可能。 2、IP 报文格式 IP 报文由报头和数据两部分组成,如图1 所示: 图1 IP 报文格式 其中主要字段的意义和功能如下: * 版本:指IP 协议的版本; * 头长:是指IP 数据报的报头长度,它以4 字节为单位。IP 报头长度至少为 20 字节,如果选项部分不是4 字节的整数倍时,由填充补齐; * 总长度:为整个IP 数据报的长度; * 服务类型:规定对数据报的处理方式;

《计算机网络》实验报告 内蒙古工业大学信息工程学院计算机系 年 月 日 专业 班级 组号 学号 姓名

实验一网线制作及网络设备的配置 3. nslookup的主要用途是什么? 4.检查本地主机的端口占用情况,摘抄部分并解释。 5. 利用ipconfig命令检查本地主机的ip地址和mac地址的配置 6. 使用 Ping 命令,验证本地计算机的 IP 地址是否正确地添加到网络?默认网关是否运行?能否通过路由器通讯?写出验证方法和结果。

7.使用 tracert 跟踪某个网络连接,说明该命令的工作原理。 8. 解释Arp指令的主要用途 9.完成交换机的以下配置,应该用什么命令? 1)由用户视图进入系统视图: 2)进入交换机的端口1: 3)显示交换机端口1的信息: 10.写出交换机端口1的显示信息,并解释交换机端口1所显示信息的含义 11. 完成路由器的以下配置,应该用什么命令? 1)配置路由器的名称为R2: 2)进入路由器的端口1: 3)设置端口1的IP地址和和子网掩码分别为192.168.5.1、255.255.255.248: 4)显示端口1的信息: 12. 写出路由器端口1的显示信息,并解释路由器端口1所显示信息的含义。

13.查看路由表信息,写出相应命令和路由信息 14. 写出在路由器上配置静态路由(到192.168.2.0/24,下一跳192.168.1.1)、缺省路由(115.24.92.1)所用的基本命令。 静态路由 缺省路由

实验二组建网络 1、把你在做简单组网实验的连通情况填入下表。 表2-1 配置路由器前的连通情况 2. 配置完路由器后,如何查看路由器的E0及E1的接口状态?将路由器的E0及E1的接口状态信息记录下来。 (1)查看路由器的E0的接口状态命令: 根据显示结果填写E0的接口状态信息: Ethernet0/0 current state : Line protocol current state : The Maximum Transmit Unit: Internet Address: Hardware address: Media type: 是否设置回环(loopback): 是否设置为混杂模式(promiscuous mode): 速率: (2)查看路由器的E1的接口状态命令: 根据显示结果填写E1的接口状态信息: Ethernet0/0 current state : Line protocol current state :

1. What is the IP address and TCP port number used by the client computer (source) that is transferring the file to https://www.doczj.com/doc/2c7938967.html,? To answer this questio n, it’s probably easiest to select an HTTP message and explore the details of the TCP packet used to carry this HTTP message, using the “details of the selected packet header window” (refer to Figure 2 in the “Getting Started with Wireshark” Lab if you’re uncertain about the Wireshark windows). Ans: IP address:192.168.1.102 TCP port:1161 2. What is the IP address of https://www.doczj.com/doc/2c7938967.html,? On what port number is it sending and receiving TCP segments for this connection? Ans: IP address:128.119.245.12 TCP port:80 If you have been able to create your own trace, answer the following question: 3. What is the IP address and TCP port number used by your client computer (source) to transfer the file to https://www.doczj.com/doc/2c7938967.html,? ANS: IP address :10.211.55.7 TCP port:49265 4. What is the sequence number of the TCP SYN segment that is used to initiate the TCP connection between the client computer and https://www.doczj.com/doc/2c7938967.html,? What is it in the segment that identifies the segment as a SYN segment? ANS: sequence number: 0 Syn Set = 1 identifies the segment as a SYN segment

计算机网络实验报告 专业计算机科学与技术 班级计102 学号109074057 姓名王徽军 组号一组D 指导教师毛绪纹 安徽工业大学计算机学院 二○一二年十二月

目录 实验总体说明 (3) 实验一以太网帧的构成 (3) 实验三路由信息协议RIP (8) 实验四传输控制协议TCP (10) 实验五邮件协议SMTP、POP3、IMAP (12) 实验六超文本传输协议HTTP (14)

实验总体说明 1.实验总体目标 配合计算机网络课程的教学,加强学生对计算机网络知识(TCP/IP协议)的深刻理解,培养学生的实际操作能力。 2.实验环境 计算机网络协议仿真实验室: 实验环境:网络协议仿真教学系统(通用版)一套 硬件设备:服务器,中心控制设备,组控设备,PC机若干台 操作系统:Windows 2003服务器版 3.实验总体要求 ●按照各项实验内容做实验,记录各种数据包信息,包括操作、观察、记录、分析, 通过操作和观察获得直观印象,从获得的数据中分析网络协议的工作原理; ●每项实验均提交实验报告,实验报告的内容可参照实验的具体要求,但总体上应包 括以下内容:实验准备情况,实验记录,实验结果分析,算法描述,程序段,实验过程中遇到的问题以及对思考问题的解答等,实验目的、实验原理、实验步骤不需要写入实验报告中。 实验一以太网帧的构成 实验时间:_____________ 成绩:________________ 实验角色:_____________ 同组者姓名:______________________________

练习一:领略真实的MAC帧 q....U 00000010: 85 48 D2 78 62 13 47 24 58 25 00 00 00 00 00 00 .H襵b.G$X%...... 00000020: 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 ................ 00000030: 00 00 00 00 00 00 00 00 00 00 00 00 ............ 练习二:理解MAC地址的作用 ●记录实验结果 表1-3实验结果 本机MAC地址源MAC地址目的MAC地址是否收到,为什么 主机B 8C89A5-7570BB 8C89A5-757113 8C89A5-7570C1 是,主机A与主机B接在同一共享模块 主机D 8C89A5-771A47 8C89A5-757113 8C89A5-7570C1 是,主机C与主机D接在同一共享模块 主机E 8C89A5-757110 无无否,与主机A、C都不在同一共享模块 主机 F 8C89A5-7715F8 无无否,与主机A、C都不在同一共享模块 练习三:编辑并发送MAC广播帧 ●结合练习三的实验结果,简述FFFFFF-FFFFFF作为目的MAC地址的作用。 答:该地址为广播地址,作用是完成一对多的通信方式,即一个数据帧可发送给同一网段内的所有节点。 练习四:编辑并发送LLC帧 ●实验结果 帧类型发送序号N(S)接受序号N(R) LLC 001F 0 ●简述“类型和长度”字段的两种含义 答:一是如果字段的值小于1518,它就是长度字段,用于定义下面数据字段的长度;二是如果字段的值大于1536,用于定义一个封装在帧中的PDU分组的类型。 思考问题: 1.为什么IEEE802标准将数据链路层分割为MAC子层和LLC子层? 答:出于厂商们在商业上的激烈竞争,IEEE的802委员会未能形成一个统一的、最佳的局域网标准,而是被迫制定了几个不同标准,如802.4令牌总线网、802.5令牌环网等。为了使数据链路层能更好地适应多种局域网标准,802委员会就将局域网的数据链路层拆成两个子层,即逻辑链路控制

课程名称计算机网络 实验项目实验三传输控制协议TCP 实验仪器网络协议仿真教学系统 系别计算机学院 专业 班级/学号 学生姓名 实验日期 成绩_______________________ 指导教师

课程名称计算机网络 实验项目实验三传输控制协议TCP 实验仪器网络协议仿真教学系统 系别计算机系 专业 班级/学号 学生姓名 实验日期 成绩_______________________ 指导教师高卓

实验三 传输控制协议TCP 一、实验目的: 1. 掌握TCP 协议的报文格式 2. 掌握TCP 连接的建立和释放过程 3. 掌握TCP 数据传输中编号与确认的过程 4. 掌握TCP 协议校验和的计算方法 5. 理解TCP 重传机制 二、实验原理: 一. TCP 报文格式 16位源端口号 16位目的端口号 32位序号 32位确认序号 4位首部长度 保留(6位) U R G A C K P S H R S T S Y N F I N 16位窗口大小 16位校验和 16位紧急指针 选项 数据 二. TCP 连接的建立 TCP 是面向连接的协议。 在面向连接的环境中,开始传输数据之前,在两个终端之间必须先建立一个连接。对于一个要建立的连接,通信双方必须用彼此的初始化序列号seq 和来自对方成功传输确认的应答号ack (指明希望收到的下一个八位组的编号)来同步,习惯上将同步信号写为SYN ,应答信号写为ACK 。 整个同步的过程称为三次握手,如图: 三. TCP 连接的释放 对于一个已经建立的连接,TCP 使用四次握手来结束通话(使用一个带有FIN 附

计算机专业类课程 实 验 报 告 课程名称:计算机网络 学院:计算机科学与工程 专业:计算机科学与技术 学生:ZYZ 学号:26 指导教师:FB 日期:2016年06月10日

目录 实验一 (3) 实验二 (7) 实验三 (12) 实验四 (17) 实验五 (21)

电子科技大学 实验报告 实验一 一、实验名称:交换机和路由器的基本配置 二、实验学时:4 三、实验容和目的: 理解和掌握交换机和路由器的工作原理;掌握交换机和路由器命令行各种操作模式的区别;能够使用各种帮助信息,以及用命令进行基本的配置。 假设是某公司新进的网管,公司要求你熟悉网络产品。 首先要求你登录交换机或路由器,了解并掌握交换机和路由器的命令行操作,以及如何使用一些基本命令对设备进行配置,包括交换机和路由器的设备名、登录时的描述信息、端口参数的基本配置,以及设备运行状态的查看。 四、实验原理: 交换机和路由器的管理方式基本分为两种:带管理和带外管理。 交换机或路由器的命令行操作模式,主要包括:用户模式、特权模式、全局配置模式、端口模式等几种。 交换机或路由器的基本操作命令包括Exit、End、Show version、Show mac-address-table、Show ip route、Show running-config。 以创建两种类型的标题:每日通知和登录标题。 五、实验器材(设备、元器件) 三层交换机1台、路由器1台、计算机1台。 六、实验步骤:

交换机的配置 第一步:交换机各个操作模式直接的切换 Swtich>enable Swtich#configure terminal !使用enable命令从用户模式进入特权模式,再从特权模式进入全局配置模式第二步:交换机命令行界面基本功能 第三步:配置交换机的名称和每日提示信息 第四步:配置接口状态 第五步:查看交换机的系统和配置信息 第六步:保存配置 路由器的配置 第一步:路由器各个操作模式直接的切换 第二步:路由器命令行界面基本功能 第三步:配置路由器的名称和每日提示信息 第四步:配置接口状态 第五步:配置路由器的接口并查看接口配置 第六步:显示路由表的信息 七、实验数据及结果分析: (1)交换机的配置文件容,即show running-config 的结果

实验四IEEE 802.3协议分析和以太网 一、实验目的 1、分析802.3协议 2、熟悉以太网帧的格式 二、实验环境 与因特网连接的计算机网络系统;主机操作系统为windows;Ethereal、IE 等软件。 三、实验步骤 (注:本次实验先完成前面的“1 俘获并分析以太网帧”,并回答好后面的第1-10 题,完成后看书学习一下arp的相关内容) 1、俘获并分析以太网帧 (1)清空浏览器缓存(在IE窗口中,选择“工具/Internet选项/删除文件”命令)。(2)启动Ethereal,开始分组俘获。 (3)在浏览器的地址栏中输入: https://www.doczj.com/doc/2c7938967.html,/ethereal-labs/HTTP-ethereal-lab-file3.html,浏览器将显示冗长的美国权力法案。 (4)停止分组俘获。首先,找到你的主机向服务器https://www.doczj.com/doc/2c7938967.html,发送的HTTP GET报文的分组序号,以及服务器发送到你主机上的HTTP 响应报文的序号。其中,窗口大体如下。

选择“Analyze->Enabled Protocols”,取消对IP复选框的选择,单击OK(不这样设置也可,建议先不要这样操作)。窗口如下。 (5)选择包含HTTP GET报文的以太网帧,在分组详细信息窗口中,展开Ethernet II信息部分。根据操作,回答“四、实验报告内容”中的1-5题(6)选择包含HTTP 响应报文中第一个字节的以太网帧,根据操作,回答“四、实验报告内容”中的6-10题 2、ARP (1)利用MS-DOS命令:arp 或c:\windows\system32\arp查看主机上ARP缓

实验三、WINSOCK套接字编程实验报告 序号:姓名:刘易学号: 20101150040 成绩指导老师: 1.实验目的: 用C或JA V A语言编写客户端、服务器程序,实现基于TCP或UDP的网络通信数据传输服务,熟悉基于TCP或UDP的Socket编程原理。 2.实验环境: 建立在TCP/IP 网络体系结构之上计算机网络实验环境。各计算机除了安装TCP/IP 软件外,还安装了TCP/IP 开发系统。计算机具备Windows环境中套接字socket 的编程接口功能,可为用户提供全网范围的进程通信功能。 3.实验指导: 参见套接字编程实验指导 4.实验步骤 (1)运行指导书中给出的参考程序,分析实验结果,并回答问题(1)-(3) (2)根据给定参考程序修改代码,完善修改服务器和客户端的功能。并回答问题(4)-(5) 5.实验结果分析 (1)为什么在服务器和客户端要包含winsock2.h文件? (2)为什么在服务器和客户端程序中要加入#pragma comment(lib,"ws2_32.lib") 语句,如果不加会出现什么问题? (3)为什么在服务器和客户端程序中要使用WSAStartup函数,如果不用,程序会有什么问题? (4)修改后的程序完成实现了什么功能,附上修改后的源代码。(修改或填加的代码用波浪线标注,并填加注释),并附上实验截图

客户端改变的代码: { for(;;) { memset(buf, 0, 1024); printf("Please input a line to server:"); scanf("%s",&buf); rval = send(fd, buf, strlen(buf) + 1,0); if(rval < 0) printf("Write error!"); if((rval=recv(fd,buf,sizeof(buf),0)<0)) perror("reading stream message"); if(rval==0) printf("server said :%s\n",buf); } 服务器端修改的代码: for(;;) { memset(buf, 0, sizeof(buf)); if ( (rval = recv(msgsock, buf, sizeof(buf),0) < 0))

计算机网络实验报告3 报告课程名称计算机网络实验项目实验三 传输控制协议TCP 实验仪器网络协议仿真教学系统系别计算机学院专业班级/学号学生姓名实验日期成绩 _______________________ 指导教师实验报告课程名称计算机网络实验项目实验三 传输控制协议TCP 实验仪器网络协议仿真教学系统系别计算机系专业班级/学号学生姓名实验日期成绩 _______________________ 指导教师高卓实验三 传输控制协议TCP 一、实验目的: 1、掌握TCP协议的报文格式 2、掌握TCP连接的建立和释放过程 3、掌握TCP数据传输中编号与确认的过程 4、掌握TCP协议校验和的计算方法 5、理解TCP重传机制 二、实验原理:一、 TCP报文格式16位源端口号16位目的端口号32位序号32位确认序号4位首部长度保留(6位)URGACKPSHRSTSYNFIN16位窗口大小16位校验和16位紧急指针选项数据二、 TCP连接的建立TCP是面向连接的协议。

在面向连接的环境中,开始传输数据之前,在两个终端之间必须先建立一个连接。对于一个要建立的连接,通信双方必须用彼此的初始化序列号seq和来自对方成功传输确认的应答号ack (指明希望收到的下一个八位组的编号)来同步,习惯上将同步信号写为SYN,应答信号写为ACK。整个同步的过程称为三次握手,如图: 3、 TCP连接的释放对于一个已经建立的连接,TCP使用四次握手来结束通话(使用一个带有FIN附加标记的报文段)。 如图:四、 TCP重传机制TCP每发送一个报文段,就对这个报文段设置一次计时器。只要计时器设置的重传时间到期,但还没有收到确认,就要重传这一报文段。 三、实验环境配置:该实验采用网络结构图。说明:IP地址分配规则为主机使用原有IP,保证所有主机在同一网段内。 四、实验内容:按照拓扑结构图连接网络,使用拓扑验证检查连接的正确性。练习一:察看TCP连接的建立和释放 1、主机 B、 C、D启动协议分析器进行数据捕获,并设置过滤条件(提取TCP协议)。 2、主机C打开TCP工具,类型选择“服务器”,端口填写大于1024的值;点击“创建”,如果端口被占用则选择其它。主机A打开TCP工具,类型选择“客户端”,地址填入主机C的IP地

计算机网络实验指导书(新版)

————————————————————————————————作者:————————————————————————————————日期: 2

计算机网络 实验指导书 主编郭雅 参编余小华黄锦煜罗肖辉 主审陶培基 I

前言 计算机网络是信息社会的支柱。培养一大批谙熟计算机网络原理与技术,具有综合应用和研发创新能力的人才,是社会信息化的需要,也是高等院校相关专业的教学目的。 编者在本科院校二级学院工作多年,一直担任计算机网络课程及其实验课程的教学工作。包括编者所在学校在内的许多本科院校二级学院采用了谢希仁编著《计算机网络》作为网络基础课程的教材。该教材内容丰富,说理透彻。针对本科院校二级学院学生的特点,教学中应该基础理论和实践并重,各所院校都开出了一定的实验课时。为规范实验内容,严格实验训练,达到实验教学的目的,编者多年来一直对本类院校的实验教学进行探索,研究在课时有限的情况下,如何组织计算机网络实验教学的内容,使之既能配合课堂教学,加深对所学知识的理解,又能紧跟网络技术的发展,培养和提高学生的实际操作技能。在教学实践中,编者一直坚持编写和完善实验指导书,并与选用谢希仁编著《计算机网络》做教材的一些兄弟院校的教师多次交流,修订完成了这本《计算机网络实验指导书》。 本书内容涵盖诠释网络原理,应用组网技术和实施网络管理等几个方面的实验项目十九个。由于编者水平有限,编写时间紧迫,不足与错误在所难免,恳请专家和广大读者不吝批评指正。 参加本书编写的人员有华南理工大学广州学院计算机工程系余小华老师,华南师范大学增城学院教育信息技术部黄锦煜老师,华南师范大学增城学院网络中心罗肖辉老师。 本书由华南师范大学增城学院计算机系主任陶培基教授担任主审。 感谢广东轻工职业技术学院计算机系教授石硕对本书编写和出版所提供的意见、建议和热忱帮助。 编者 2011年6月 于华南师范大学增城学院,广州 E-mail: hsguoya@https://www.doczj.com/doc/2c7938967.html, II

计算机网络实验三

仲恺农业工程学院实验报告纸 自动化(院、系)自动化专业 122 班___ 组计算机通信网课 实验三虚拟局域网VLAN 第一部分:交换机端口隔离. 【实验名称】 交换机端口隔离. 【实验目的】 理解Port Vlan的配置,了解VLAN的原理,熟练掌握交换机端口隔离划分虚拟局 【背景描述】 假设此交换机是宽带小区城域网中的一台楼道交换机,住户PC1连接在交换机的 fa0/5口;住户PC2连接在交换机的fa0/15口,住户pc3连接在fa0/1口.现要实现各家各户 的端口隔离. 【实现功能】 通过PORT VLAN实现本交换机端口隔离. (通过虚拟局域网技术可以隔离网络风暴, 提高网络的性能,降低无用的网络开销。并能提高网络的安全性,保密性。) 【实现拓扑】 Switch PC1 PC2 【实验设备】 S2126G 1台、PC机 【实验步骤】 步骤1.搭建一个小型局域网的拓扑,使得一台可网管的交换机,通过普通快速以太 网端口f0/1、f0/2、f0/10与多台PC,使用直连线相连接。

并给三台PC机配置IP,要求所有IP属于同一个网段。保证三台PC两两之间互相能够ping通。截图于此 switchA#configure terminal !进入交换机全局配置模式 switchA(config)#vlan 2 !创建VLAN2 switchA(config-vlan)#name wxk01 !将其命名为wxk01 switchA(config-vlan)#exit!退出VLAN 01 switchA(config)#vlan 3 !创建VLAN 02 switchA(config-vlan)#name wxk02 !将其命名为wxk02 switchA(config-if)#exit 验证测试 使用命令show vlan和show running-config查看与刚才有何不同。 switchA#show vlan 步骤2.将接口分配到VLAN. switchA(config)#interface fa0/1 !进入fa0/1的接口配置模式。 switchA(config-if)#switch mode access switchA(config-if)#switch access vlan 2 !将fa 0/1 端口加入VLAN 2中。switchA(config-if)#exit switchA(config)#interface fa 0/2 !进入fa0/2的接口配置模式。 switchA(config-if)#switch mode access switchA(config-if)#switch access vlan 3 !将fa 0/2 端口加入VLAN 3中。switchA(config-if)#exit 验证测试 switchA#show vlan 步骤3.测试任两台PC互相PING不通.

实验七、传输层可靠传输协议G B N编程实验报告序号:姓名:学号:成绩指导老师: 一、实验目的: 1、通过编写实现一个简单可靠的数据传输协议GBN的发送和接收代码,模拟可靠数据传输 2、理解TCP协议可靠传输的差错检测、重传、累计确认、定时器的可靠传输策略。 二、实验原理: 在GBN中,发送端不需要在接收到上一个数据包的ACK后才发送下一个数据包,而是可以连续发送数据包。在发送端发送数据包的过程中,如果接收到对应已发送的某个数据包的NACK,则发送端将NACK对应的某个数据包进行重发,然后再将该数据包之后的数据包依次进行重发。 三、结果分析: 本次试验中采用java语言进行程序编写 代码注释: (一)S ender类 import java.util.Timer; public class Sender extends Thread{ public int windowsize=3; //发送方窗口长度设为3 public String[] data={"data1","data2","data3", "data4","data5","data6","data7"}; //模拟七个数据包public int sign[]={0,1,2,3,4,5,6}; //为7个数据包标号 public int localack=-1; //保存最近收到的ACK public Timers litime=null; //定时器(这里定为2秒) public int switches=0; //超时标志,1为超时 public int windowsign[]; //当前窗口内待发的数据分组的序号 public int acksign=0;

农林大学计算机与信息学院 信息工程类 实验报告 课程名称:计算机网络 姓名: 系:计算机科学与技术系 专业:计算机科学与技术 年级:2011级 学号: 指导教师:周术成老师 职称: 2014年 5 月 4 日

农林大学计算机与信息学院实验报告 系:计算机与信息系专业:计算机科学与技术年级:2011 :学号:实验课程:_ 计算机网络 实验室号____田C-305__ 计算机号:实验时间: 指导教师签字:成绩: 实验一以太网组网实验 1.实验目的和要求 1.熟悉局域网所使用的基本设备 2. 掌握以太网组建方法 3. 掌握网络连通性测试方法 2.实验原理 以太网事实上是一簇局域网技术,不同的以太网在链路层帧头的格式、电缆的类型和传输速度上有很大的差异以太网可以利用同轴电缆、双绞线、光缆等不同的传输介质进行组网,也可以运行10Mb/s、100Mb/s、1000Mb/s 的网络速度。不管采用何种传输介质,以及网络速度各不相同,只要是以太网,采用的都是CSMA/CD介质访问控制方法。即任何结点没有可预约的发送时间,所有结点平等地争用发送时间,并随机地发送数据。 组建局域网常用的传输介质为双绞线,作为10BASE-T 和100BASE-TX 以太网的传输介质,非屏蔽双绞线在组网中起着重要的作用。非屏蔽双绞线UTP 中的8 芯导线采用了不同的颜色,分成4 对,其中橙和橙白一对,绿和绿白一对,蓝和蓝白一对,棕和棕白一对。以太网使用的UTP 分为直通UTP 和交叉UTP。 UTP 双绞线有两种接法:T568A 标准和T568B 标准。 直通UTP:线的两头都按T568B 线序标准连接。 交叉UTP:线的一头按T568A 线序连接,另一头按T568B 线序连接。 组装不同类型的局域网需要不同的设备,10Base-T 和100Base-TX 组网所需要的设备有:UTP 电缆、以太网卡、10M/100M 集线器、以太网交换机等。现在的以太网在逻辑上采用星型拓扑结构,用这种拓扑结 构,每台计算机用电缆线连接到共享网络设备上,如集线器和交换机等。 集线器和交换机都是用以太网接口连接多台设备,然而,它们在实现上有很大不同。集线器是第1 层设备,是以太网的集中连接点,具有信号放大功能,扩大以太网的地理围。通常采用RJ-45 接口,计算 机或其他终端设备通过双绞线电缆与集线器相连。当数据到达集线器的一个端口后,集线器不进行过滤处 理,直接将收到的数据包复制并广播到所有其他的端口,而不管这些端口连接的设备是否需要这些数据。 因此,网络中集线器数量越多,整个网络的性能就越差。 一般以太网的拓扑既用到集线器也用到交换机,集线器连接到交换机端口上,计算机连接到集线器上。在这种配置里,连接在同一集线器的计算机能看到彼此传输的数据,并且一次只能有一个传输;但在

实验三网络层实验 2. 分析2.6.1步骤6中截获的报文,统计“Protocol”字段填空:有 2 个ARP报文,有8 个ICMP报文。在所有报文中,ARP报文中ARP协议树的“Opcode”字段有两个取值1,2,两个取值分别表达什么信息? 答:1表示request,即请求报文,2表示reply,即回复报文。 3.根据2.6.1步骤6分析ARP报文结构:选中第一条ARP请求报文和第一条ARP应答报文,将 4.(1)比较ping1-学号中截获的报文信息,少了什么报文?简述ARP Cache的作用。 答:少了ARP报文。主机的ARP Cache存放最近的IP地址与MAC地址的对应关系,一但收到ARP应答,主机将获得的IP地址和MAC地址的对应关系存到ARP Cache中,当发送报文时,首先去ARP Cache中查找相应的项,如果找到相应的项则将报文直接发送。 (2)按照图-4重新进行组网,并确保连线正确。修改计算机的IP地址,并将PC A的默认网关修改为192.168.1.10,PC B的默认网关修改为192.168.2.10。考虑如果不设置默认网关会有什么后果? 答:如果不设置默认网关则无法访问不同网段的主机。

5.根据2. 6.2步骤12分析ARP报文结构:选中第一条ARP请求报文和第一条ARP应答报文,将ARP请求报文和ARP应答报文中的字段信息与上表进行对比。与ARP协议在相同网段内解析的过程相比较,有何异同点? 答:请求报文中,相同网段网络层中的Target IP address为PCB的IP192.168.1.21,而不同网段网络层中的Target IP address为PCA的默认网关的IP 192.168.1.10;应答报文中,相同网段链路层的Source和网络层的Sender MAC address都是PCB的MAC地址00:0c:29:99:cb:04,而不同网段链路层的Source和网络层的Sender MAC address都是PCA默认网关S1 e0/1的MAC地址3c:e5:a6:45:6b:bc,相同网段网络层的Sender IP address为PCB的IP192.168.1.21,而不同网段网络层的Sender IP address为PCA的默认网关的IP 192.168.1.10。 6.根据3.6.1步骤2——在PC A 和PC B上启动Wireshark软件进行报文截获,然后PC A ping PC B,分析截获的ICMP报文:共有8 个ICMP报文,分别属于哪些种类?对应的种类和代码字段分别是什么?请分析报文中的哪些字段保证了回送请求报文和回送应答报文的一一对应?答:这些报文都是询问报文。具体来分,第1,3,5,7属于request类型,对应的字段为Type: 8 (Echo(ping) request);第2,4,6,8属于reply类型,对应的字段为Type: 0 (Echo(ping) reply)。 网络层的Source和Destination字段保证了请求报文和应答报文一一对应。 7.根据3.6.1步骤3——在PC A 和PC B上启动Wireshark软件进行报文截获,运行pingtest程序,设置地址掩码请求报文参数,分析截获报文填写下表: 8.根据3.6.1步骤4——在PC A 和PC B上启动Wireshark软件进行报文截获,运行pingtest程序,设置时间戳请求报文参数,分析截获报文填写下表:

计算机网络原理实验指导书 中原工学院 计算机学院网络工程系 2014年12月10日

实验一Windows系统网络命令的使用 一、实验目的 1. 了解Windows操作系统提供的各种网络命令的功能。 2. 熟悉Windows操作系统提供的各种网络命令的使用方法和输出格式。 3、掌握常用的网络命令,能用ping 、ipconfig等命令工具来进行网络测试、使用tracert路由跟踪命令、使用route、netstat、arp等命令查看网络状态。 二、实验内容 1、常用网络测试命令PING的使用 2、网络配置查看命令IPCONFIG的使用 3、网络连接统计命令NETSTAT的使用 4、网络路由表操作命令ROUTE的使用 5、地址解析命令ARP的使用 6、路由跟踪tracert命令的使用 三、实验步骤 (一)常用的网络测试工具-PING.EXE 1、工作原理 Ping的主要作用是验证与远程计算机的连接。该命令只有在安装了TCP/IP 协议后才可以使用。向远程计算机通过ICMP协议发送特定的数据包,然后等待回应并接收返回的数据包,对每个接收的数据包均根据传输的消息进行验证。默认情况下,传输四个包含32 字节数据(由字母组成的一个循环大写字母序列)的回显数据包。 过程如下: (1)通过将ICMP 回显数据包发送到计算机,并侦听回显回复数据包来验证与一台或多台远程计算机的连接。 (2)每个发送的数据包最多等待一秒。 (3)打印已传输和接收的数据包数。 2、用法 ping [-t] [-a] [-n count] [-l length] [-f] [-i ttl] [-v tos] [-r count] [-s count] [[-j computer-list] | [-k computer-list]] [-w timeout] destination-list 参数一览表:

计算机网络实验报告 课程_ 计算机网络 _ 实验名称TCP/IP协议分析与验证 姓名实验日期: 学号实验报告日期: 同组人姓名报告退发: ( 订正、重做 ) 同组人学号 实验名称 TCP/IP协议分析与验证 一.实验环境(详细说明运行的操作系统,网络平台,机器的IP地址) 操作系统:Win8.1 网络平台:Wireshark 机器的IP地址:192.168.191.3 二.实验目的 通过本实验使学生了解和掌握报文捕获工具Wiresshark(或者EtherDetect) 的使用方法和基本特点,通过Wireshark软件捕获并分析基于链路层的协议数 据,包括ARP、ICMP、IP、TCP、UDP以及DNS、FTP、HTTP协议的报文格式以及 工作过程,促使学生真正了解TCP、UDP、IP等协议的构成 三.实验内容及步骤 【实验内容】 要求学生在各自机器上进行文件下载和浏览网页操作,通过Wireshark捕获报文并分析TCP/IP协议族中各种协议的报文格式和工作过程。然后在各自机器上发送ping、tracert命令,然后通过Wireshark捕获以太网帧并分析IP、ICMP和ARP协议的报文格式和工作过程 【实验步骤】 (1)启动Wireshark,并设置好相关参数; (2)启动Wireshark捕获功能;

(3)发送ping或tracert命令或进行文件下载和网页浏览; (4)分析Wireshark捕获的各种报文并验证TCP/IP协议的报文格式和工作过程【实验题目】 1-1.(1)设置获取数据包的filter为两台机之间。 (2)捕获两台机之间的IP数据报的报文。 (3)在报文的十六进制代码中找出源IP、目标IP、首部长度以及协议字段的值。 粘贴报文处: 源IP:c0 a8 bf 03 目标IP:c0 a8 a8 0a 首部长度:45 协议字段的值及含义:01:使用的协议为icmp协议 1-2.(1)设置获取数据包的filter为两台机之间。 (2)捕获两台机之间的ICMP报文。 (3)分析echo request和echo reply两种类型的ICMP报文的。 Ping or tracert?(运行结果):

杭州电子科技大学 实验报告 学生姓名:韩民杨学号:12081420 指导教师:吴端坡 实验地点:1#108 实验时间:2015-4-24 一、实验室名称:1#108 二、实验项目名称:计算机网络实验1 Coding on error dectecting algorithms(C++) 三、实验学时: 四、实验原理:C++编程 五、实验目的:利用C++编程CRC16校验及奇偶校验 六、实验内容: Coding on error dectecting algorithms(C++) 1.Cyclic redundancy check Using the polynomials below to encode random generated data stream (40-100bits). Show the FEC, and encoded data frame. CRC-4 x4+x+1 ITU G.704 CRC-16 x16+x15+x2+1 IBM SDLC CRC-32 x32+x26+x23+ (x2) x+1 ZIP, RAR, IEEE 802 LAN/FDDI, IEEE 1394, PPP-FCS For the error patter listed below, what the conclusion does the receiver get? Can the receiver find the errors?

Case Error pattern No error 0000 (0000) One error 1000 (000) Two errors 100 (001) Random errors Random error pattern 2.Parity check Using even or odd parity check on random generated data stream (8-20bits). Show encoded data frame. For the error patter listed below, what the conclusion does the receiver get? Can the receiver find the errors? Case Error pattern No error 0000 (0000) One error 1000 (000) Two errors 100 (001) 七、实验器材(设备、元器件): PC机一台,装有C++集成开发环境。 八、实验步骤: #include